Blog

ION-Hinweis: September Patch Tuesday

Die Microsoft September-Update besteht aus 79 Patches für Microsoft-Produkte. Sieben dieser Sicherheitslücken werden als kritisch eingestuft und 4 werden aktiv ausgenutzt.

Kritische Schwachstellen

Mit Ausnahme von CVE-2024-43491 wurde keine der unten aufgeführten kritischen Schwachstellen als aktiv ausgenutzt oder öffentlich bekannt gegeben.

- CVE-2024-43491 - Microsoft Windows Update Sicherheitslücke bei der Remotecode-Ausführung (aktiv ausgenutzt)

- Diese Sicherheitslücke besteht nur in Windows 10 Version 1507, das nicht mehr unterstützt wird und seit Mai 2017 nicht mehr erhältlich ist.

- CVE-2024-38216 & CVE-2024-38220 - Azure Stack Hub Sicherheitslücke durch Erhöhung der Privilegien

- Erfordert Benutzerinteraktion für die Ausnutzung

- CVE-2024-38194 - Azure Web Apps - Schwachstelle bei der Erhöhung von Privilegien

- Diese Sicherheitslücke wurde von Microsoft bereits vollständig entschärft. Für die Benutzer dieses Dienstes gibt es keine Maßnahmen zu ergreifen

- CVE-2024-38018 & CVE-2024-43464 - Microsoft SharePoint Server Sicherheitslücke bei der Remotecodeausführung

- CVE-2024-38227 & CVE-2024-38228 verwandt sind, aber als ‘wichtig’ eingestuft werden.

- Damit ein Angreifer diese Schwachstelle ausnutzen kann, ist eine Authentifizierung erforderlich, und der Angreifer muss über Site Member-Berechtigungen verfügen.

- CVE-2024-38119 - Windows Network Address Translation (NAT) Sicherheitslücke bei der Remotecodeausführung

- Obwohl als kritisch eingestuft, ist eine Ausnutzung unwahrscheinlich, da ein Angreifer sich erst Zugang zum eingeschränkten Netzwerk verschaffen muss, bevor er einen Angriff starten kann. Außerdem ist diese Funktion standardmäßig nicht aktiviert

Aktive Ausbeutung

Die folgende Sicherheitslücke wurde gemeldet aktiv ausgenutzt und öffentlich bekannt gemacht

- CVE-2024-38217 - Windows Mark of the Web-Sicherheitsfunktion: Umgehung der Sicherheitslücke

- Dieses CVE ist verwandt mit CVE-2024-43487, Es wurde jedoch nicht aktiv ausgenutzt oder öffentlich bekannt gemacht.

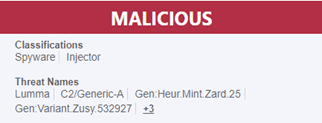

- Ein Benutzer muss durch Social Engineering oder Phishing-E-Mails dazu gebracht werden, eine bösartige Datei herunterzuladen, damit der Angreifer die Webfunktionalität von Mark beeinträchtigen kann. Dies kann zu einem begrenzten Verlust der Integrität und Verfügbarkeit von Sicherheitsfunktionen wie SmartScreen führen Anwendung Reputation Sicherheitsprüfung und/oder die alte Sicherheitsabfrage der Windows Attachment Services.

Die folgenden Schwachstellen wurden gemeldet nur aktiv genutzt, aber nicht öffentlich bekannt gegeben.

- CVE-2024-38226 - Microsoft Publisher-Sicherheitsfunktion umgeht Sicherheitslücke

- Für einen Angriff ist die Interaktion des Benutzers erforderlich. Dies wird oft durch Phishing-E-Mails oder Social Engineering erreicht, um ein Opfer zum Herunterladen einer bösartigen Datei zu bewegen. Im Erfolgsfall kann dies zu einem lokalen Angriff auf den Computer des Opfers führen.

- CVE-2024-43491 - Microsoft Windows Update Sicherheitslücke bei der Remotecodeausführung

- Wie oben erwähnt, besteht diese Sicherheitslücke nur in Windows 10 Version 1507, das nicht mehr unterstützt wird und seit Mai 2017 nicht mehr erhältlich ist.

- CVE-2024-38014 - Sicherheitslücke in der Windows-Installation (Erhöhung der Privilegien)

- Ein Angreifer, der diese Sicherheitslücke erfolgreich ausnutzt, könnte SYSTEM-Rechte erlangen.

Gegenmaßnahmen und Patches

- Bringen Sie Patches so schnell wie möglich nach entsprechenden Tests an.

Referenzen

Sans Report: https://isc.sans.edu/diary/31254

Patch-A-Palooza: https://patchapalooza.com/patchtuesday