Angreifer brechen nicht mehr ein, sie loggen sich ein

Seit Jahren beruht die Cybersicherheit auf einer einfachen Idee: Angreifer sollen draußen bleiben.

Stärkere Abgrenzungen aufbauen. Sicherheitslücken schließen. Erkennen Sie Malware. Eindringlinge stoppen, bevor sie passieren.

Was aber, wenn Angreifer gar nicht erst einbrechen müssen?

Das ist die Realität, die sich aus Ontinues 2H 2025 Bericht über Bedrohungsdaten. Bei Tausenden von Untersuchungen stach ein Trend besonders hervor: Die Angreifer brechen nicht mehr ein, sondern loggen sich ein.

Die leise Veränderung, die alles verändert

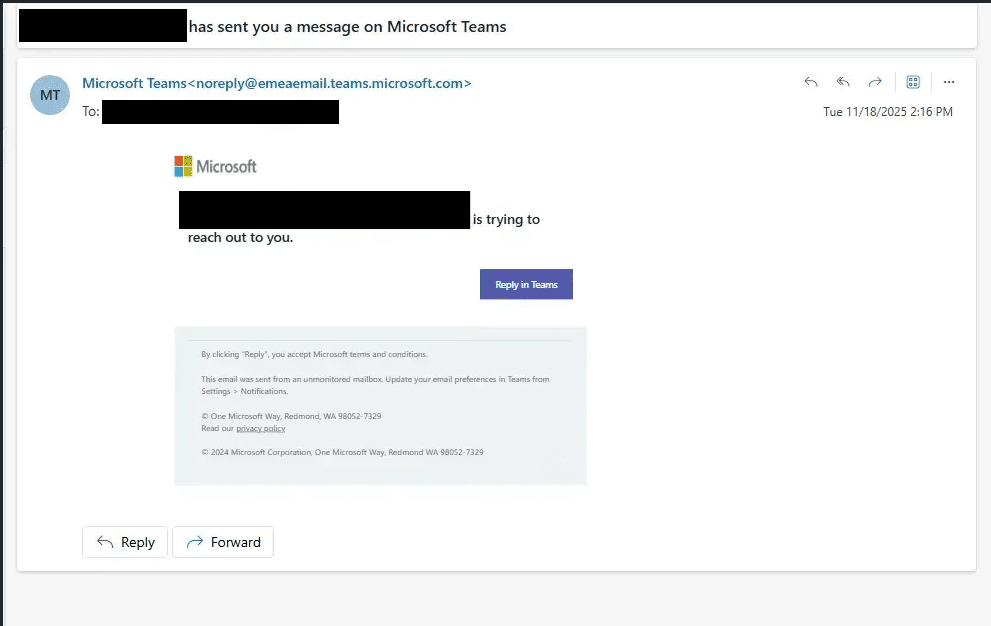

Die gefährlichsten Angriffe von heute sehen überhaupt nicht wie Angriffe aus. Es gibt keine Exploit-Kette, keine offensichtliche Malware, die ein Signal aussendet, und keine Alarme, die durch eine Perimeter-Verteidigung ausgelöst werden. Was Sie stattdessen sehen, ist etwas viel Gewöhnlicheres: eine Anmeldung. Ein gültiger Benutzername, ein legitimes Sitzungs-Token, ein normaler API-Aufruf. Aus der Sicht des Systems scheint alles genau so zu sein, wie es sein sollte.

Genau deshalb ist dieser Wandel so bedeutsam. Angreifer dringen nicht mehr gewaltsam in Umgebungen ein, sondern dringen durch die Vordertür ein, indem sie Anmeldedaten verwenden, die ihnen das gleiche Maß an Vertrauen gewähren wie legitimen Benutzern. Im Jahr 2H 2025 wurde die Identität zur primären Angriffsfläche. Techniken wie Password-Spraying, Adversary-in-the-Middle-Phishing, OAuth-Missbrauch und Kompromittierung von Diensten sind nicht mehr nur Randfälle, sondern die häufigsten Wege in moderne Umgebungen.

Sobald sie im System waren, verhielten sich die Angreifer nicht wie Eindringlinge. Sie verhielten sich wie Benutzer, fügten sich in die normalen Aktivitäten ein und arbeiteten innerhalb der Grenzen dessen, was die Systeme zulassen sollten.

Der Aufstieg der Qualifikationswirtschaft

Hinter dieser Entwicklung steckt mehr als nur eine einzelne Angriffstechnik: Es ist die Entstehung einer ganzen Wirtschaft, die sich um den Zugang dreht. Infostealer, kleine, aber hocheffiziente Malware, sammeln im Stillen Browser-Passwörter, Sitzungs-Cookies und Authentifizierungs-Token von infizierten Computern. Diese Daten verschwinden nicht einfach, sondern werden auf einem florierenden Untergrundmarkt verpackt, verkauft und wiederverwendet.

Dieser Marktplatz funktioniert ähnlich wie jeder andere. Wenn ein Angreifer Zugang zu einer Unternehmens-Cloud-Umgebung, VPN-Zugangsdaten oder sogar eine authentifizierte Sitzung benötigt, mit der er MFA umgehen kann, muss er diese nicht selbst erstellen - er kann sie einfach kaufen. Die Einstiegshürde ist drastisch gesunken.

Das Ausmaß dieser Wirtschaft wächst schnell. Allein die Auflistung gestohlener Zugangsdaten im Zusammenhang mit dem LummaC2-Infostealer stieg um 72%, was zeigt, wie schnell sich dieses Modell ausbreitet. Es handelt sich nicht mehr um opportunistisches Hacken. Es handelt sich um ein von Angebot und Nachfrage gesteuertes System, bei dem Angreifer zunehmend den einfachsten und effizientesten Weg wählen: den Kauf von Zugangsdaten, anstatt sie selbst zu erstellen.

Ransomware ist nicht verschwunden, sie wurde schlauer

Ransomware ist nach wie vor eine der größten Bedrohungen für Unternehmen. Allein im Jahr 2025 wurden mehr als 7.000 Ransomware-Angriffe gemeldet, angetrieben von einem wachsenden Ökosystem aktiver Bedrohungsgruppen. Die eigentliche Entwicklung liegt jedoch nicht in der Art und Weise, wie Ransomware ausgeführt wird, sondern darin, wie sie beginnt.

Heutzutage beginnt Ransomware selten mit einem Exploit. Sie beginnt mit einem Zugang, der oft durch die Credential Economy erworben oder gestohlen wird. Sobald sie in eine Umgebung eingedrungen sind, gehen die Angreifer schnell vor, erweitern ihre Berechtigungen, exfiltrieren Daten, stören den Betrieb und starten schließlich Erpressungskampagnen.

Auch diese Erpressung hat sich weiterentwickelt. Bei moderner Ransomware geht es nicht mehr nur um das Verschlüsseln von Dateien. Es handelt sich um eine mehrschichtige Druckstrategie, die Datendiebstahl, Betriebsunterbrechung und in einigen Fällen auch direkten Druck auf Mitarbeiter, Kunden oder Partner kombiniert. Selbst wenn sich Unternehmen entscheiden, nicht zu zahlen, ist der Schaden - finanziell, betrieblich und in Bezug auf den Ruf - oft schon angerichtet.

Vertrauen ist jetzt der Angriffsvektor

Eine der auffälligsten Erkenntnisse des Berichts ist, wie oft Angreifer erfolgreich sind, ohne überhaupt eine Schwachstelle auszunutzen. Stattdessen nutzen sie das Vertrauen aus - das Vertrauen in OAuth-Integrationen, SaaS-Plattformen, Automatisierungspipelines und Entwickler-Workflows.

In einem Fall missbrauchten Angreifer OAuth-Tokens, um Zugang zu mehr als 700 Organisationen zu erhalten, ohne jemals in die zugrunde liegende Plattform einzudringen. In einem anderen Fall nutzte ein Supply-Chain-Wurm gestohlene Entwickleranmeldeinformationen, um bösartige Pakete über CI/CD-Pipelines zu verbreiten und so vertrauenswürdige Automatisierung in einen Verteilungskanal für Kompromisse zu verwandeln.

Diese Vorfälle verdeutlichen eine grundlegende Veränderung. Angreifer beschränken sich nicht mehr darauf, Systeme zu knacken, sondern nutzen genau die Vertrauensbeziehungen aus, auf die Unternehmen angewiesen sind, um zu funktionieren. Dies ist kein Einzelfall. Es ist ein Vorgeschmack darauf, wie sich Angriffe in einer vernetzten Welt, in der die Cloud im Vordergrund steht, ausweiten.

KI senkt die Barriere, statt die Decke zu erhöhen

An Diskussionen über die Rolle der KI in der Cybersicherheit hat es nicht gemangelt, aber die Realität, die sich in der zweiten Jahreshälfte 2025 abzeichnet, ist differenzierter. Ontinue-Forscher beobachteten erste Anzeichen von LLM-gestützter Malware-Entwicklung - Code, der eindeutig durch generative KI beschleunigt wurde.

Was auffiel, war nicht ein Sprung in der Raffinesse, sondern eine Veränderung in der Zugänglichkeit. Die Malware war nicht autonom oder dramatisch fortschrittlicher, aber sie war schneller zu erstellen, leichter zu iterieren und hatte ein ausgefeilteres Erscheinungsbild. KI hilft den Angreifern, schneller zu agieren und freier zu experimentieren.

Das ist die eigentliche Veränderung. KI schafft noch keine grundsätzlich gefährlicheren Angreifer, aber sie ermöglicht es mehr Menschen, zu Angreifern zu werden. Indem sie die technischen Einstiegshürden senkt, vergrößert sie den Pool von Personen, die in der Lage sind, bösartige Tools zu entwickeln und einzusetzen.

Die neue Realität: Die Identität ist das Schlachtfeld

Wenn es eine entscheidende Erkenntnis aus diesem Bericht gibt, dann die, dass die Identität jetzt im Zentrum der Cybersicherheit steht. Dies geht weit über herkömmliche Benutzerkonten hinaus und umfasst auch Service Principals, API-Schlüssel, OAuth-Tokens, CI/CD-Identitäten und Machine-to-Machine-Kommunikation.

Diese Identitäten stellen gemeinsam die neuen Eingangstüren zu modernen Umgebungen dar. Sie bestimmen, wie sich Systeme authentifizieren, wie Dienste interagieren und wie plattformübergreifend Vertrauen aufgebaut wird. Wenn sie kompromittiert werden, verschaffen sie Angreifern einen legitimen Zugang, der nur schwer von normalen Aktivitäten zu unterscheiden ist.

In vielen Fällen werden diese Identitätsebenen nur unzureichend kontrolliert, was Angreifern die Möglichkeit gibt, sich frei zu bewegen. Infolgedessen ist die Identität nicht mehr nur ein Teil des Sicherheitsmodells, sondern das Schlachtfeld selbst.

Was das für 2026 bedeutet

Die Unternehmen, die in dieser neuen Landschaft erfolgreich sein werden, sind nicht unbedingt diejenigen mit den stärksten Schutzmaßnahmen, sondern diejenigen, die die Sicherheitsmaßnahmen im Bereich der Identität neu überdenken. Dies bedeutet, dass die Identität als zentrale Kontrollebene behandelt wird, die Authentifizierungsaktivitäten ebenso genau überwacht werden wie das Verhalten der Endgeräte und menschliche und nicht-menschliche Identitäten gleichermaßen streng geschützt werden.

Es erfordert auch ein Umdenken. Unternehmen müssen davon ausgehen, dass Anmeldeinformationen irgendwann kompromittiert werden und ihre Abwehrmaßnahmen entsprechend gestalten, wobei sie sich auf eine schnelle Erkennung, Validierung und Reaktion konzentrieren.

In einer Welt, in der sich Angreifer anmelden, anstatt einzubrechen, hat sich die grundlegende Frage geändert. Es geht nicht mehr darum, ob sich Angreifer Zugang verschaffen können, sondern wie schnell sie entdeckt und gestoppt werden können, wenn sie es getan haben.

Der Ontinue 2H 2025 Threat Intelligence Report bietet einen tieferen Einblick in die Trends, die die heutige Bedrohungslandschaft prägen, von identitätsgesteuerten Angriffen und Infostealer-Ökosystemen bis hin zu Ransomware-Entwicklung und Kompromittierung der Lieferkette.

Laden Sie den vollständigen Bericht herunter, um die Daten und Erkenntnisse zu erkunden.