Cybersecurity ist eine Priorität auf CFO-Ebene: Die wichtigsten Erkenntnisse aus dem CFO Cybersecurity Bootcamp

Ich hoffe, dass es allen einigermaßen warm und trocken geht, die sich auf der rechten Hälfte der Vereinigten Staaten befinden. Ich bin in New York City, und es ist sehr kalt und sehr verschneit. Nun gut. Legen wir los und fangen wir an. Ich möchte respektvoll mit der Zeit von allen umgehen. Also nochmals vielen Dank, dass Sie alle hier sind. Mein Name ist Alex Berger und ich bin hier bei Ontinue für das Marketing zuständig. Ich werde Sie sozusagen durch diese Reise führen und Ihnen zeigen, wie Sie CFOs und CSOs effektiv auf die gleiche Seite bringen können, wenn es um Investitionen in die Cybersicherheit geht. Ich werde jetzt den Anfang machen und durch unsere Agenda gehen. Zuvor möchte ich jedoch ein paar organisatorische Dinge klären. Zunächst einmal werden wir diese Sitzung aufzeichnen, was großartig ist. So können wir sie hinterher mit Ihnen teilen. Aber wenn Sie Fragen in den Frage- und Antwortbereichen oder im Chat stellen wollen, sollten Sie wissen, dass wir aufzeichnen. Das ist übrigens kein Problem. Wir haben die Registerkarten ’Fragen und Antworten’ und ’Chat" geöffnet. Sie können dort gerne Ihre Fragen stellen. Außerdem werden wir die Folien mit Links zu bestimmten Ressourcen am Ende der Sitzung zur Verfügung stellen. Machen Sie sich also keine Sorgen, wenn wir zu den Abschnitten mit den nächsten Schritten kommen. Sie müssen keine Screenshots machen. Wir werden diese Informationen mit Ihnen teilen, während wir fortfahren. Fangen wir also ohne Umschweife an. Zunächst werden wir einige einleitende Bemerkungen zur veränderten Wahrnehmung der Cybersicherheit in Unternehmen machen. Danach werden wir mit Andreas Seidl und Gareth Lindahl-Wise, dem CFO bzw. CISO von Ontinue, darüber sprechen, wie CFOs und CISOs sich enger abstimmen können, um ihre gemeinsamen Ziele zu erreichen. Danach wird unser guter Freund Mike Wilson von Interlink Cloud Advisors einige praktische Ratschläge für Unternehmen geben, die den Sprung zu Microsoft geschafft haben. Und er wird darauf eingehen, wie Sie Ihre Position stärken und die Rentabilität Ihrer Microsoft-Sicherheitsinvestitionen verbessern können. Abschließend werden wir einige konkrete nächste Schritte vorstellen und Ihnen ein CFO-Toolkit zur Cybersicherheit vorstellen, das wir zusammengestellt haben, damit Sie wirklich direkt mit dem Aufbau einer stärkeren Sicherheitslage und der Verbesserung der Cyber-Resilienz in Ihren Unternehmen beginnen können. Ich möchte kurz erläutern, woher wir kommen. Wenn Sie Ontinue noch nicht kennen, fragen Sie sich vielleicht: Wer sind diese Leute? Warum sollte ich ihnen zuhören? Ich verspreche Ihnen, dass wir uns schnell vorstellen werden. Wir sind der führende MDR-Anbieter für Unternehmen, die Microsoft-Sicherheitstools als Grundlage ihres Sicherheitsstacks verwenden. Unser SOC arbeitet in einem Follow-the-Sun-Modell an sieben Standorten weltweit. Das ist deshalb so wichtig, weil wir so Top-Talente anziehen und halten können, was, wie viele von Ihnen wissen, eine der schwierigsten Aufgaben für jedes SOC ist, egal ob es sich um ein internes SOC oder einen verwalteten Anbieter handelt. Die Fluktuationsrate in unserem Cyber Defense Center liegt im Jahresvergleich bei weniger als vier Prozent, worauf wir, ehrlich gesagt, sehr stolz sind. Am wichtigsten ist jedoch, dass wir in den dreieinhalb Jahren, seit wir unter dem Namen Ontenu bekannt sind, auf über 250 Kunden in der DACH-Region, in Großbritannien und in Amerika gewachsen sind. Und in dieser Zeit haben wir viel von unseren Kunden gelernt, von denen einige heute hier sind. Hallo an Sie alle. Das bringt mich zu der Frage, warum wir diese Session überhaupt machen wollten. Diese Sitzung wurde durch die Tatsache inspiriert, dass wir zunehmend feststellen, dass führende Finanzfachleute wie Sie verstehen, dass Cybersicherheit nicht mehr nur ein technisches Problem ist. Es ist tatsächlich eine geschäftliche Notwendigkeit. Lassen Sie uns für eine Sekunde herauszoomen. Das ist natürlich allgemein bekannt. Oder? Die geschäftlichen Risiken einer Verletzung der Cybersicherheit sind unglaublich groß. Eine Sicherheitsverletzung wird den Betrieb stören. Sie kann den Unternehmenswert untergraben. Sie könnte das Vertrauen der Kunden beschädigen. Erst im vergangenen Jahr hat das FBI einen Bericht veröffentlicht, in dem die Verluste durch Cyberkriminalität für das Jahr 24 auf etwa 17 Milliarden Dollar geschätzt werden, was einem Anstieg von dreiunddreißig Prozent im Vergleich zum Vorjahr entspricht. Aber für CFOs geht es nicht nur um Compliance oder IT-Budgets. Cyber-Risiken wirken sich auf Dinge wie Liquidität, Gewinnspannen und Unternehmensbewertungen aus. Seit dreiundzwanzig Jahren verlangt die SEC die Offenlegung wesentlicher Cyber-Risiken innerhalb von vier Tagen, was bedeutet, dass dies in der Verantwortung der CFOs liegt. Seit ich im Bereich der Cybersicherheit tätig bin, also seit fast fünfzehn Jahren, ist die Vermeidung der Kosten einer Sicherheitsverletzung die stärkste Motivation für Investitionen in die Cybersicherheit. Aber da das Thema Datensicherheit und Datenschutz immer mehr an Bedeutung gewinnt und auf dem Markt immer besser verstanden wird, haben wir eine Verschiebung in dieser Diskussion beobachtet. Die Fähigkeit, Cybersecurity-Risiken nachweislich zu mindern, wird von einer Kostenvermeidungs- zu einer Umsatztreiber-Diskussion. Und wir sind der Meinung, dass diese Veränderung nicht nur von uns wahrgenommen wird, sondern auch durch Daten belegt ist. Unternehmen, die ihre Cyber-Resilienz unter Beweis stellen, schützen nicht nur ihre Daten und die Daten ihrer Kunden. Sie heben sich tatsächlich von anderen Unternehmen ab. Sie ziehen Investoren, Partner und Kunden an, die die operative Reife ihres Cyber-Programms zu schätzen wissen. Dies geht aus der Cisco-Benchmark-Studie zum Datenschutz hervor, die zum fünfundzwanzigsten Mal durchgeführt wurde. Falls Sie noch keine Gelegenheit hatten, einen Blick darauf zu werfen, es ist wirklich eine großartige Studie. Ich kann sie nur empfehlen. Das Ergebnis ist, dass Cybersicherheit jetzt als ein messbares Signal für das Vertrauen in ein Unternehmen angesehen wird. Infolgedessen hat sich die Rolle des CISO von einem Gatekeeper zu einem Wachstumspartner entwickelt. Was bedeutet das nun für Sie alle als CFOs? Nun, in erster Linie ist dies ein deutlicher Hinweis darauf, dass es an der Zeit ist, Cybersicherheit als strategische Investition und nicht nur als diskretionäre Ausgabe zu behandeln. Und es gibt Möglichkeiten, den ROI zu berechnen, Sie wissen schon, ROI-Frameworks, ROSI-Frameworks, um zu zeigen, wie sich Ausgaben für Cybersicherheit in Risikominderung und Geschäftskontinuität sowie in Geschäftsmöglichkeiten niederschlagen. Zweitens können wir enger mit Ihrem CSO und CIO zusammenarbeiten. Die Entwicklung einer gemeinsamen Sprache für Risiken und Ergebnisse ist ein wirklich guter erster Schritt. Darüber werden wir noch ausführlich sprechen. Aber auch praktische Dinge wie die Teilnahme an Tabletop-Übungen sind sehr wichtig und erleichtern diese Zusammenarbeit. Denn wenn es zu einem Zwischenfall kommt, sind Schnelligkeit und Klarheit natürlich von enormer Bedeutung. Drittens können wir natürlich die Governance und das Berichtswesen stärken und die Einhaltung der SEC-Vorschriften, der Branchenvorschriften wie GDPR und vieler anderer Vorschriften sicherstellen. In der Praxis können wir phishing-resistente MFA und Risikomanagement für Anbieter implementieren. Wir können Metriken wie Kostenvermeidung, Risikominderung und Ausfallsicherheits-Benchmarks verfolgen. Auf all das werden wir gleich noch zu sprechen kommen. Und natürlich können wir auch für die Kontinuität planen. Oder? Überprüfen Sie, ob Ihr Cyber-Versicherungsschutz und Ihre finanziellen Notfallpläne vorhanden sind und auch funktionieren. Zu guter Letzt, und vielleicht am wichtigsten, möchte ich Sie ermutigen, sich vertrauenswürdige Partner zu suchen, deren Geschäftsmodell zu Ihrem Erfolg passt. Um es gleich vorweg zu nehmen: Das klingt zunächst einmal sehr offensichtlich. Es klingt auch ein wenig selbstgefällig, wenn es von einem Anbieter kommt. Oder? Aber die Herausforderung bei diesem Thema und der Grund dafür, dass es auf der Folie steht, ist wirklich nicht, dass man das tun sollte. Jeder möchte das tun. Es geht darum, wie man die Vertrauenswürdigkeit eines Partners erkennt. Wir haben unsere Kunden gefragt, wie sie das für sich selbst machen, weil wir natürlich davon lernen und wachsen wollen. Und hier sind einige der Dinge, die wir gehört haben. Erstens: Vertrauen muss man sich verdienen. Es wird nicht geschenkt. Und unsere Kunden drängen die Anbieter, die sie bewerten, gerne dazu, ihre Behauptungen zu belegen, z. B. durch Fallstudien, Referenzkunden, Messwerte, Beweispunkte und Ähnliches. Aber noch wichtiger als diese Beweise sind die Gespräche, die Sie mit Ihren potenziellen Partnern führen. Wie kommunizieren sie während des Evaluierungsprozesses mit Ihnen und wie arbeiten sie mit Ihnen zusammen? Fragen sie nach oder erzählen sie? Erkundigen sie sich nach den zugrundeliegenden Geschäftszielen und den Herausforderungen, die mit diesen Zielen verbunden sind? Und hören sie Ihnen auch aktiv zu, wenn Sie antworten? Oder sagen sie Ihnen nur, was sie tun werden, und hoffen, dass es passt? Sind sie in ihrem Vorgehen transparent? Sie wissen schon, vom Verkaufsprozess bis hin zur Ausführung der Lösung selbst. All diese Dinge sind Indikatoren dafür, wie gut der Partner mit Ihrem Unternehmen zusammenarbeitet und Ihr Unternehmen letztlich versteht. Denn das ist von entscheidender Bedeutung, wenn Sie das Management von Cybersecurity-Risiken mit Geschäftsergebnissen wie Umsatzwachstum und natürlich Kostenvermeidung und -reduzierung verknüpfen wollen. Mit diesen vier Punkten haben Sie nun alles, was Sie brauchen. Richtig? Wir können hier einpacken. Nein, natürlich nicht. Das ist wirklich schwierig, und wir haben viel darüber nachgedacht, warum diese vier Punkte für so viele Unternehmen so schwierig sind. Eines der Dinge, die wir mit der Hilfe vieler unserer Kunden erkannt haben, ist, dass der CSO und der CFO enger zusammenarbeiten müssen als je zuvor, um diese vier Punkte zu erreichen. Was sind die Geschäftsziele des Unternehmens aus der Sicht des CFO? Wie kann die Cybersicherheit diese Ziele unterstützen und sich in sie einfügen? Anhand welcher Kennzahlen lässt sich messen, ob die Arbeit des CISO und seines Teams tatsächlich zum Erfolg der Geschäftsziele im Sinne des CFO beiträgt? Und obwohl diese beiden Personengruppen gemeinsame Ziele haben, scheinen sie leider meist unterschiedliche Sprachen zu sprechen, was dazu führt, dass sie aneinander vorbeireden und viele Missverständnisse entstehen. Daher möchte ich an dieser Stelle Gareth und Andreas in das Gespräch einladen, um darüber zu sprechen, wie man dies abmildern kann und wie es wirklich aussieht. Also erst einmal herzlich willkommen, Jungs. Hallo? Hallo, Alex. Schön, hier zu sein. Schön, hier zu sein. - Ja. Danke, dass ihr hier seid. Also, hör zu. Wenn es darum geht, Kommunikationsprobleme in einer Beziehung zu lösen, habe ich festgestellt, dass das effektivste Werkzeug ein wirklich guter Therapeut ist. Ich bin also nicht mehr Alex, Ihr Kollege im Marketing, sondern ich bin Doktor Alex. Ich habe mich selbst zu Ihrem Paartherapeuten für heute ernannt. Und wie wir bereits besprochen haben, sind wir hier, weil, seien wir ehrlich, die Beziehung zwischen dem CFO und dem CISO manchmal kompliziert sein kann. Andreas, deine Worte, warum sind wir heute hier? Woran denken Sie? Aus meiner Sicht geht es darum, sicherzustellen, dass die Dinge, von denen ich weiß, dass wir sie tun müssen, auch geschehen. Ich möchte also sicherstellen, dass die Kommunikation mit Andreas effektiv ist und dass er mich bei dem, was ich zu tun versuche, unterstützen kann. Das ist für mich das Hauptziel, um sicherzustellen, dass ich die guten Dinge, die ich geplant habe, in Dinge umsetzen kann, die für Andreas und das Unternehmen sinnvoll sind. Was mich betrifft, so sehe ich, dass das Sicherheitsbudget von Jahr zu Jahr weiter wächst. Ich muss also verstehen, was wir dafür bekommen? Was ist der ROI, wenn Sie einen finanziellen Begriff wählen wollen? Verringern wir tatsächlich das Risiko, oder geben wir nur mehr aus? Wie helfen uns diese neuen Initiativen, von denen Gareth immer wieder spricht, das Geschäft auszubauen oder zumindest die Kosten unter Kontrolle zu halten? Und in anderen Bereichen können wir vielleicht Kosten einsparen, indem wir umsichtiger vorgehen. Ich verstehe das nicht, also muss ich ihn einfach beim Wort nehmen. Das ist nicht der Ansatz, mit dem ich mich wohl fühle. Ich höre dich, Andreas. Oder? Also ihr beide, offen gesagt. Es klingt ein bisschen so, als hätten wir den klassischen Fall von "zeig mir den Wert" versus "vertrau mir". Das ist entscheidend. Weißt du, Gareth, was sagst du dazu? Stimmen Sie zu? Ja, ich denke schon. Ich meine, ich würde also den Prozess der Auswahl von Tooling-Partnern, mit denen ich zusammenarbeiten möchte, durchlaufen. Ich habe also einen ziemlich strengen Prozess durchlaufen, um sicherzustellen, dass ich jemanden gefunden habe, dem ich vertrauen kann und der in der Lage sein sollte, die Aufgabe gut zu erledigen. Ich überlege also, wie wir das Risiko verringern können, und das ist der Hauptpunkt, an dem diese Partner beteiligt sein werden. Ich schaue mir also die operativen Kennzahlen aus der Sicherheitsperspektive an, von denen ich weiß, dass sie, wenn wir sie erreichen können, das Risiko verringern werden. Und ich habe eine Art Kosten, die damit verbunden sind, aber das drückt immer noch nicht Andreas' Knöpfe. Ich konnte es irgendwie an seiner Körpersprache ablesen. Wissen Sie, das, worüber ich mich aufrege, begeistert ihn nicht. Und er ist, weißt du, da fehlt etwas. Und das ist der Punkt, den ich überwinden muss, denn Andreas ist der Schlüssel sowohl für den Haushalt als auch für meine Unterstützung und die des Vorstands. Also muss ich diese Brücke überqueren. Das ist ganz einfach. Ich muss nur wissen, was wir bekommen, wenn wir in das hier investieren. Sie wissen schon. Was sind die betrieblichen Auswirkungen? Warum können wir das nicht im eigenen Haus machen und all die massiven Tools verwenden, von denen mir jeder sagt, dass es dieses eine Tool gibt, und dann sind wir sozusagen für immer fertig. Wird es mir helfen, das Risiko von Geldstrafen zu senken? Das ist etwas, was schwer zu planen ist, und wie man das dann in Angriff nimmt. Wie hängt das also damit zusammen? Welche Art von Kontrollen wird uns dabei helfen, die Sicherheit in diesem Bereich zu gewährleisten? Und gibt es vertragliche Auswirkungen? Wird dies die Dinge einfacher machen? Wird es die Fluktuation im Unternehmen verringern? Und wird diese Investition die Zeit verkürzen, die wir für die Vorbereitung auf regulatorische Angelegenheiten benötigen? Kundenaudits sind eine neue Sache, nun ja, keine neue Sache, aber zunehmend eine Sache. Wird es dadurch einfacher und reibungsloser für die Organisation? Ja. Hier kommt also das Lexikon ins Spiel, wenn Sie so wollen, die gemeinsame Sprache. Es geht darum, die operativen Kennzahlen auf CISO-Ebene zu nehmen und sie in die Geschäftskennzahlen und Geschäftsanforderungen zu übersetzen, die Andreas hat. Und wie Sie alle sehen können, bin ich natürlich dabei, diese Konversation sozusagen als Rosetta-Stein zwischen der CISO-Sprache und der CFO-Sprache darzustellen, wenn Sie so wollen. Das werde ich auch weiterhin tun, wenn wir hier im Gespräch vorankommen. Aber letztendlich haben Sie beide ähnliche Ziele. Sie verwenden nur unterschiedliche Worte. Gareth, Sie betrachten das Thema also aus der Perspektive der Risikominderung. Andreas, als CFO, betrachtet das Thema aus der Kosten- und Investitionsperspektive. Wenn Gareth der Meinung ist, dass die Einführung einer Lösung wie z. B. eines MDR-Tools kosteneffizienter ist als das, was er heute tut, wie würden Sie das dann gerne kommunizieren? Nun, ohne jetzt vielleicht ein bisschen wie eine kaputte Schallplatte zu klingen, aber er muss mir die damit verbundenen Kosten erläutern. Sie wissen schon, wir sprechen von CapEx und OpEx, was geben wir heute aus, welche Auswirkungen auf die Liquidität hat das, und wie entwickelt sich das Ganze im Laufe der Zeit, wenn wir diese Investition jetzt tätigen? Also nur eine kurze Frage dazu. Sind Sie bereit, wie bereit sind Sie, mit Gareth an der Entwicklung dieses Modells zu arbeiten? Ist das etwas, bei dem Sie als Kollege von Gareth ihm helfen können, es zu definieren? Adresse? Ich meine, ich ja. Ich hoffe es irgendwie, denn ich kann es nicht allein tun. Also, ja, das ist, ich meine, wenn das ist, wenn das ist, was gebraucht wird, brauche ich etwas Hilfe, um zu verstehen, wie ich die Informationen so zusammenstellen kann, dass sie Andreas helfen, das zu tun, was er tun muss, denn es sind schon einige Sachen auf der Folie. Ich kann nur raten, was das ist. Ich weiß aber nicht, wie das präsentiert werden muss. Für mich ist es also sehr wichtig, frühzeitig zu erkennen, was aus Andreas' Sicht wichtig ist, denn im Moment könnte ich mich nicht hinsetzen und es tun. Und, Garrett, aus deiner Sicht geht es auch um die Vermeidung von Kosten. Es geht nicht nur um die Vermeidung der Kosten einer Sicherheitsverletzung selbst, sondern auch um andere Elemente der Kostenvermeidung. Das stimmt. Und ich weiß nicht so recht, wie ich einige davon erfassen soll. Aber ja, das Team leidet im Moment unter einer gewissen Überlastung. Es gibt zu viel zu tun und zu wenig Ressourcen. Und, wissen Sie, sie wissen, dass wir in diesen Gesprächen um mehr Ressourcen bitten. Aber, wissen Sie, das Wichtigste für mich ist, dass ich einige dieser Teammitglieder beibehalten kann. Und ich denke, wenn wir nicht so vorgehen, wie ich es vorschlage, werde ich wahrscheinlich einige dieser Leute verlieren. Und dann habe ich all die Herausforderungen, sie zu ersetzen, neue Leute zu finden, usw. Ich weiß also, wie ich das vorbringen kann. Ich verstehe das alles. Helfen Sie mir in diesem Fall also, genau zu verstehen, wie sich dies auf unsere bestehenden Haushaltszahlen auswirkt, und was sind die aktuellen Kosten, die zusätzlichen Kosten und was Sie hier vorschlagen. Außerdem die Kosten und und und und die neuen Fähigkeiten, auf die wir uns vorbereiten müssen, und natürlich die damit verbundenen Kosten. Ja, ich denke, das ist eines der Dinge, von denen jeder weiß, dass sie teurer sind. Es ist weniger teuer, Talente zu halten, als neue Talente einzustellen. Richtig? Das ist jedem irgendwie klar. Aber wenn man in der Lage ist, die Zahlen zu Papier zu bringen und die Argumente dafür zu formulieren, dann ist das etwas, das in diesem Teil des Gesprächs auf jeden Fall hilfreich sein könnte. Ich meine, hören Sie zu. Das ist ein guter Fortschritt. Oder? Sie fangen an, die Parallelen zwischen Ihren beiden Perspektiven zu ziehen und sich auf die Kennzahlen zu einigen, die erforderlich sind, um die Frage zu beantworten, wie sich eine Cybersicherheitslösung in irgendeiner Form positiv auf das Unternehmen auswirkt. Aber was übersehen wir hier, Andreas? Gibt es noch etwas anderes? Nein. Aber was mich letztlich am meisten interessiert, ist unser Geschäft und unser Geschäftswachstum. Wie können wir also mehr Geschäfte verkaufen und halten? Das sind die Fragen, die ich meinem Vorstand und meinen Kollegen beantworten muss, und hier möchte ich eine Verbindung zu dem herstellen, was Gareth von mir verlangt. Ja, genau. Gareth, ich meine, Sie sehen das, Sie wissen schon, was ist Ihre Perspektive, wenn Sie mit Kunden darüber sprechen, wie sie beginnen, Cybersicherheit in ihren Unternehmen zu sehen? Ja, ich denke, die Bedeutung der Cybersicherheit nimmt ständig zu. Aber die verschiedenen Lösungen und die Art und Weise, wie man sie auswählt, sind mit sehr, sehr unterschiedlichen Kosten verbunden. An Lösungen und Partnern gibt es keinen Mangel. Aber die, die für Sie die richtigen sind, sind weit weniger. Und ich denke, das ist ein Teil der Herausforderung, die wir lösen müssen, um die richtige Lösung für unsere Bedürfnisse zum richtigen Zeitpunkt zu finden. Ich brauche also Ihre Hilfe, um dies mit Dingen wie Kundenbindungsmaßnahmen, Zielen Ja. Expansionen in neue Märkte. Wenn wir zeigen, wie die Investition in die Cybersicherheit in die Lösung, die Tools, die Sie wollen, wie dies das Umsatzpotenzial für uns als Unternehmen freisetzt, nun, das ist zunächst einmal der heilige Gral, aber das macht es auch sehr einfach, den nächsten Schritt zu tun. Okay. Ich meine, ich schätze, Sie sagen mir, dass es kein gesunder Menschenverstand ist. Ich schätze, aus meiner Sicht ist es so, dass ich irgendwie weiß, wenn wir das tun, wenn wir diese Zertifizierungen haben, wenn wir zeigen können, dass wir so sind, dann ist es doch offensichtlich, oder? Aber vielleicht ist das ein Teil der Lektion, dass es vielleicht nicht offensichtlich ist. Ja. Ich denke, das ist ein guter Punkt. Stimmt's? Ich glaube, wir nehmen einige dieser Dinge als selbstverständlich hin, und ich weiß, dass ich das ganz sicher tue. Ich weiß, dass ich gerade einen Therapeuten spiele, aber selbst im Marketing halte ich in meiner Funktion manchmal Dinge für selbstverständlich, die nicht jeder weiß. Es scheint so offensichtlich zu sein. Aber wenn man die Welt nicht aus dieser Perspektive betrachtet, dann ist es natürlich nicht offensichtlich. Ich möchte eine kurze Übung machen, Gareth. Sie wollen eine MDR-Lösung einführen. Verstehen Sie? Können Sie mir drei Stichpunkte nennen, warum Andreas sich für MDR interessieren sollte? Und Andreas, wissen Sie, ich möchte, dass Sie dasselbe tun, was Sie von Gareth brauchen. Okay. Also angenommen, ich habe den Partner ausgewählt, mit dem ich zusammenarbeiten möchte, und nicht nur allgemein? Okay. Also erfüllt er die Sicherheitsanforderungen, die wir haben, und diese Sicherheitsanforderungen unterstützen die Geschäftsergebnisse. Zum Beispiel die Sicherung des Umsatzes, indem es keine Sicherheitsverletzungen gibt, und die Sicherung des Rufs, indem man als guter Partner angesehen wird, keine Sicherheitsverletzungen hat und nicht in den Nachrichten auftaucht. Das wäre einer der Hauptbereiche. Aus finanzieller Sicht kann ich nachweisen, dass der von mir vorgeschlagene Weg kosteneffizienter und schneller ist als der Versuch, die Lösung selbst zu entwickeln. Also mit den Ressourcen, die ich brauchen würde, wie lange es dauern würde, sie aufzubauen und in Betrieb zu nehmen. Aber auch, wenn ich mich darauf konzentriere, es selbst zu bauen, gibt es eine Menge Dinge, die ich nicht tun kann. Ich versuche also, das Unternehmenswachstum zu fördern und andere Aktivitäten und Dinge zu unterstützen. Ich hätte nicht die Zeit, wenn ich den Aufbau dieser internen Kapazität von Grund auf beaufsichtigen müsste. Das sind also die wichtigsten Ansprechpartner, mit denen ich versucht habe zu sprechen. Wissen Sie, das hat sich durch dieses Gespräch bereits geändert. Ich versuche, ein wenig an das anzuknüpfen, was Andreas gesagt hat. Aber zum jetzigen Zeitpunkt denke ich, dass es das wäre, was ich anstreben würde. Hier sind also meine drei, und einige davon werden keine Überraschung sein. Transparenz ist die Nummer eins. Nennen Sie es ROI. Nennen Sie die Metriken, die wir mit diesem Tool oder der Lösung, die wir einführen, in Angriff nehmen. Wichtig ist für mich vielleicht auch die Gewissheit, dass wir Risiken nicht einfach auslagern, sondern besser verwalten. Es ist sehr wichtig, mit wem wir zusammenarbeiten. Dies ist, wie bereits erwähnt, keine leichte Entscheidung für uns. Es gibt zwar einen finanziellen Aspekt, aber wir haben einen Partner gewählt, bei dem das Risiko im Mittelpunkt steht. Wir müssen also bei der Auswahl sorgfältig vorgehen, aber auch fest davon überzeugt sein, dass dies der richtige Partner ist. Und schließlich muss ich sehen, wie der MDR unsere allgemeine Geschäftsstrategie, unsere Einnahmen, unseren Ruf und unser Wachstum unterstützt. Das hängt auch ein wenig mit dem zusammen, was Sie vorhin gesagt haben, Gareth. Wir sind also schon ein bisschen näher dran. Also ja. Ich meine, wenn ich mir das so anhöre, seid ihr doch gar nicht so weit auseinander. Und offensichtlich ist das Thema dieses ganzen Gesprächs, dass es hier eine gemeinsame Motivation und gemeinsame Ziele gibt. Es geht vor allem darum, die Bedürfnisse zu übersetzen und durch verstärkte Kommunikation Vertrauen aufzubauen. Zum Abschluss der heutigen öffentlichen Therapiesitzung möchte ich unseren Zuhörern mit auf den Weg geben, dass die Schaffung eines gemeinsamen Geschäftsszenarios für Cybersicherheitsinitiativen ein wirklich guter Weg ist, um die Sprachbarriere zu überwinden, die oft zwischen CSOs und CFOs besteht. Es wird eine wirklich gute Forcing-Funktion. Dieser Business Case liegt ohnehin fast immer allem zugrunde, aber ihn an die Öffentlichkeit zu bringen und gemeinsam als Team daran zu arbeiten, ist ein wirklich guter Weg, um diese Gespräche zu erzwingen und sicherzustellen, dass Sie sich in der Sprache, die Sie verwenden, und in den Erwartungen, die Sie setzen, einig sind. Und ehrlich gesagt würde ich jedem potenziellen Partner, der Ihnen dabei helfen kann, diesen Business Case zu entwickeln, einen großen Bonuspunkt geben. Also, Andreas, Gareth, ich danke Ihnen beiden, dass Sie heute bei uns sind. Ich weiß das wirklich zu schätzen. An dieser Stelle möchte ich den Gang wechseln und eine neue Stimme in das Gespräch einbringen. Wir haben hier Mike Williams von, entschuldigen Sie, Wilson, aber lassen Sie es gut sein. Mike Mike Wilson. Tut mir leid, Mike. Ich bitte um Entschuldigung. So macht man das live. Alle. Alle. Ja. Sicher ist es das. Vielen Dank, dass du hier bist, Mike. Ich übergebe an Sie. Ja, gut. Fantastisch. Nein. Ich weiß es zu schätzen. Und ich danke Ihnen allen, dass Sie sich trotz Ihres vollen Terminkalenders Zeit für uns genommen haben. Ich hoffe, ich kann Ihnen heute weiterhelfen. Mein Name ist Mike Wilson. Ich bin Chief Technology Officer bei Interlink Cloud Advisors. Ich hoffe, dass ich heute einige der Gespräche, die wir bereits geführt haben, aufgreifen und versuchen kann, sie etwas praktischer zu gestalten, wenn wir darüber sprechen, wie wir Investitionen in die Cybersicherheit tätigen. Also noch einmal, nur ein wenig über Interlink. Ich werde nicht viel Zeit darauf verwenden, damit Sie es auf den Folien sehen können, die wir Ihnen zur Verfügung stellen. Aber Interlink ist auf Microsoft spezialisiert. Wenn wir mit unseren Kunden in vielen Unternehmen sprechen, ist Microsoft typischerweise der zweit- oder dritthöchste Posten in ihrem IT-Budget, typischerweise nach den Mitarbeitern, die Teil ihrer IT-Teams sind, und manchmal konkurriert es mit ihrem ERP-System. Richtig? Die Lizenzierung von Microsoft ist komplex. Wir wissen, dass sie viele verschiedene Programme haben. Die Produkte ändern sich regelmäßig. Ein Teil dessen, was wir heute tun, und ein Teil dessen, was wir ständig mit unseren Kunden tun, besteht darin, ihnen zu helfen, den richtigen Weg für den Einkauf bei Microsoft zu finden, Investitionen von Microsoft in Ihr Unternehmen zurückzubekommen, was wir tatsächlich recht häufig tun können, und dann sicherzustellen, dass Sie über die neuesten Änderungen auf dem Laufenden bleiben, so dass Sie nicht losziehen und all diese Informationen suchen müssen. Also gut. Ich möchte also versuchen, wie gesagt, einige dieser Dinge etwas praktischer zu machen. Und ich möchte darüber sprechen, wie sich die Sicherheit entwickelt hat. Wissen Sie, das alte Sicherheitsparadigma war das, was ich die "Castle in Mode"-Methode nennen würde. In diesem Szenario investieren wir also in eine Reihe von IT-Ressourcen. Wir hosten sie in einem Rechenzentrum, sei es in einer unserer Einrichtungen oder in einer gehosteten Umgebung. Wir bauen einen wirklich guten Sicherheitsschutz auf. Richtig? Unsere Burg und unser Wassergraben. Wir haben Firewalls, durch die wir die ein- und ausgehenden Daten schützen. Richtig? Wir verwenden Verschlüsselung, um sicherzustellen, dass unsere Daten sicher sind, auch wenn sie unsere Grenzen verlassen. Wir verwenden sichere Passwörter, um sicherzustellen, dass die bösen Buben keinen Zugriff haben. Verstehen Sie? Und dann haben wir eine Reihe von Sicherheitsprotokollen, Regeln und Verfahren, um unsere Umgebung sicher zu halten. Das Problem, das wir jedoch haben, ist, dass es bei diesem Ansatz Lücken in der Sicherheit gibt. Zum Teil liegt das daran, dass sich die Dinge weiterentwickelt haben. Wir nutzen heute mehr und mehr die Cloud. Richtig? Nach COVID arbeiten unsere Mitarbeiter von zu Hause aus. Unser Sicherheitsbereich hat sich also im Laufe der Zeit erheblich verändert. Und wenn man dann darüber nachdenkt, wie sich Angriffe in der realen Welt in unseren Umgebungen abspielen, müssen wir viele verschiedene Szenarien durchspielen und abwehren. Ein typischer Fall für die schwerwiegendsten Sicherheitsverletzungen ist heute ein von Menschen durchgeführter Ransomware-Angriff. Richtig? Wir haben jemanden, der entweder ein geeignetes Ziel findet oder sich absichtlich auf Ihr Unternehmen konzentriert. Es beginnt entweder mit einer Phishing-E-Mail oder einer Malware, die eingeschleust wird. Ein Benutzer klickt vielleicht etwas Falsches an. Er geht auf eine falsche URL. Sie infizieren ihren PC, oder sie geben einfach ihre Anmeldedaten ein und ermöglichen so den Fernzugriff. Im Endeffekt findet der Angreifer einen Weg, und oft ist die E-Mail die erste Tür, um das zu erreichen. Von dort aus starten die Angreifer nicht sofort einen Angriff. Wenn man also zehn, fünfzehn Jahre zurückspult, klickt man auf den falschen Link und beginnt sofort, seine Dateien zu verschlüsseln. Das ist heute nicht mehr der Fall. Heute versuchen sie, eine Befehls- und Kontrollinfrastruktur aufzubauen, die es ihnen ermöglicht, den Angriff zum richtigen Zeitpunkt zu starten, um maximale Wirkung zu erzielen. Richtig? Sie nutzen also eine Command-to-Control-Infrastruktur, die ihnen einen Fernzugriff auf Ihre Umgebung ermöglicht. Und dann sehen sie sich um. Richtig? Sie versuchen, ihren Fußabdruck im Inneren zu vergrößern. Sie wollen sich Zugang verschaffen und privilegierte Konten kompromittieren. Sie suchen nach dem Ort, an dem sich Ihre Backups befinden, damit sie z. B. Ihre Backups löschen können, und starten dann einen Angriff, der nicht nur von dem Benutzer ausgeht, der kompromittiert wurde, sondern von einem privilegierten Konto, das Zugriff auf alles hat. Sie wissen, dass sie sich auch in die Umgebung einschleichen und dort lauern, so dass sie sensible Daten exfiltrieren können, was zu einem weiteren Risikovektor wird, den wir verhindern müssen. Oder? Wenn wir nicht als gute Verwalter unserer Daten und der Daten unserer Kunden angesehen werden, sind das Dinge, die sich auf den Unternehmenswert auswirken. Das stimmt. Was also in vielen Unternehmen passieren kann und worüber ich hier sprechen werde, ist, wie wir über den Kauf von Werkzeugen nachdenken, die uns helfen, diese Szenarien zu durchschauen und zu verteidigen. Oder? Eine Möglichkeit ist es also, eine Reihe von Tools zu kaufen, z. B. ein E-Mail-Sicherheitstool. Ich werde eine Endpunkt-Erkennungs- und Reaktionsplattform bereitstellen. Ich werde ein Tool für den Identitätsschutz anbieten. Oder? Ich werde vielleicht Dinge zum Schutz meiner spezifischen Cloud-Workloads und meiner Server als Teil davon haben. Und dann muss ich immer noch durchgehen und überwachen und kaufen, wissen Sie, möglicherweise einen Dienst wie Continue kaufen, um durchzugehen und all diese Dinge zu tun. Und auch hier wird die Verbreitung von Tools zu einer Herausforderung für ein Unternehmen, denn ich muss mir Gedanken darüber machen, ob diese Tools zusammenarbeiten oder ob sie integriert werden können. Funktionieren sie gut? Eine der Maßnahmen, die wir hier ergriffen haben, um einige dieser Veränderungen zu bekämpfen, besteht darin, dass wir beginnen, die Sicherheit auf der Grundlage des Konzepts des Nullvertrauens zu betrachten. Und was bedeutet das? Es bedeutet, dass wir, wenn wir genügend Zeit haben, mit einem Sicherheitsverstoß oder einem Cyber-Sicherheitsvorfall konfrontiert werden, mit dem wir uns auseinandersetzen müssen. Unser Gedanke ist also, dass wir zuerst sicherstellen müssen, dass wir das Unternehmen befähigen. Das muss ganz oben auf der Liste stehen. Die Unternehmen müssen immer noch in der Lage sein, all ihre wichtigen Funktionen auszuführen. Einer der Witze, die ich gerne mache, ist, dass ich Ihnen ein komplett sicheres IT-Netzwerk bauen kann. Stimmt das? Das kann ein einzelner Computer sein, der in einem Faradayschen Käfig in einem verschlossenen Raum steht, mit bewaffneten Wachen an der Außenseite. Es wäre unglaublich sicher, aber es wäre für unser Geschäft von absolutem Nullwert. Wir müssen sicherstellen, dass das Business Enablement bei allem, was wir tun und bei allem, was wir einsetzen, im Mittelpunkt steht. Nun gut. Nehmen wir einen Einbruch an. Richtig? Was soll das bedeuten? Wenn man genügend Zeit hat, ist die Sicherheit nicht perfekt. Es gibt immer eine Entwicklung zwischen den Angreifern und den Verteidigern und dem, was vor sich geht. Wir gehen also davon aus, dass die Angreifer versuchen werden, alles anzugreifen, und dass sie schließlich einen gewissen Erfolg haben werden. Das heißt aber nicht, dass wir das wollen. Wir werden natürlich Maßnahmen ergreifen, um das zu erreichen, aber es bedeutet, dass wir Maßnahmen ergreifen können, um Dinge zu tun, wie z. B. das Szenario des sicheren Grabens, über das ich vorhin gesprochen habe, bei dem sich jemand, sobald er sich innerhalb meines Perimeters befindet, ohne große Auswirkungen oder unsere Fähigkeit, ihn zu entdecken, bewegen kann. Wir wollen jede einzelne Verbindung über alle unsere IT-Ressourcen hinweg überprüfen, egal ob es sich um unser Netzwerk, die Cloud oder jemanden handelt, der von zu Hause aus arbeitet, und wir wollen diese Verbindungen explizit verifizieren. Richtig? Wir wollen eine Menge Telemetrie verwenden, um sicherzustellen, dass sie gültig sind, bevor wir sie zulassen. Das bedeutet also, dass selbst wenn ein Benutzer durchgeht und sein Konto aus der Ferne kompromittiert wird, weil wir vielleicht eine Multifaktor-Authentifizierung haben oder ein Regelwerk, das ein Konto identifiziert, dessen Passwort im Dark Web kompromittiert wurde. Oder? Auch hier können wir dann durchgehen. Und selbst wenn wir den ersten Einbruch hatten, können wir ihn eindämmen, indem wir sicherstellen, dass wir eine Menge Telemetrie verwenden, um all diese Verbindungen explizit zu verifizieren. Außerdem sollten wir sicherstellen, dass wir den am wenigsten privilegierten Zugang verwenden. Richtig? Das bedeutet, dass wir bei der Vergabe von Zugriffsrechten auf unsere Tools und auf unsere Daten den Leuten nicht zu viel erlauben wollen. Das bedeutet, dass, wenn jemand ein Konto kompromittiert, der Inhalt oder die Ressourcen, auf die er Zugriff hat, eingeschränkt werden. Das Ziel ist also, dass wir im Falle eines Problems dieses hoffentlich eher früher als später eindämmen, aufgreifen und blockieren können. Und selbst wenn dies der Fall ist, werden wir die Auswirkungen auf unser Geschäft begrenzen, was unglaublich wichtig ist. Oder? Aufgrund der Veränderungen, über die wir hier in Bezug auf die IT sprechen, versuchen wir also nicht mehr, das Netzwerk zu verteidigen. Wir konzentrieren uns nicht mehr darauf, was unsere Sicherheitsgrenze ist und wie wir sie aktivieren können. Wir wollen sicherstellen, dass unsere Benutzer in der Lage sind, überall produktiv zu sein. Das Ziel ist es also, grundsätzlich sichere Produktivität in jedem Netzwerk zu ermöglichen. Welche Tools brauche ich dafür? Nun gut. Am Ende wird es einen Test geben. Ich hoffe, Sie holen sich Ihre Notizen und fangen an, nein. Das war nur ein Scherz. Das war ein Scherz, oder? Ich erwarte von niemandem, dass er sich das durchliest und versucht, es zu verinnerlichen. Dies ist absichtlich eine Augentabelle, die ich durchgehen möchte und die mir ehrlich gesagt ein wenig Angst macht. Aber es gibt Ihnen eine Vorstellung davon. Das ist Microsoft, die Nummer eins unter den Sicherheitsunternehmen der Welt. Es ist das größte Unternehmen in Bezug auf seine Investitionen. Es ist das größte, was den Umsatz mit Sicherheitsprodukten betrifft. Sie sind das größte Unternehmen in Bezug auf die Menge an Sicherheitstelemetrie, die sie durch ihren Fußabdruck auf Microsoft Three Sixty Five, ihren Fußabdruck auf Azure und, nicht zu vergessen, ihren Fußabdruck bei den Verbrauchern mit Dingen wie Xbox und Live dot com und ähnlichen Dingen verarbeiten. Richtig? Aber dies wird zu einem Referenzhandbuch für die Arten von Dingen, die vorhanden sein müssen, um Ihre Umgebung zu schützen. Richtig? Ich möchte Ihnen damit keine Angst einjagen, sondern Ihnen eine Vorstellung davon vermitteln, wie viele Möglichkeiten es gibt, ob von Microsoft oder anderen Anbietern, über die wir nachdenken müssen, was wir brauchen und wie wir sie integrieren können. Nun gut. Wie kaufe ich also praktisch als CSO oder CFO Sicherheit ein? Richtig? Ich möchte durchgehen und darüber nachdenken, wie hoch meine TCO für Sicherheit sind? Richtig? Wie hoch sind die Kosten für die Tools, in die ich investieren werde? Die meisten davon sind heutzutage Abonnements, also typischerweise OpEx und nicht etwas, das wir als einmalige Investition sehen. Richtig? Was muss ich tun, um diese Tools zu installieren? Wenn ich ein bestehendes Tool ersetze, sind dann die Kosten für die Bereitstellung so hoch, dass sie entweder die zusätzliche Sicherheit, die Risikominderung oder die Kosteneinsparungen ausgleichen, die ich dadurch erhalte? Ich muss diese Überlegungen anstellen. Was muss ich tun, um diese Technologien in Zukunft zu überwachen, zu pflegen und zu unterstützen? Wirkt sich irgendetwas davon auf mein Geschäft aus? Oder? Wird es sich auswirken und die Dinge verlangsamen? Oder nicht? Vielleicht habe ich keine andere Wahl, als das Risiko zu reduzieren, aber wenn ich über die Tools nachdenke, kann es sein, dass einige von ihnen das Geschäft mit weniger Reibungsverlusten besser unterstützen als ein anderer Satz von Tools. Und dann möchte ich natürlich auch an die Kosten einer Sicherheitsverletzung denken. Je mehr die Investition in eine Reihe von Tools dazu beiträgt, die Kosten für einen Sicherheitsverstoß zu senken, desto größer ist die Rendite, die ich in diesen Szenarien sehe. Es gibt noch ein paar andere Dinge, die wir durchgehen und über die wir nachdenken sollten. Einige Ausgaben werden obligatorisch sein. Richtig? Ja, so ist es. Es gibt eine Regierungsvorschrift, die besagt, dass ich das tun muss. Ich muss bestimmte Sicherheitstechnologien für meine Cybersicherheitsversicherung implementieren. Dinge wie die Multifaktor-Authentifizierung, die noch vor zehn Jahren eine Art optionale Best Practice nur für Hochsicherheitsunternehmen war. Heutzutage ist das so gut wie überall verpflichtend, und wir müssen diese Dinge einführen. Wenn Sie in der EU tätig sind, muss ich die GDPR einhalten. Das ist keine Option. Oder? Es kommt also natürlich darauf an, in welchem Bereich man tätig ist, was die Branche ist, aber einige Ausgaben sind obligatorisch. Aber auch wenn ich immer noch die Möglichkeit habe, selbst zu bestimmen, in welche Tools ich in diesem Bereich investiere. Richtig? Aber letztlich möchte ich versuchen, so zu investieren, dass es dem Risiko und den Auswirkungen einer Sicherheitsverletzung entspricht. Wenn ich denke, dass mich eine Sicherheitsverletzung drei Millionen Dollar kosten könnte und ich eine einprozentige Chance habe, dass das passiert, dann bedeutet das, dass ich bereit wäre, bis zu dreihunderttausend Dollar auszugeben, um diese Sicherheitsverletzung zu entschärfen. Die Herausforderung für ein Unternehmen ist jedoch, wie kann man das quantifizieren? Woher weiß man, welche Sicherheit nicht ausreicht? Es gibt keine Möglichkeit, das formell zu überprüfen und zu tun. Ich muss also die beste Schätzung machen, die ich habe, und versuchen, die besten Sicherheitstools in diesem Bereich einzusetzen. Wenn wir also über Sicherheit nachdenken, kommen wir auf das zurück, worüber ich vorhin gesprochen habe. Richtig? Es gibt also zwei Arten von Paradigmen, die wir im Zusammenhang mit Tool-Implementierungen sehen. Das erste ist das Best-of-Breed-Prinzip, und das bedeutet, dass ich für jeden Bereich, in den ich investiere, nach dem besten Tool suchen werde. Was ist das allerbeste Tool in diesem Bereich? Richtig? Ich werde wahrscheinlich einen Aufpreis zahlen, weil ich das kaufe, was ich als das Beste ansehe. Am Ende werde ich Punktlösungen haben, die einen Bereich abdecken, denn mein Ziel ist es nicht, eine Suite zu kaufen, sondern einzelne Tools, die in ihrem Bereich am besten sind. Und dann muss ich mir die Zeit nehmen, sie zu integrieren, damit sie zusammenarbeiten. Die andere Seite des Paradigmas ist, die beste Suite zu kaufen. Richtig? Ich schaue mir eine Reihe von Tools an, die bereits integriert sind, die zusammenarbeiten, die umfassender sind und die in der Regel insgesamt kostengünstiger sind. Sie sind vielleicht gleichzeitig weniger leistungsfähig, aber das war der Punkt, an dem das Gespräch zwischen dem CFO und dem CSO stattfand. Der CFO sagt: "Hey. Ich würde die Suite bevorzugen, weil sie weniger teuer ist. Die Aufgabe des CSO ist es, dafür zu sorgen, dass der CFO sicher sein kann, dass die Tools in diesem Szenario immer noch in der Lage sind, ihre Aufgabe zu erfüllen. Nun gut. Alex hat versprochen, dass wir über Microsoft sprechen werden, denn das ist wiederum das, was wir hier bei Tinuum und Interlink machen, nämlich die Spezialisierung auf den Microsoft-Bereich. Aber was mir an Microsoft gefällt, ist, dass ihr Ansatz genau das ist, worüber wir hier gesprochen haben: Wir haben ein umfassendes Set von Tools, die sofort zusammenarbeiten, und das zu einem sehr attraktiven Preis, denn wenn wir über Sicherheit nachdenken, hat niemand unbegrenzte Budgets. Dies ist eine Möglichkeit, unsere Investitionen zu maximieren. Nun gut. Sie wissen also, dass Microsoft als Teil davon eine Menge kontinuierlicher Innovationen in den Bereichen vorantreibt. Sie können also sehen, dass sie im Zeitraum von 22 bis 26 Jahren immer wieder neue Produkte in ihre Suiten einbauen, die ebenfalls auf den Markt gekommen sind. Eigentlich ist das nicht die richtige Reihenfolge. Ich werde also durchgehen und hier noch einmal teilen. Haben Sie einen Moment Geduld mit mir. Ich habe ein paar Änderungen vorgenommen, während wir hier zusahen, und das hat sich nicht in der Präsentation hier niedergeschlagen. Also in Ordnung. Wir kommen also wieder hierher zurück. In Ordnung. Ein Großteil des heutigen Gesprächs drehte sich um den Schutz vor Bedrohungen. Microsoft hat mit seiner Defender XDR-Plattform eine Reihe von Tools entwickelt, die zusammenarbeiten, um die bereits erwähnten, von Menschen durchgeführten Ransomware-Angriffe zu verhindern. Ich werde hier also nicht zu sehr ins technische Detail gehen, aber Defender for Office three sixty five konzentriert sich auf eine Art Vordertür, die uns einen verbesserten E-Mail-Schutz bietet. Defender for Endpoint hilft uns dabei, unsere Endgeräte zu schützen, auf denen möglicherweise Malware ausgeführt wurde. Es ermöglicht uns eine automatische Reaktion auf Zwischenfälle oder die Isolierung eines Hosts, damit sich eine Infektion nicht ausbreitet. Wir haben Tools, um die Benutzeridentität zu schützen, sowohl in der Cloud als auch vor Ort. Und dann können wir sogar eine Verbindung zu anderen Software-as-a-Service-Lösungen herstellen, wie z. B. Microsoft Three Sixty Five, aber auch Salesforce, Google Cloud oder Box dot com. Aber wie gesagt, die meisten der gängigen Tools, die es gibt, werden davon unterstützt. Es erweitert also unseren Sicherheitsbereich in gewisser Weise auf diesen Bereich. Und all diese Tools arbeiten von Haus aus zusammen, was sehr gut ist. Wenn ich also mit Defender for Office three sixty five Malware in einer E-Mail finde, kann ich damit automatisch feststellen, wo ich Malware habe, die mit Defender for Endpoint auf einen Desktop heruntergeladen wurde. Richtig? Aus der Sicht eines Administrators können wir also bei der Reaktion auf einen Vorfall Zeit sparen. Wir sind in der Lage, Zeit zu sparen und letztendlich die Gesamtbetriebskosten zu senken, da wir die Dinge enger zusammen verwalten können. Klicken Sie hier weiter. Ja, gut. Okay. Das bedeutet also, dass wir über ein einheitliches Incident Management sprechen. Ich muss mich nicht bei vier oder fünf verschiedenen Portalen anmelden, um die Dinge zu verwalten. Ich habe alles zusammen mit allen Signalen, die in einer einzigen Plattform und einem einzigen Produkt korreliert sind, und das ist wirklich gut. Ich habe ein integriertes Schwachstellenmanagement. Richtig? Auch hier handelt es sich also um ein Tool, das Unternehmen in der Regel zusätzlich zu ihrer Bedrohungsschutzplattform kaufen. Dabei geht es um die Identifizierung von Schwachstellen und Anwendungen, die behoben werden müssen, als Teil davon. Auch dies ist also Teil dieser Plattform. Es ist also ein Zusatznutzen, bei dem ich kein weiteres Tool kaufen muss, um das zu erledigen. Ich habe Angriffssimulation und Training. Das ist eine weitere Sache, bei der ich die Cybersecurity-Versicherung ankreuzen muss. Ich meine, ich sollte das tun, aber es ist wieder eines dieser Dinge, die ich an dieser Stelle als obligatorisch bezeichnen würde. Und oft sehen wir Unternehmen, die in Tools wie Knowbefore investieren. Microsoft schneidet in diesem Bereich in Bezug auf Angriffssimulationen und Schulungen wirklich gut ab. Auch das ist ein Weg, um Geld zu sparen und trotzdem einen Service zu bieten, der die Anforderungen erfüllt und gut ist. Und sie haben das Potenzial, Multi-Cloud-Schutz zu bieten. Mit der Reihe von Tools ist es also etwas, das in Rechenzentren vor Ort funktioniert. Es funktioniert mit Menschen, die in unseren Netzwerken vom Büro aus arbeiten. Es funktioniert mit Mitarbeitern, die sich über VPN oder von zu Hause aus mit dem Netzwerk verbinden oder in einem Café auf der Straße arbeiten. Und es funktioniert auch mit anderen Plattformen. Richtig? Wenn ich also Ressourcen auf Microsoft Azure, Amazon Web Services oder Google Cloud habe, dann haben wir eine Reihe von Tools, mit denen wir einen umfassenden Schutz bis in die Tiefe bieten können. Interessanterweise bietet Microsoft von allen Anbietern, die derzeit in diesem Bereich tätig sind, den größten Einzelschutz für Workloads. Microsoft hat in einer Studie, die von Forrester Consulting durchgeführt wurde, herausgefunden, welche Auswirkungen dies in der Praxis hat, wenn ich diese Anbieterkonsolidierungsstrategie durchführe und in diese Tools investiere, die sofort funktionieren. Richtig? In der Regel sehen wir eine erhebliche Konsolidierung der Anbieterlizenzkosten. Ich habe zum Beispiel mit Kunden zusammengearbeitet, die CrowdStrike und eine weitere Reihe von Tools einsetzen. Man kann also im Grunde genommen die gleichen Microsoft-Technologien mit den gleichen Technologien von CrowdStrike vergleichen und sozusagen Äpfel mit Äpfeln vergleichen. Microsoft kann in den meisten Szenarien so ziemlich die gleichen oder sogar bessere Funktionen zu etwa der Hälfte bis einem Drittel der Kosten anbieten, wenn wir von Äpfeln zu Äpfeln sprechen. Das ist eine bedeutende Anbieterlizenz, eine Kostenkonsolidierung, und wir sehen das bei so ziemlich jedem Akteur im Sicherheitsbereich. Wir sehen Verbesserungen bei der Untersuchung von Bedrohungen und der Reaktion darauf. Richtig? Da wir also über ein integriertes Toolset und ein Dashboard verfügen, können wir schneller reagieren, was wiederum bedeutet, dass wir das Risiko für unser Unternehmen verringern. Richtig? Wir verringern das Risiko einer schwerwiegenden Sicherheitsverletzung, weil wir über die entsprechenden Tools verfügen. Das bedeutet auch, dass wir den Zeitaufwand für die Einarbeitung neuer Sicherheitsexperten verringern können, da wir über eines der am weitesten verbreiteten Tools der Branche verfügen und die Mitarbeiter mit Microsoft-Umgebungen sehr vertraut und vertraut sind. Es ist also einfacher, in diesem Bereich Talente einzustellen und zu halten. Und auch hier investiert Microsoft in viele Tools, um die Automatisierung voranzutreiben, und baut weitere Dinge darauf auf, um es noch besser zu machen. Richtig? Aber noch einmal: Wenn wir versuchen, einige dieser Aufgaben selbst zu erledigen, reduzieren die Tools, die sie hier haben, den Zeitaufwand für einige der Sicherheitsaufgaben, die immer wieder anfallen, auf eine viel schnellere und bessere Weise. Um noch einmal auf die Herausforderung zurückzukommen, die sich aus der Frage ergibt: Was sind die Kosten? Wo ist der beste Nutzen? Aber sind die Tools auch gut genug? Richtig? Ich kann Ihnen also sagen, dass die Microsoft-Produkte großartig sind. Ich meine, ich arbeite seit dreißig Jahren mit diesem Zeug. Ich erinnere mich noch daran, dass Microsoft als Sicherheitsunternehmen eine Art Witz war, aber das ist heute nicht mehr der Fall. Aber Sie brauchen mir nicht zu vertrauen. Gartner und Forrester führen also diese wichtigen Validierungen durch. Und wenn Sie sich speziell die Endpunkt-Erkennung und -Reaktion ansehen, dann geht es um den Schutz meiner PCs, meiner mobilen Geräte, meiner Server und ähnlicher Dinge. Im Wesentlichen sind es Microsoft und CrowdStrike und dann alle anderen, die hier ganz oben, ganz rechts im Gartner Magic Quadrant stehen. Aber wenn wir uns anschauen, wie diese Tools zusammenarbeiten, also diese erweiterte Erkennungs- und Reaktionsplattform, dann sehen Sie, dass Microsoft im Vergleich zu allen anderen ganz oben rechts steht. Und das ist der Punkt, an dem sie beginnen, sich von anderen Unternehmen wie CrowdStrike, SentinelOne und Sophos zu unterscheiden, die in diesem Bereich tätig sind. Wenn ich also diese Tools kaufe, habe ich die Möglichkeit, einige dieser Dinge unabhängig voneinander zu erwerben, aber in der Regel erhalten Sie diese Dinge als Teil der Microsoft Three Sixty Five-Plattform, in der Regel mit einer E Five-Lizenz. Und so sehen Sie hier nicht nur dieses Set von Tools. Ich decke auch andere Bereiche der Sicherheit ab. Ich decke mein Identitäts- und Zugriffsmanagement ab. Ich spreche von Endpunktmanagement, Datensicherheit, was in unserer KI-Welt unglaublich wichtig ist. Dazu kommen viele der Produktivitäts-Tools, in die wir wahrscheinlich schon investiert haben und die wir in Unternehmen bereits nutzen. Wenn Sie also darüber nachdenken, wie sich die Gesamtbetriebskosten über die IT hinaus ausweiten lassen. Ja, genau. Auch hier haben wir ein umfassendes Set von Tools, die zusammenarbeiten, und zwar sofort nach dem Auspacken, wobei Microsoft eine enorm differenzierte Lösung in diesem Bereich darstellt. Und wie ich bereits erwähnt habe, wird Microsoft einige dieser Suiten weiter aufwerten. Wir sehen also einige Preiserhöhungen, die ab dem ersten Juli in Kraft treten, aber wir sehen auch, dass diese durch eine Reihe neuer Technologien, die in die Plattform integriert werden, in den Schatten gestellt werden. Wenn Sie also heute mit Microsoft e3 oder e5 arbeiten, werden Sie sehen, dass neue Funktionen hinzukommen, die wiederum oft entweder Lücken in Ihren Sicherheitslösungen schließen oder eine Stelle, an der Sie vielleicht in ein anderes Tool investieren, mit dem Sie die Kosten kompensieren können, was ziemlich großartig ist. Aus praktischer Sicht helfen Interlink und Ontenue ihren Kunden dabei, den Microsoft-Stack zu implementieren und ihn dann kontinuierlich zu verwalten, um den ROI zu maximieren, indem sie das Risiko eines schlechten Ergebnisses reduzieren. Ich möchte Ihnen ein paar Szenarien vorstellen, an denen wir im Rahmen dieses Projekts gemeinsam gearbeitet haben. In einem Fall hatten wir einen Kunden mit etwa siebenhundert Benutzern. Er nutzte Sophos für den Endpoint-Schutz und hatte seine Managed Detection and Response. Die Herausforderung für sie bestand darin, dass Sophos nur Telemetriedaten von den Endpoints sammelte. Sie bekamen keine Daten aus den E-Mails. Sie bekamen keine Daten von der Identität. Daher wollten sie ein Upgrade auf Microsoft e five durchführen und dieses konsolidierte Tool-Set nutzen. Das Problem war jedoch, dass sie dafür die MDR-Plattform wechseln mussten. Oder? Wir konnten ihnen also dabei helfen, e five und den Security Stack vollständig in ihrer Umgebung zu implementieren, und haben sie dann auf Tinue gebracht, okay, mit Microsoft Sentinel und ihrer SIM. Und was war das Ergebnis? Erhebliche Kosteneinsparungen, da sie nicht mehr über eine Vielzahl von Tools verfügen, einen besseren Einblick in ihre Bedrohungen haben und letztendlich ihre gesamte Erkennungs- und Reaktionsfähigkeit verbessern konnten. Ich gebe zu, dass ich hier ein wenig voreingenommen bin, aber ich denke, dass sie zu den Besten in der Branche gehören, vor allem, wenn wir uns auf die Microsoft-Plattform konzentrieren. Ein weiteres Szenario, das sehr ähnlich ist, denn Sie werden auch hier viel Ähnliches hören, wie Tool-Konsolidierung, Kosteneinsparungen, bessere Reaktionsfähigkeit und dergleichen mehr. Das ist wirklich die Art von Argumenten, die wir hier vorbringen. Aber, wissen Sie, eine andere Organisation, zweitausend Benutzer haben Rapid7 für eine Reihe von verschiedenen Diensten genutzt. Sie hatten bereits einige Investitionen in Microsoft Three Sixty Five E Five getätigt. Sie wollten einen verwalteten Erkennungs- und Reaktionsdienst haben, der die 24/7-Prozesse durchführt, durchführt und abwickelt und letztendlich viele der einfachen Aufgaben übernimmt, während sie gleichzeitig in der Lage sind, den Prozess zu durchlaufen und zusammenzuarbeiten. Auf diese Weise konnten wir sicherstellen, dass sie alle erforderlichen Tools zur Verfügung hatten. Und als Ontinio dann seine Lösung darauf aufsetzte, um sie zu nutzen und zu verwalten, konnten sie sie nutzen und einstellen. Auch hier gilt, dass Ontinio sehr gut mit dem Microsoft-Stack innerhalb von Teams zusammenarbeitet. Sie waren also in der Lage, ein solides Regelwerk aufzustellen, das festlegt, was von Tinyu bearbeitet wird und was an das interne Team des Kunden weitergegeben wird. Das ist ziemlich geniales Zeug. Also, Alex, ich bin hier irgendwie am Ende der Folien. Ich weiß, dass wir über einige nächste Schritte und solche Dinge gesprochen haben. Präsentiere ich das oder präsentierst du das? Ja, genau. Ich habe also einige nächste Schritte. Ich denke, Sie haben auch einige nächste Schritte. Sie wollen Ihre vorstellen, und dann kann ich zu meinem Deck zurückblättern. Hört sich gut an. Hört sich gut an. Cool. Und noch einmal, wenn ihr Fragen habt, könnt ihr sie gerne im Chat stellen. Wenn Sie daran denken, nur zur Erinnerung. Wenn du daran denkst, kann es auch jemand anderes sein, der sie gerne für dich beantworten würde. Eines der Dinge, mit denen wir unseren Kunden hier helfen, ist, dass wir uns ansehen, wo Sie heute stehen, z. B. aus der Sicht von Microsoft, und sicherstellen, dass Sie nur die Technologie nutzen, die Sie bereits besitzen. Egal, ob es sich dabei um e3, e5 oder um etwas anderes handelt, von einem Kombinationsstandpunkt aus betrachtet. Wir nehmen uns die Zeit, die Lizenzierung eingehend zu prüfen und dann die Merkmale und Funktionen zu demonstrieren. Oft ist es so, dass ich mit Ihnen am Telefon sitze. Wir machen Live-Demos aus unserer Umgebung, damit wir Ihnen zeigen können, wie die Tools funktionieren. Dabei besprechen wir auch, wie Sie die Tools nutzen oder nicht nutzen, und wie Sie den Nutzen daraus ziehen können. Wie gesagt, es kostet Sie nichts, wenn Sie diesen Weg gehen wollen. Bitte nehmen Sie Kontakt mit uns auf, wenn Sie ein Follow-up wünschen. Wir freuen uns, wenn wir Sie auf diesem Weg begleiten können. Wenn Sie sich speziell auf einige der Microsoft-Technologien zum Schutz vor Bedrohungen konzentrieren möchten, können wir unseren Kunden oft dabei helfen, Investitionen von Microsoft zu erhalten, um dies zu erreichen. Microsoft hat verschiedene Versionen für den Schutz vor Bedrohungen rund um Defender und seine Sentinel-Plattform und auch für die Purview-Plattform aus Sicht des Datenschutzes. Und dann haben wir noch ein, wie gesagt, wir koordinieren all diese Dinge und setzen die nächsten Schritte fort, solche Dinge. Sie brauchen sich also keine Gedanken darüber zu machen, wer was zu tun hat. Solche Dinge werden wir regeln und dafür sorgen, dass wir Sie gemeinsam effektiv unterstützen. Und dann möchte ich noch eine Sache mit Ihnen teilen, die ein wenig vom Thema abweicht, obwohl ich glaube, dass sich heutzutage jeder über KI Sorgen macht. Wir machen viel mehr als nur Sicherheit. Am zehnten Februar haben wir ein Webinar zum Thema Copilot-Chat und Agenten-Updates geplant. Das ist ein Bereich der Technologie, der sich sehr schnell verändert. Wir helfen Ihnen, diese Informationen zu erhalten, damit Sie immer auf dem neuesten Stand sind. Alex, ich übergebe jetzt wieder an Sie. Also vielen Dank, Mike. Ich weiß das zu schätzen. Ich werde jetzt weitermachen und die Informationen von meiner Seite aus weitergeben, um uns hierher zu bringen. Lassen Sie mich das anziehen. Perfekt. Okay. Eine fantastische Menge an Inhalten von Mike und dem Team von Interlink, unseren engen Partnern, die wirklich die Besten in der Branche sind, wenn es darum geht, die Microsoft-Umgebung zu orchestrieren, zu navigieren, einzusetzen und zu optimieren. Und diese technische Tiefe, die sie mitbringen, kombiniert mit dem Geschäftssinn, der Ihnen hilft, sich in der verrückten Welt der Microsoft-Lizenzen zurechtzufinden, ist von entscheidender Bedeutung und ist ein wichtiger Teil unserer Gespräche. Wir gehen das natürlich von der verwalteten Seite an. Während Interlink also seine Arbeit macht, kommen wir ins Spiel, und Mikes Erfolgsgeschichten haben das wirklich unterstrichen. Wir kommen hinzu und helfen Ihnen, das in den täglichen Betrieb zu übertragen, und zwar kontinuierlich. Und wie geht es weiter? Zum Abschluss der Sitzung möchte ich noch einmal kurz einige der Erkenntnisse von heute zusammenfassen. Zunächst einmal geht es bei Investitionen in die Cybersicherheit nicht nur um die Vermeidung von Kosten. Oder? Sie helfen Ihnen auch, Ihren Umsatz zu steigern. Vergessen Sie das nicht. Um sicherzustellen, dass Sie die bestmögliche Investition tätigen, sollten der CFO und der CSO gemeinsam einen Geschäftsplan aufstellen. Dies hilft, die Sprachfalle zu vermeiden, sich auf die positiven Geschäftsziele zu einigen, die Ihnen als Unternehmen am wichtigsten sind, und bietet eine Reihe gemeinsamer Messgrößen, um den Erfolg von Anfang an zu bewerten. Dinge wie die von Mike erwähnte Vorstellungsrunde sind ein guter Weg, um einige Details in diesen Plan aufzunehmen. Ein Pro-Tipp, und das ist genau das, was ich meine: Bitten Sie Ihre potenziellen Partner, Sie bei der Erstellung dieses Business Case zu unterstützen. Ihre Fähigkeit, dies in Zusammenarbeit und auf transparente Weise zu tun, wird Ihnen die Möglichkeit geben, zu beurteilen, ob sie wirklich gut zu Ihrem Unternehmen passen und, Sie wissen schon, und auch ihre Vertrauenswürdigkeit im Allgemeinen zu bewerten. Wenn Sie eine Investition getätigt haben, sollten Sie die Partner finden, die Ihnen helfen können, den ROI für diese Investition zu maximieren. Um das Gespräch am Laufen zu halten, haben wir eine Reihe von Ressourcen von Gartner, McKinsey und anderen Experten für die Erstellung von Business Cases zusammengestellt, die wir für nützlich halten. Wenn Sie also nach Anregungen suchen, wie Sie dies tun können, finden Sie hier einige wirklich gute Quellen. Auch diese Links werden wir Ihnen nach der heutigen Sitzung zuschicken. Darüber hinaus helfen wir Ihnen auch gerne bei der Erstellung von Vorlagen und bei der Übersetzung des Lexikons zwischen der CFO-Sprache und der CISO-Sprache und den Metriken. Sie können sich also gerne an uns wenden, wenn Sie das wünschen. Darüber hinaus haben wir ein sehr ähnliches Angebot wie Interlinks in Bezug auf die Überprüfung unserer Sicherheitsstrategie. Dabei handelt es sich um ein kostenloses Beratungsteam, das sich mit Ihnen zusammensetzt, um Ihre Herausforderungen und Ziele zu verstehen und Ihnen dann dabei zu helfen, Ihren Business Case darauf aufzubauen. Wie Mike schon sagte, arbeiten wir sehr eng mit Interlink zusammen. Es spielt wirklich keine Rolle, wen von uns Sie für diesen Teil der Arbeit einsetzen. Letztendlich geht es darum, dass wir uns in Ihr Unternehmen hineindenken, verstehen, was Sie erreichen wollen, und Ihr Sicherheitsprogramm auf diese ultimativen Geschäftsziele abstimmen. Darum geht es also. Damit möchte ich Ihnen allen für Ihr Kommen danken. Wir freuen uns darauf, Sie bei einer weiteren CFO-Enablement-Sitzung wiederzusehen und dieses Gespräch in Zukunft fortzusetzen. Vielen Dank an alle. Ich wünsche Ihnen einen schönen Tag.

Finanz- und Sicherheitsverantwortliche aus verschiedenen Branchen trafen sich kürzlich mit Ontinue und Interlink Cloud Advisors beim CFO Cybersecurity Bootcamp zu einem offenen und praktischen Gespräch über eine der dringendsten geschäftlichen Herausforderungen unserer Zeit: die Abstimmung zwischen CFOs und CISOs, um bessere Ergebnisse im Bereich der Cybersicherheit und eine bessere Unternehmensleistung zu erzielen.

Cybersicherheit ist zu einer geschäftlichen Notwendigkeit geworden

Cybersicherheit ist jetzt direkt mit Liquidität, Gewinnspannen, Unternehmensbewertung, regulatorischer Belastung und Kundenvertrauen verbunden. Mit der SEC verlangt Offenlegung der wesentlichen Cyber-Risiken innerhalb von vier Tagen und Verluste durch Cyber-Kriminalität in Höhe von geschätzte $17 Milliarden, Die Cybersicherheit ist heute ein zentrales Thema für den CFO. Das Gespräch hat sich verlagert von Kostenvermeidung zu unternehmerische Wertschöpfung, unterstützt durch Untersuchungen, die zeigen, dass Unternehmen, die eine hohe Cyber-Resilienz aufweisen mehr Kunden, Investoren und Partner zu gewinnen.

Warum die Abstimmung zwischen CFO und CISO so schwierig (und so notwendig) ist

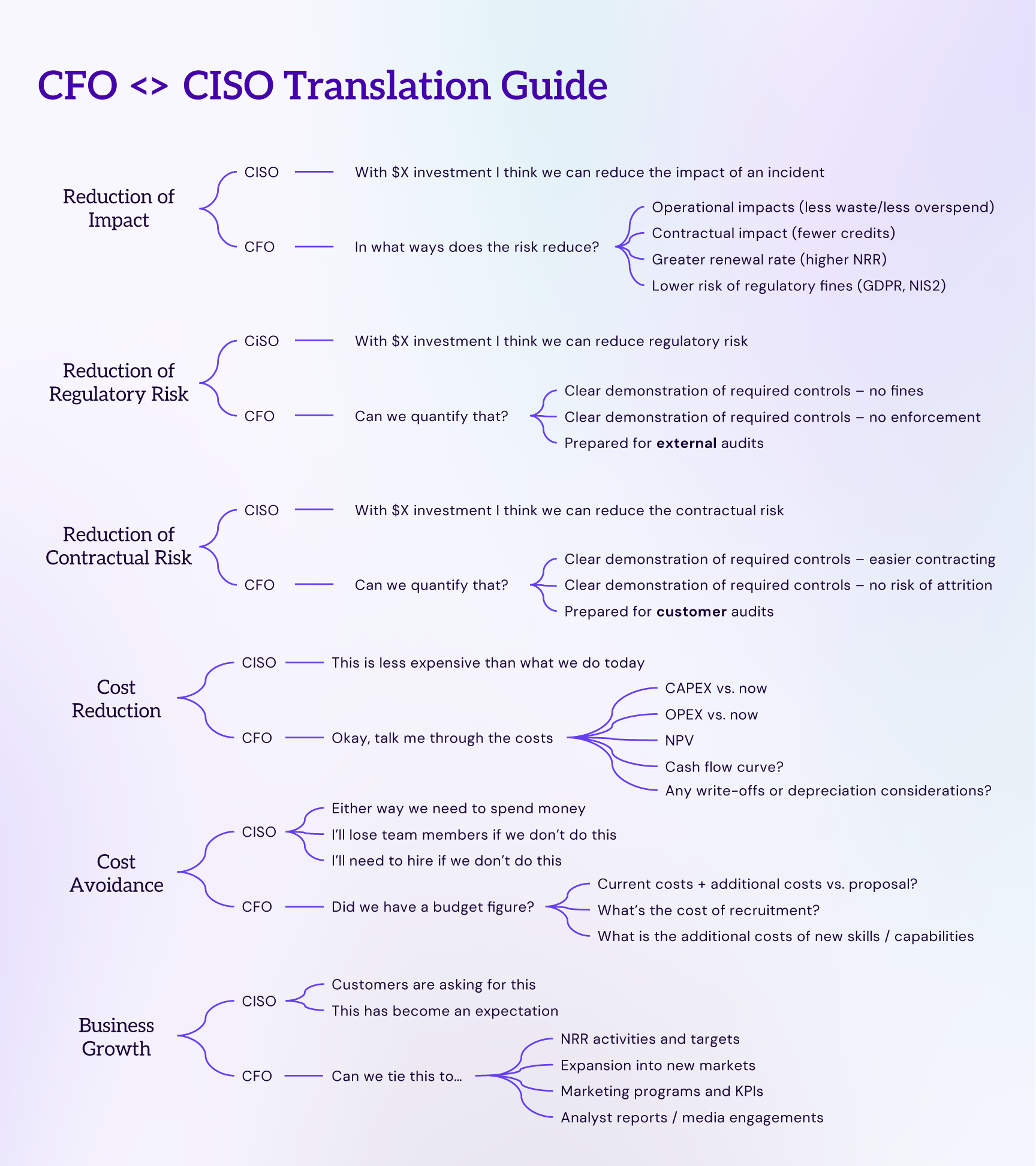

CFOs und CISOs haben die gleichen Ziele, sprechen aber oft eine grundverschiedene Sprache. Einer der aufschlussreichsten Momente war, als Alex Berger von Ontinue in die Rolle von “Dr. Alex” schlüpfte und CFO Andreas Seidl und CISO Gareth Lindahl-Wise durch eine Live-“Therapie” führte, um den Ursachen der angespannten CFO-CISO-Dynamik auf den Grund zu gehen:

- CISOs denken in Risikominderung, Kontrollen und operative Reife.

- CFOs denken in Cashflow, ROI und messbare Geschäftsergebnisse.

Beide Seiten äußerten den Wunsch nach Transparenz, klareren KPIs und gemeinsamen Business Cases, die Sicherheitsinvestitionen in quantifizierbarer Geschäftswert.

Die größte Freischaltung?

Schaffung eines gemeinsamen Lexikons, das betriebliche Sicherheitskennzahlen in finanzielle Ergebnisse übersetzt, denen CFOs vertrauen können.

Der Business Case für die Modernisierung der Cybersicherheit (und warum MDR wichtig ist)

In der Mitte der Sitzung wurde das Gespräch taktisch: Wie sieht eine effektive, finanziell solide Cybersicherheitsstrategie heute eigentlich aus?

Mike Wilson, CTO von Interlink, erläuterte dies anhand von Beispielen aus der Praxis:

- Das alte “Schloss-und-Mutter”-Modell ist in einer Cloud-first-, Hybrid-Arbeitswelt zusammengebrochen

- Von Menschen betriebene Ransomware ist zum vorherrschenden Bedrohungsmodell geworden

- Angreifer zielen jetzt auf Identitäts-, E-Mail- und Cloud-Dienste als erste Einstiegspunkte ab

- Fragmentierte Tools und isolierte Telemetrie verlangsamen die Teams und treiben die Kosten in die Höhe

Aus diesem Grund konsolidieren immer mehr Organisationen auf integrierte Sicherheits-Suites und Partnerschaften mit MDR-Anbietern wie Ontinue.

Die finanziellen Vorteile der Konsolidierung von MDR und Microsoft umfassen:

- Niedrigere Gesamtbetriebskosten

- Geringere Ausbreitung der Anbieter

- Schnellere Erkennung und Reaktion

- Geringeres Risiko von Sicherheitsverletzungen und damit verbundene finanzielle Verluste

- Bessere Bindung der knappen Sicherheitskräfte

- Höherer ROI durch bereits vorhandene, aber nicht ausreichend genutzte Microsoft E5-Funktionen

Für CFOs bedeutet dies Vorhersehbarkeit, Effizienz und quantifizierbarer Wert.

Wie CFOs eine strategischere Cybersicherheitsagenda anführen können

Für CFOs, die eine stärkere Ausrichtung und bessere Ergebnisse anstreben, ergaben sich drei klare Empfehlungen:

- Behandeln Sie Cybersicherheit als strategische Investition und nicht als Ermessensausgabe. Verwendung von ROSI/ROI-Rahmenwerken zur Messung von Risikominderung, Widerstandsfähigkeit und Geschäftsauswirkungen.

- Erstellen Sie einen gemeinsamen Geschäftsplan mit Ihrem CISO. Dadurch wird das Problem des “Aneinandervorbeiredens” vermieden und geklärt:

- Was das Unternehmen zu erreichen versucht

- Wie Sicherheit diese Ziele unterstützt

- Welche Metriken für beide Funktionen wichtig sind

- Wählen Sie Partner, die Ihr Vertrauen verdienen.

- CFOs sollten Transparenz, Beweise und eine sinnvolle Zusammenarbeit erwarten - keine Blackboxen oder Jargon.

- Die besten Partner sind nicht einfach nur Anbieter, sondern helfen Ihnen bei der Erstellung Ihres Business Case, übersetzen komplexe Sicherheitskonzepte in finanzielle Begriffe und unterstützen messbare Ergebnisse.

Warum Ontinue + Interlink für CFOs sinnvoll ist

Ein Hauptthema während des gesamten Bootcamps war die Bedeutung der Paarung technische Tiefe mit geschäftliche Klarheit.

Interlink hilft Unternehmen, sich in der komplexen Microsoft-Lizenzierungslandschaft zurechtzufinden, den Wert der bereits vorhandenen Tools zu maximieren und die richtigen Funktionen auf die richtige Weise einzusetzen.

Ontinue erweitert diesen Wert auf 24/7 verwaltete Erkennung und Reaktion, abgestimmt auf Microsoft-Sicherheit, Organisationen zu helfen:

- Geringeres Risiko

- Stärkung der Körperhaltung

- Verringerung der betrieblichen Gemeinkosten

- Messbare Auswirkungen auf das Geschäft nachweisen

Gemeinsam bieten Ontinue und Interlink eine kontinuierliches Sicherheitsbetriebsmodell für die Erwartungen der CFOs entwickelt: transparent, effizient, vorhersehbar und direkt mit den Geschäftsergebnissen verbunden.

Zusätzliche Cybersecurity-Ressourcen für CFOs

| Titel | Autor | Asset-Typ |

| Cybersecurity Playbook für CFOs | Der Gründerkreis | Spielbuch und Scorekarte |

| Cybersecurity für CFOs: Verteidigung gegen eine wachsende Bedrohung | Inside the Strategy Room von McKinsey und Company | Podcast |

| Bewahrung der Bilanz: Ein CFO-Leitfaden zur Cybersicherheit im Jahr 2025 | Bevorzugter CFO | Artikel |

| Den Hype durchschauen: Was agentenbasierte KI wirklich bedeutet und die Zukunft der Sicherheitsoperationen | Weiter | Weißbuch |

| Entwicklung einer wirksamen Cybersicherheitsstrategie durch Benchmarking | Gartner | Webinar |

| Verteidige deine Zeit-Podcast: “Rendite der Risikominderung” mit dem CISO des Tampa General Hospital | Weiter | Podcast |