Die Affiliate-Wirtschaft der Ransomware: fragmentiert, widerstandsfähig und unerbittlich

Im Jahr 2025 ist Ransomware weniger ein einzelnes Produkt als vielmehr ein Ökosystem aus Dienstleistungen, Partnerschaften und wechselnden Loyalitäten. Im Zentrum dieser Wirtschaft steht das Affiliate-Modell, eine Geschäftsstruktur, die es Ransomware ermöglicht hat, weltweit zu expandieren, Organisationen in mehr als 109 Ländern zu beeinträchtigen und Gruppen wie CL0P, AKIRA, QILIN und Rhysida in Cybersicherheitskreisen zu bekannten Namen zu machen.

Das Ausmaß von Affiliate-gesteuerten Angriffen

Daten aus der ersten Hälfte des Jahres 2025 zeigen, wie weit verbreitet das Affiliate-System nach wie vor ist:

- Tausende von Schadensersatzansprüchen im Zusammenhang mit 90 verschiedenen Ransomware-Gruppen.

- Opfer aus verschiedenen Branchen, darunter Dienstleistungen, Fertigung, IT/Kommunikation und Einzel-/Großhandel.

- Störungen, die nicht nur private Unternehmen, sondern auch kulturelle und öffentliche Einrichtungen betreffen.

Die Auswirkungen sind nicht nur finanzieller Natur. Sie treffen den Kern der Geschäftskontinuität und des öffentlichen Vertrauens. Man denke nur an den Angriff von Rhysida-Mitgliedern auf die British Library Ende 2023: Die Dienste wurden auf “Stift und Papier” zurückgeworfen, der digitale Zugang blieb bis weit ins Jahr 2025 hinein beeinträchtigt, und erst im Juli 2025 wurde der vollständige Dienst endlich wiederhergestellt. Trotz der Weigerung, ein Lösegeld in Höhe von 600.000 Pfund zu zahlen, zeigt die lange Unterbrechung des Bibliotheksbetriebs, wie lähmend die Aktivitäten von Affiliates sein können.

Wie Affiliate-Programme funktionieren

Im Kern ahmen Ransomware-as-a-Service-Modelle (RaaS) legitime Software-Abonnementprogramme nach. Entwickler erstellen die Tools und vermieten sie dann an Partner, die Angriffe durchführen und die Gewinne aufteilen. Im Gegensatz zu Unternehmenspartnerschaften sind diese Beziehungen jedoch:

- Pseudonym: vereinbart über verschlüsselte Chatrooms und Dark-Web-Foren.

- Geringe EintrittsbarriereEinige Gruppen erheben eine nominelle “Mitgliedschaftsgebühr” (die berüchtigte Rekrutierungskampagne „$777“ von LockBit ist ein Paradebeispiel dafür).

- Tragbar: Partner können abwandern, ihr Branding ändern oder sich neuen Gruppen anschließen, wenn es zu Abwanderungen kommt.

Das bedeutet, dass wenn die Strafverfolgungsbehörden eine große Gruppe zerschlagen, die Mitglieder nicht verschwinden, sondern migrieren. Sie nehmen ihre Hackerfähigkeiten, den Zugang zu gestohlenen Daten und manchmal sogar Entschlüsselungstools ihres ehemaligen “Arbeitgebers” mit.”

Die LockBit-Fallstudie: Fragmentierung in Echtzeit

Die Geschichte von LockBit zeigt, wie flexibel das Affiliate-System sein kann:

- 2024 Abbau: Die Strafverfolgungsbehörden nahmen die Infrastruktur der Gruppe ins Visier und störten deren Aktivitäten.

- Schnelles Wiederauftreten: Im Dezember 2024 wurde LockBit in “LockBit 4.0” umbenannt und begann mit der Rekrutierung neuer Partner. Im Februar 2025 wurde “LockBit 5.0” veröffentlicht.

- Affiliate-Wettstreit: Einige Partner schlossen sich schnell dem Neustart an, während andere sich mit mehreren Gruppen absicherten.

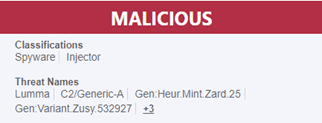

- Mai 2025 Leck: Ein unbekannter Angreifer (“xoxo from Prague”) hat LockBit erneut kompromittiert und eine SQL-Datenbank offengelegt, die chaotische Abläufe enthüllte, darunter 156 Opfer und Hinweise auf mangelhaftes Schlüsselmanagement.

Die durchgesickerten Daten unterstrichen die gefährliche Tatsache, dass selbst die Partner selbst keine Ergebnisse garantieren können. Opfer, die mit LockBit-Partnern verhandelten, hatten keine Gewissheit, dass der Partner über die richtigen Entschlüsselungscodes verfügte oder dass die gestohlenen Daten nicht anderweitig verwendet oder weitergegeben würden.

Warum Affiliates Ransomware so schwer auszurotten machen

Affiliate-Netzwerke erklären, warum Ransomware trotz wiederholter Zerschlagung großer Gruppen weiterhin floriert:

- Resilienz durch Dezentralisierung: Wenn eine Gruppe zusammenbricht, zerstreuen sich ihre Mitglieder und schließen sich anderen an, wodurch das Ökosystem am Leben erhalten bleibt.

- Kontinuierliche Innovation: Affiliates bringen bewährte Angriffstaktiken mit und verbreiten technisches Wissen innerhalb der Gruppen.

- Überschneidende Loyalitäten: Affiliates arbeiten oft mit mehreren Gruppen gleichzeitig zusammen, was die Zuordnung erschwert und den Umfang der Auswirkungen überhöht.

Tatsächlich kann die Strafverfolgung einen Baum fällen, aber der Wald bleibt bestehen.

Warum die Bezahlung von Affiliates noch riskanter ist

Zahlungen an Ransomware-Erpresser sind immer riskant, aber bei Affiliates vervielfacht sich die Gefahr:

- Unklare Eigentumsverhältnisse bei Schlüsseln: Opfer könnten einen Partner bezahlen, der keine Kontrolle über das Entschlüsselungstool hat.

- Keine Garantie für die Löschung von Daten: Partner können gestohlene Daten weitergeben oder weiterverkaufen, selbst wenn ein Lösegeld gezahlt wird.

- Doppelte Erpressungsversuche: Mehrere Gruppen können Anspruch auf dieselben Daten erheben, was zu zweiten oder dritten Lösegeldforderungen führen kann.

Der Datenleck bei LockBit hat diese Tatsachen deutlich gemacht und gezeigt, dass Partner regelmäßig ihre Kontrolle falsch dargestellt und oft Verhandlungen zwischen verschiedenen Gruppen jongliert haben.

Vorbereitung auf eine von Affiliates geprägte Bedrohungslandschaft

Da sich Affiliate-Programme weiter fragmentieren und weiterentwickeln, sollten Unternehmen ihre Erwartungen anpassen: Ransomware wird nicht verschwinden, aber die Struktur der Bedrohung verändert sich. Zu den praktischen Maßnahmen gehören:

- Angenommen, es handelt sich um doppelte Erpressung: Planen Sie sowohl Verschlüsselung als auch Datendiebstahl in Ihren Notfallplänen für Vorfälle ein.

- Konzentrieren Sie sich auf Widerstandsfähigkeit, nicht auf Lösegeld: Robuste Funktionen für Datensicherung, Identitätsschutz und Wiederherstellung aufbauen.

- Vertrauen Sie keinen “Versprechungen”: Selbst wenn Sie unter Druck gesetzt werden, sollten Sie sich bewusst sein, dass die Bezahlung von Partnern keine wirkliche Garantie für Schutz bietet.

- Beobachten Sie die Migrationstrends von Affiliates: Bedrohungsinformationen zum Verhalten von Affiliates können frühzeitig vor Veränderungen in der Taktik und den Zielsektoren warnen.

Die Affiliate-Wirtschaft ist der Motor, der Ransomware im Jahr 2025 antreibt. Gruppen mögen untergehen, aber Affiliates bestehen weiter und bringen ihr Wissen und ihre gestohlenen Daten in die nächste Iteration des Ökosystems ein. Für Verteidiger bedeutet dies vor allem eines: Resilienz, Transparenz und Vorbereitung sind weitaus wichtiger als Verhandlungen.

Lesen Sie mehr über Ransomware und andere Cyberbedrohungen in Ontinue-Bericht zu Bedrohungsinformationen für das erste Halbjahr.