Salty2FA: Mehrstufige Umgehung bei modernem Phishing

Zusammenfassung

Das Ontinue Cyber Defence Center hat eine fortlaufende, ausgeklügelte Phishing-Kampagne entdeckt, bei der das Salty2FA-Phishing-Kit zum Einsatz kommt. Dabei wurden mehrere bemerkenswerte technische Innovationen entdeckt, die die sich entwickelnde Landschaft moderner Phishing-Operationen zeigen. Diese Untersuchung dokumentiert neue Umgehungstechniken, die die kontinuierliche Entwicklung der Fähigkeiten und der operativen Raffinesse von Phishing-Kits darstellen.

Wichtige Entdeckungen:

- Sitzungsbasiert rotierende Subdomains - Die beobachtete Subdomain-Rotation beinhaltet die Verwendung neuer Subdomains für jede Sitzungsanfrage.

- Aha Plattform-Missbrauch - Missbrauch legitimer Plattformen mit ähnlichen aha[.]io URLs, um den ursprünglichen Vektor für den Phishing-Angriff zu inszenieren

- Ausgefeilte Techniken zur Umgehung der Verteidigung - Verwenden Sie Cloudflare-Funktionen mit Turnstile, um bestimmte ASNs zu blockieren und Anti-Debugging-Analysen durchzuführen.

- Dynamisches Corporate Branding - Das Phishing-Kit implementiert eine automatische Thematisierungsfunktion, die die E-Mail-Domänen der Opfer analysiert und das entsprechende Unternehmensbranding (Logos, Farben, Styling) anwendet. Tests in den Bereichen Gesundheitswesen, Finanzdienstleistungen, Technologie, Energie und Automobil bestätigten eine breite, branchenübergreifende Ausrichtung mit angepassten visuellen Profilen für jeden Sektor, was die Effektivität des Social Engineering durch vertraute Unternehmensoberflächen erhöht.

Attribution von Bedrohungsakteuren

Zum Zeitpunkt der Analyse konnte diese Phishing-Kampagne noch nicht eindeutig einem bestimmten Bedrohungsakteur zugeordnet werden. Zwar weisen die beobachtete Infrastruktur und die Techniken Ähnlichkeiten mit dokumentierten Operationen von Bedrohungsakteuren auf, doch liegen keine ausreichenden Beweise vor, um eine eindeutige Zuordnung vornehmen zu können.

Derzeitige Beweise bestehen hauptsächlich aus taktischen, technischen und verfahrenstechnischen (TTP) Ähnlichkeiten und nicht aus definitiven Infrastrukturüberschneidungen oder einzigartigen operativen Signaturen. Der Grad der Raffinesse und die systematische Vorgehensweise lassen auf einen etablierten Bedrohungsakteur oder eine organisierte cyberkriminelle Operation schließen, aber die genaue Identifizierung erfordert zusätzliche nachrichtendienstliche Korrelationen.

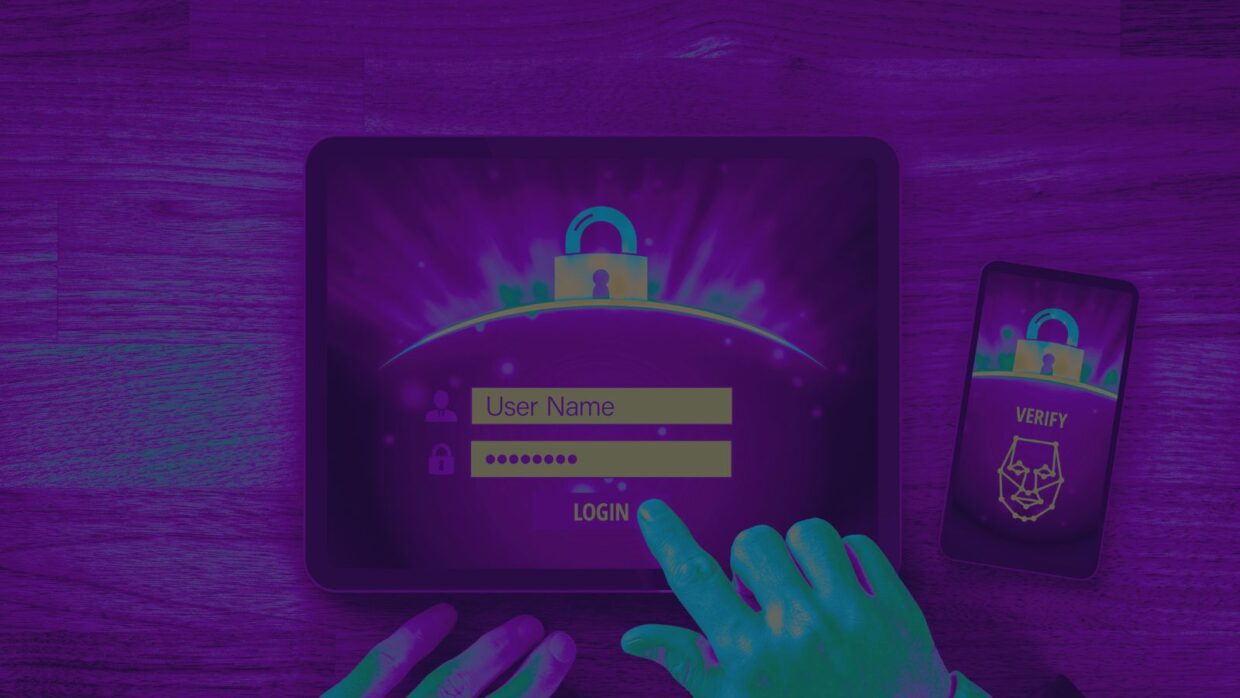

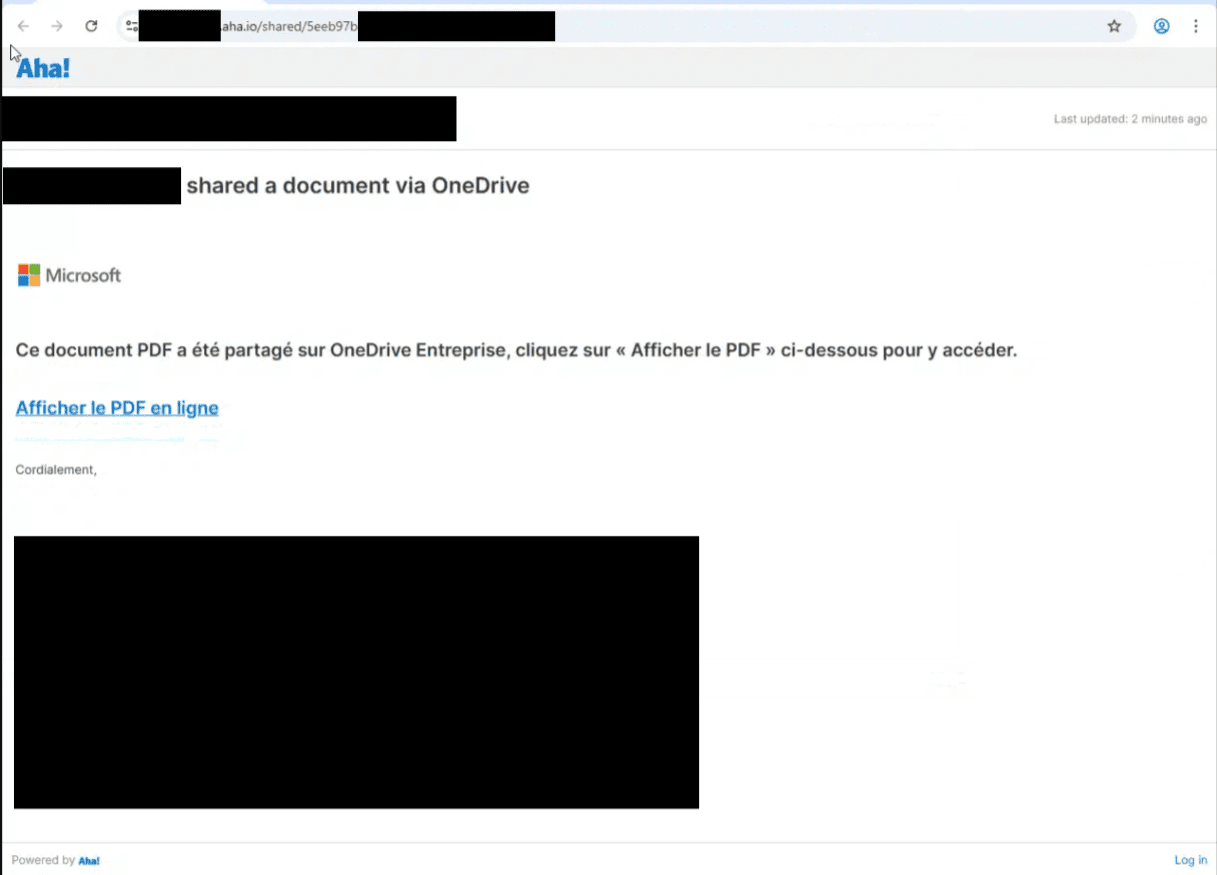

Initialer Zugriffsvektor

Bei unserer Analyse haben wir eine sehr aktuelle Registrierung bei Aha[.]io entdeckt, bei der der Bedrohungsakteur ein Konto erstellt und schnell eine OneDrive-ähnliche Seite mit einem Link in der Mitte zum Anklicken bereitgestellt hat. Das ist nicht normal, wir sehen das bei verschiedenen Phishing-Kampagnen.

- Kontoerstellung: 3. September 2025 (sehr aktuell)

- Status des Kontos: Probezeit/unbezahlt (typisch für Wegwerfgeschäfte)

- Inhaltstyp: Gemeinsames Dokument der Wissensbasis

Der Rahmen der Webseite enthält alle PI-Informationen aus der Registrierung des Bedrohungsakteurs, was ein klareres Bild ergibt. Da sich der Bedrohungsakteur als ein bekanntes Unternehmen ausgibt, haben wir diese Informationen vorerst unkenntlich gemacht.

Abbildung 1 - Phishing-Köder

Mehrstufige Infrastruktur

Der interessante Aspekt ist der, bei dem die Dinge spannend werden. Wir alle wissen, dass Phishing und Phishing-Kits häufig Turnstile von Cloudflare verwenden, und hier befinden wir uns wieder einmal!

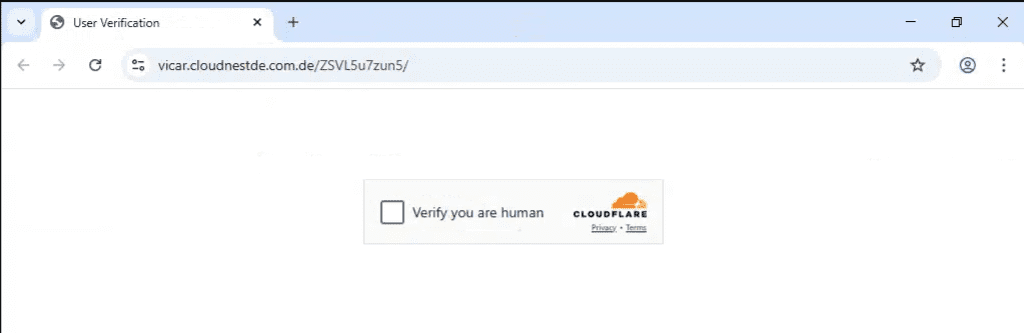

Stufe 1: Erste Umleitung

- URL:

https[:]//cloudnestde[.]com[.]de/ZSVL5u7zun5/ - Bereich Strategie:

.com.deTLD-Kombination für Legitimitätsspoofing

Stufe 2: Anti-Analyse-Schutz

- URL:

https://[SUBDOMAIN].cloudnestde.com.de/ZSVL5u7zun5/ - Schutz: CloudFlare Drehkreuz captcha

- Funktion: Automatisierte Sicherheitstools und Sandboxes filtern

Abbildung 2 - Drehkreuz

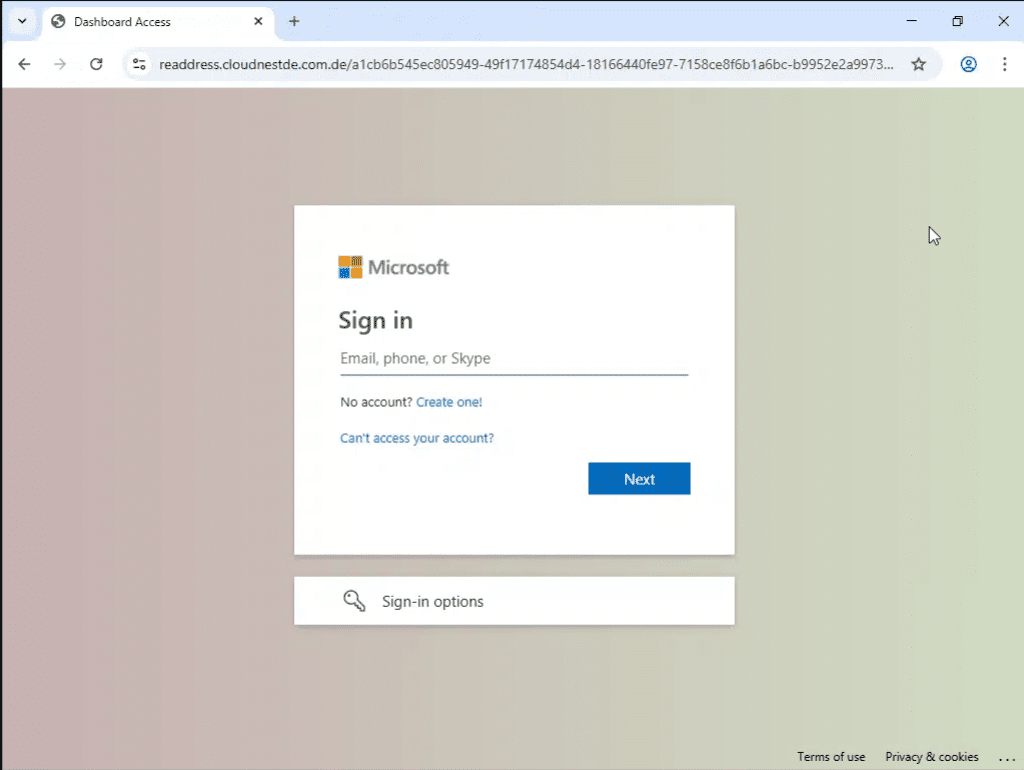

Stufe 3: Credential Harvester

- URL-Muster:

https://[SUBDOMAIN].cloudnestde.com.de/[HEX-SEGMENTS]/ - Beispiel:

/beee2a615f-9a544899af565835dc-8da96ba5668-3e4b5f5b16-b23a8e63c90-99da754fd-17a312ff/ - Zweck: Endgültige Seite zum Sammeln von Anmeldeinformationen

Abbildung 3 - Credential Harvester

Das Phishing-Kit implementiert dynamische Branding-Funktionen, um die Effektivität des Social Engineering zu erhöhen. Die technische Analyse zeigt, dass die bösartige Infrastruktur eine Datenbank mit Unternehmensthemen unterhält, die automatisch betrügerische Anmeldeoberflächen auf der Grundlage der E-Mail-Domänen der Opfer anpasst.

Der Mechanismus funktioniert, indem er den Domänenanteil der eingegebenen E-Mail-Adressen analysiert und vorkonfigurierte visuelle Themen anwendet. Wie in dem erfassten Beispiel demonstriert, ist die Eingabe von name@company[.]com löst AMD Corporate Branding-Elemente aus, einschließlich authentischer Logos, Farbschemata und Corporate Styling. Dieses Domain-Theme-Mapping erzeugt überzeugende Repliken von legitimen Unternehmensauthentifizierungsportalen.

Weitere Tests in verschiedenen Branchen, darunter Gesundheitswesen, Finanzdienstleistungen, Technologie, Energie und Automobilindustrie, bestätigten die breit angelegte Zielstrategie des Phishing-Kits. Unternehmensdomänen aus jedem getesteten Sektor lösten ein individuelles Branding aus, was darauf hindeutet, dass die Bedrohungsakteure umfassende visuelle Profile über verschiedene Branchen hinweg entwickelt haben, anstatt sich auf bestimmte vertikale Bereiche zu konzentrieren.

Verteidigungs- und Umgehungstechniken

Neuere Phishing-Kits nutzen Geo-Blocking und IP-Filterung, um einer Analyse zu entgehen. Die Bedrohungsakteure konfigurieren ihre Websites so, dass sie den Datenverkehr von bekannten IP-Bereichen von Sicherheitsanbietern und Cloud-Anbietern blockieren, bei denen in der Regel Sandboxen betrieben werden. Wenn SOC-Teams versuchen, URLs aus Unternehmensnetzwerken zu analysieren, stoßen sie auf Verbindungsfehler. Daher müssen die Analysten private VPNs oder alternative IP-Adressen verwenden, um erfolgreich auf die bösartigen Inhalte zuzugreifen und diese zu analysieren.

Wie in der nachstehenden Abbildung zu sehen ist, wird mir der Zugriff auf die letzte Seite, d. h. die Seite mit den Anmeldeinformationen, verwehrt, was die Entscheidungsfindung noch verwirrender macht.

Abbildung 4 - IP-Filterung

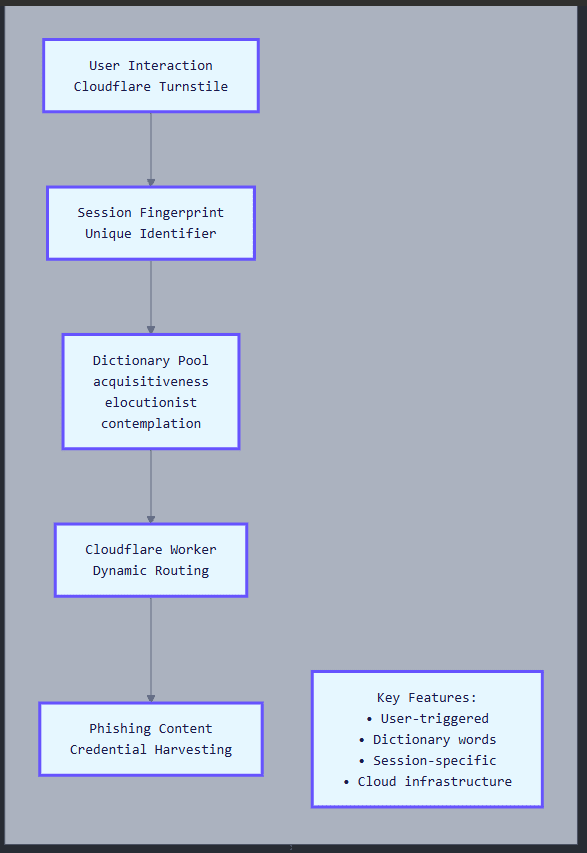

Sitzungsbasierter Wechsel der Subdomäne

Auf den ersten Blick scheint es sich um eine herkömmliche DGA-Implementierung (Domain Generation Algorithm) zu handeln, doch die Analyse zeigt, dass es sich um eine Weiterentwicklung jenseits der klassischen C2-Muster von Malware handelt. Anstelle einer zeitgesteuerten Zufallsgenerierung verwendet diese Infrastruktur eine sitzungsgesteuerte Zuweisung aus vorberechneten wörterbuchbasierten Subdomain-Pools. Diese sitzungsbasierte Rotationstechnik beruht zwar auf denselben DGA-Prinzipien, zeigt jedoch eine deutliche Weiterentwicklung der Anwendung, die von der dauerhaften Malware-Kommunikation zur Phishing-Umgehung in Echtzeit übergeht. Wenn Sie sich einige der Subdomains auf den Bildern in diesem Blog ansehen, werden Sie feststellen, dass die Subdomains auf jedem Screenshot anders sind.

Abbildung 5 - Sitzungsbasierte Subdomain-Rotation

Technische Vertiefung

JavaScript-basierte Anti-Debugging-Implementierung

Das Salty2FA-Phishing-Kit verwendet ausgeklügelte clientseitige Schutzmechanismen, die Sicherheitsforscher daran hindern sollen, den bösartigen Code zu analysieren. Die Implementierung umfasst mehrere Verteidigungsebenen, die aktiviert werden, wenn Entwickler-Tools entdeckt werden.

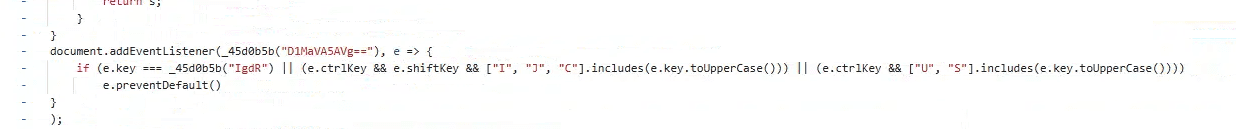

Tastatur-Ereignis-Blockierung Das Kit fängt gängige Tastenkombinationen von Entwickler-Tools ab und verhindert deren Ausführung

Dies blockiert F12, Strg+Umschalt+I (Inspektor), Strg+Umschalt+J (Konsole), Strg+Umschalt+C (Elementauswahl), Strg+U (Quelle anzeigen) und Strg+S (Seite speichern).

Abbildung 6 - Blockierung von Tastaturereignissen

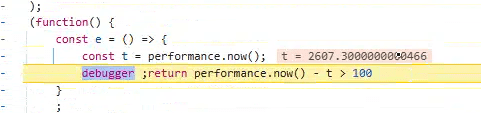

Leistungsabhängige Debugger-Erkennung Das Kit nutzt die Timing-Analyse, um zu erkennen, wann Debugging-Tools aktiv sind.

Abbildung 7 - Leistungsabhängige Debugger-Erkennung

Wenn Entwicklerwerkzeuge geöffnet sind, wird die Debugger Anweisung führt zu einer Ausführungspause, die eine messbare Verzögerung verursacht. Wenn diese Verzögerung mehr als 100 ms beträgt, löst der Code eine Endlosschleife von Debugger-Breakpoints aus, wodurch die Analysesitzung effektiv abgebrochen wird.

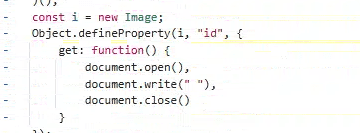

Konsolendetektion durch Zugriff auf Objekteigenschaften Das Kit verwendet eine clevere Technik, bei der Bildobjekte mit Getter-Eigenschaften verwendet werden:

Abbildung 8 - Konsolendetektion durch Zugriff auf Objekteigenschaften

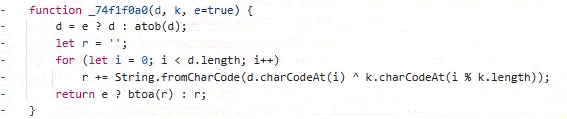

Code-Verschleierung und String-Verschlüsselung

XOR-Verschlüsselung für String-Verschleierung. Kritische Zeichenketten werden mit einem statischen Schlüssel verschlüsselt und zur Laufzeit entschlüsselt.

Abbildung 9 - XOR-Verschlüsselung

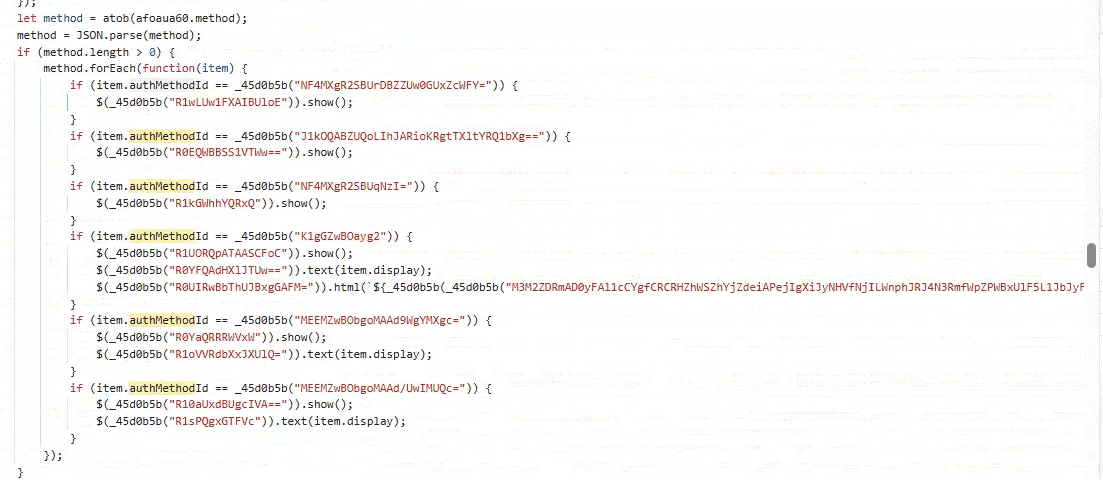

Simulation der Multi-Faktor-Authentifizierung

Das Phishing-Kit unterstützt sechs verschiedene 2FA-Methoden, die jeweils über eigene Benutzeroberflächen verfügen.

Abbildung 10 - MFA-Simulation

- SMS-Authentifizierung (

SMS) - Überprüfung von Textnachrichten - Authenticator-Anwendungen (

OTP) - TOTP-Code-Eingabe - Telefonanrufe (

ANRUFEN) - Überprüfung der Stimme - Push-Benachrichtigungen (

PUSH) - Genehmigung von mobilen Anwendungen - Backup-Codes (

COD) - Eingabe des Wiederherstellungscodes - Hardware-Token (

PUSHOFF) - Authentifizierung des physischen Geräts

Analyse des Netzwerkverkehrs: Infrastruktur-Kommunikation in Echtzeit

Die Netzwerkanalyse liefert konkrete Beweise für das ausgeklügelte Infrastrukturdesign von Salty2FA. Während der Live-Analyse haben wir mehrere aufschlussreiche HTTP-Anfragen aufgezeichnet, die die operative Komplexität des Kits zeigen.

Domänenübergreifendes Kommunikationsmuster

Eine besonders interessante Anfrage zeigt die Kommunikation von home-b38[.]cloudnestde[.]com[.]de zu marketmagnet[.]ru:

GET hxxps[:]//marketmagnet[.]ru/

Host: home-b38[.]cloudnestde[.]com[.]de

Status: 200 OK

Inhalt-Länge: 71807 bytes

Server: cloudflare

Dieses Verkehrsmuster offenbart mehrere wichtige Aspekte der Infrastruktur der Kampagne:

Validierung von Subdomains

Die Subdomäne “home-b38” bestätigt das zuvor beschriebene sitzungsbasierte Rotationssystem. Jede Opfersitzung erhält eine eindeutige Subdomain-Kennung, so dass herkömmliche Blockierungsansätze unwirksam sind.

Multi-Domain-Architektur

Der Antrag auf marketmagnet[.]ru von einer cloudnestde[.]com[.]de Subdomain weist auf eine verteilte Infrastruktur hin, die sich über mehrere Domänen erstreckt. Diese domänenübergreifende Kommunikation dient wahrscheinlich mehreren Zwecken:

- Abruf von opferbezogenen Konfigurationsdaten

- Laden zusätzlicher JavaScript-Payloads oder Corporate Branding-Assets

- Exfiltrieren von erfassten Anmeldedaten an verschiedene Sammelstellen

Das größere Bild

Unterhalb dieser aktiven Verteidigungsmaßnahmen liegt eine Schicht nach der anderen, die den Code verschleiert. Jede Zeichenkette, jeder Funktionsname, jede sinnvolle Kennung wurde durch ein benutzerdefiniertes XOR-Verschlüsselungsschema verschlüsselt. Das Kit verwendet einen fest kodierten Schlüssel (684c985a29c67596b5e66d6028bdad6d), um kritische Zeichenfolgen zur Laufzeit zu entschlüsseln, was eine statische Analyse nahezu unmöglich macht, ohne den Entschlüsselungsmechanismus zu verstehen.

Besonders heimtückisch ist die Art und Weise, wie die Verschleierung in die operativen Funktionen des Kits integriert wird. Regeln für die Markenbildung des Unternehmens, die Logik des Authentifizierungsflusses und die Serverkommunikation - all das ist hinter dieser kryptografischen Wand verborgen. Einem Analysten, dem es gelingt, die Anti-Debugging-Maßnahmen zu umgehen, steht immer noch die gewaltige Aufgabe bevor, das gesamte Verschleierungsschema zurückzuentwickeln.

Die Integration von Anti-Analyse-Techniken, dynamischer Infrastruktur und Verhaltenspsychologie schafft einen gewaltigen Gegner, der herkömmliche Erkennungs- und Reaktionsmethoden in Frage stellt. Für Sicherheitsteams erfordert diese Entwicklung ebenso ausgefeilte Gegenmaßnahmen und ein grundlegendes Überdenken der Herangehensweise an Phishing-Bedrohungsdaten.

Schlussfolgerung

Wir sehen, wie Phishing-Operationen zu etwas heranreifen, das der legitimen Softwareentwicklung ähnelt. Salty2FA zeigt, wie Cyberkriminelle die Infrastruktur mit der gleichen methodischen Planung angehen, die Unternehmen für ihre eigenen Systeme verwenden.

Besonders besorgniserregend ist dabei, wie diese Techniken die Grenze zwischen legitimem und bösartigem Datenverkehr verwischen. Wenn Phishing-Kits ordnungsgemäßes HTTPS implementieren, Sicherheitsprobleme überwinden und authentische Unternehmensschnittstellen bis ins kleinste Detail widerspiegeln, haben herkömmliche Erkennungsmethoden Schwierigkeiten. Die Benutzer können sich nicht auf die üblichen Warnzeichen verlassen, wenn alles legitim erscheint.

Für die Verteidiger ergeben sich daraus grundlegende Herausforderungen zwischen statischer und dynamischer Analyse. Sie müssen Online-Sandboxen verwenden, um Domänen und URLs zu bewerten und sicherzustellen, dass wichtige Entscheidungen durchgesetzt werden. Sich ausschließlich auf Online-Tools zu verlassen, ist unzureichend; manchmal ist eine praktische Analyse erforderlich, um Aktivitäten zu bestätigen.

In der Praxis wird die Aufklärung der Benutzer immer wichtiger, je unzuverlässiger die technischen Kontrollen werden. Wenn legitim erscheinende Websites durch überzeugende Multi-Faktor-Authentifizierungsabläufe Anmeldedaten abgreifen können, wird das menschliche Urteilsvermögen oft zur letzten Verteidigungslinie.

Indikatoren für Kompromisse

Eine Liste der Indikatoren finden Sie im GitHub-Repository. www.github.com/ontinue-research/threat-intel-iocs/blob/main/Public/2025-09-05-IOCs-Salty2FA.md